06.04.2026 à 07:42

Khrys’presso du lundi 6 avril 2026

06.04.2026 à 07:42

Khrys’presso du lundi 6 avril 2026

Comme chaque lundi, un coup d’œil dans le rétroviseur pour découvrir les informations que vous avez peut-être ratées la semaine dernière.

Tous les liens listés ci-dessous sont a priori accessibles librement. Si ce n’est pas le cas, pensez à activer votre bloqueur de javascript favori ou à passer en “mode lecture” (Firefox) ;-)

Le « centre de gravité » de la gouvernance mondiale a irrémédiablement glissé vers l’autoritarisme. Ce renversement n’est pas seulement politique, il est géo-économique : la part du PIB mondial détenue par les démocraties est à son niveau le plus bas en 50 ans.

Government warns big platforms ‘there will be no compromise on compliance’

Le 18 février 2025, dans le nord de la Zambie, la rupture partielle d’un barrage de résidus miniers a libéré au moins 50 millions de litres de déchets toxiques dans les rivières alentour.

Un tatouage. Une cicatrice. Une carrure trop musclée, et c’est le camp. Depuis la prise de Goma en janvier 2025, le M23 rafle des civils dans les rues de l’est du Congo et les expédie dans ses camps de formation militaire. Certains y sont torturés. Certains y sont exécutés. Certains y sont enterrés dans un sac en plastique, sans que personne ne le sache.

C’est l’une des causes avancées par Kigali dans la guerre menée dans l’est de la République démocratique du Congo : la présence persistante du groupe des FDLR, fondé par des génocidaires hutus rwandais. L’armée congolaise a lancé une opération pour les démanteler.

Le pays applique un système d’amendes proportionnelles au revenu. Le millionnaire finlandais a roulé à 59 km/h sur un tronçon limité à 30 km/h

Amid declining test scores, the country has pivoted away from screens and invested in back-to-basics school materials.

In reaction to the recent plan to “open a formal dialogue” with the US government on EU tech rules, EDRi and other civil society organisations urge the Commission to halt this plan that risks giving Big Tech a back door to weaken the EU digital rulebook and its enforcement.

The war has blocked the only sea route for the high-grade, low-carbon aluminum EVs need. There’s no quick substitute.

Alors que l’Espagne figure parmi les pays les plus touchés par le stress hydrique, une partie de l’eau mobilisée pour l’agriculture finit indirectement gaspillée avec des récoltes abandonnées faute de débouchés. Une étude met en lumière l’ampleur de ce phénomène largement sous-estimé.

Across Central Europe, parties that once claimed to represent workers, redistribution and the social state have, in different ways, either collapsed, fragmented or been hollowed out.

From Italy to France, Germany to Hungary, far-right governments and politicians are targeting media with the same playbook

Réunis à Porto Alegre — ville symbole des luttes internationales, riche d’importantes traditions et aspirations démocratiques — des milliers d’activistes provenant de plus de quarante pays des cinq continents célèbrent notre unité dans la diversité, cherchant à faire progresser l’organisation de la résistance et la lutte contre les différentes formes de fascisme, l’extrême droite et l’impérialisme dans sa phase la plus agressive.

À Fargo, le directeur des forces de l’ordre Dave Zibolski indique que ses services n’utilisent pas d’IA de manière générale, mais que ses collègues de West Fargo le font. […] Ses équipes n’utiliseront plus les résultats des systèmes utilisés par la police de West Fargo, faute de bien connaître leur fonctionnement.

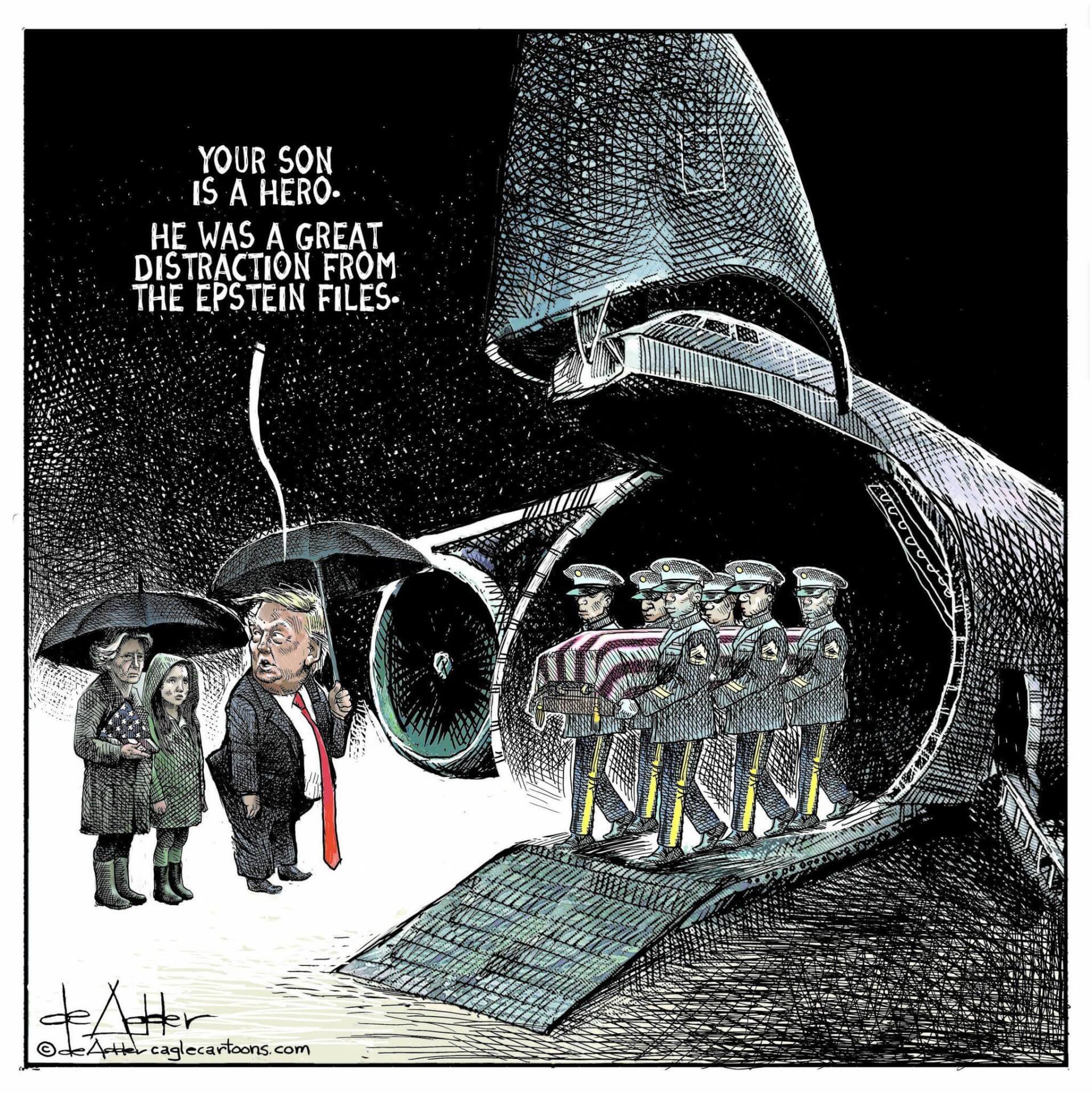

L’assouplissement des règles de recrutement a transformé l’outil militaire américain en une armée irrégulière. Dans ses rangs, on trouve aujourd’hui des suprémacistes blancs et des néonazis assumés qui se sentent légitimés par les discours de Pete Hegseth.

La Maison-Blanche réclame au Congrès pour son budget 2027 une augmentation de 42 % en un an des dépenses de défense, qui s’envoleraient à 1 500 milliards de dollars. Des dépenses sociales, sanitaires ou scientifiques seront par contre réduites.

« Le président des États-Unis est le gardien de la Maison Blanche pour les futures générations de familles présidentielles. Il n’en est toutefois pas le propriétaire ! », a écrit le juge Richard Leon dans sa décision, précisant que le projet nécessiterait l’accord du Congrès.

Organizers said 8 million people turned out to protest the Trump administration.

When legislators give companies an excuse to write untouchable code, it’s a disaster for everyone. This time, 3D printers are being targeted across a growing number of states. Even if you’ve never used one, you’ve benefited from the open commons these devices have created—which is now under threat.

A user on Quizlet, an online learning platform, created a public flashcard set in February that appears to have exposed highly confidential information about security procedures in US Customs and Border Protection facilities around Kingsville, Texas.

Satellite failure cause is unexplained after second “fragment creation event.”Starlink said there appeared to be “no new risk” to other space operations and did not use the word “explosion.”

Today, the space around Earth can no longer be considered empty. More than 30,000 objects are in orbit, and that figure is rising exponentially

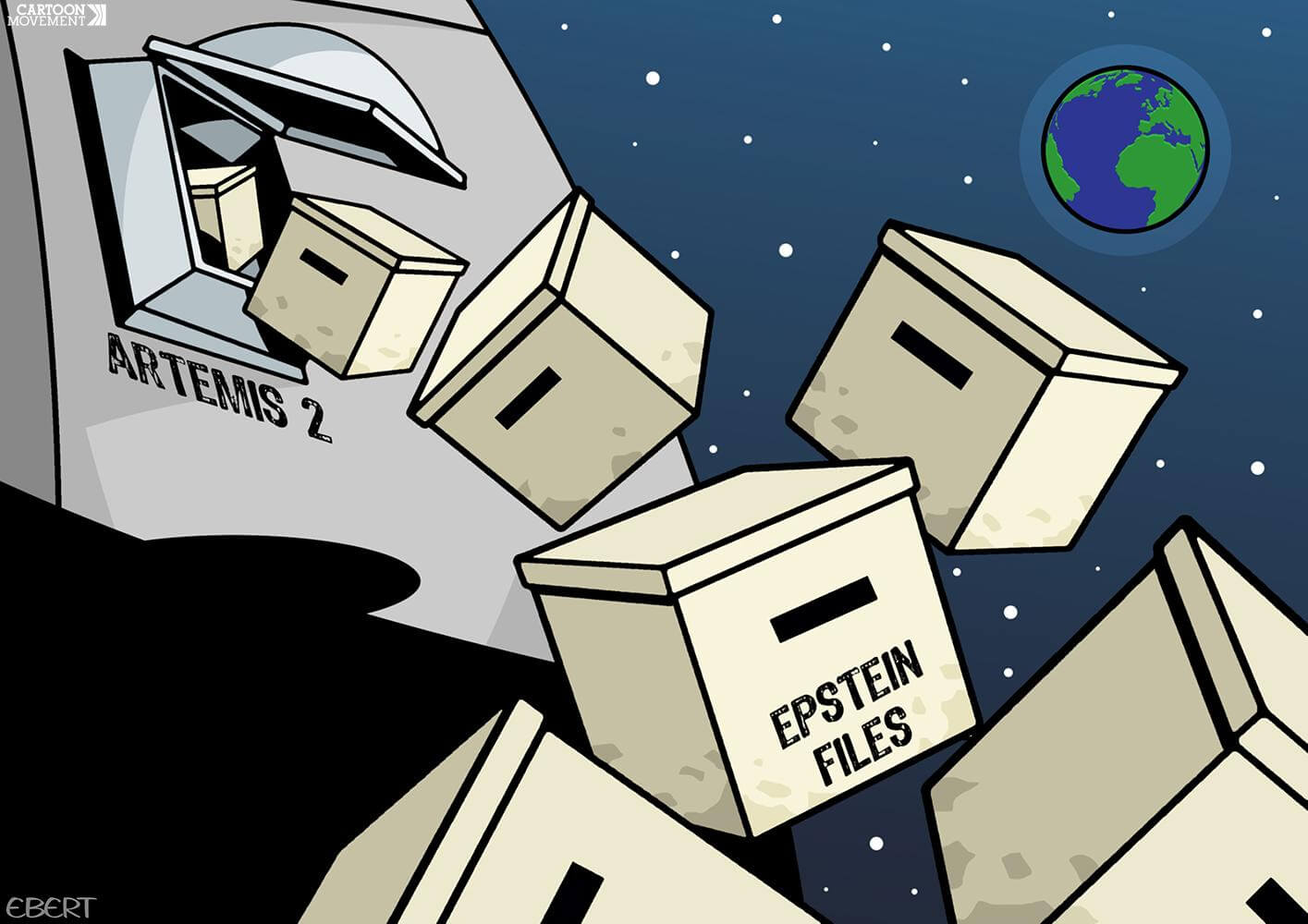

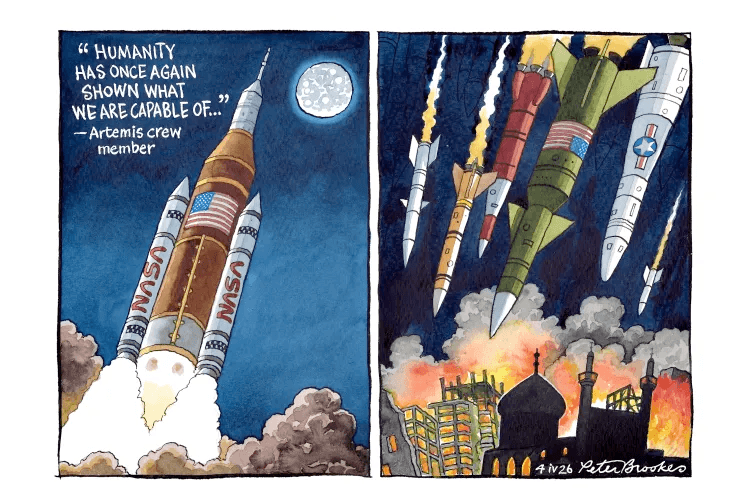

This mission won’t land. That will have to wait for a future flight, currently targeted for Artemis IV in 2028. NASA is working with SpaceX and Blue Origin to develop human-rated landers to ferry crews between Orion spacecraft and the lunar surface. Axiom Space is developing new spacesuits for astronauts to wear on the Moon.

Voir aussi « Il s’agit assurément d’une mission test » : après un décollage sans encombres, la fusée Artemis 2 en route vers la Lune (humanite.fr)

Pair instability supernovae create a “mass gap” in black holes.

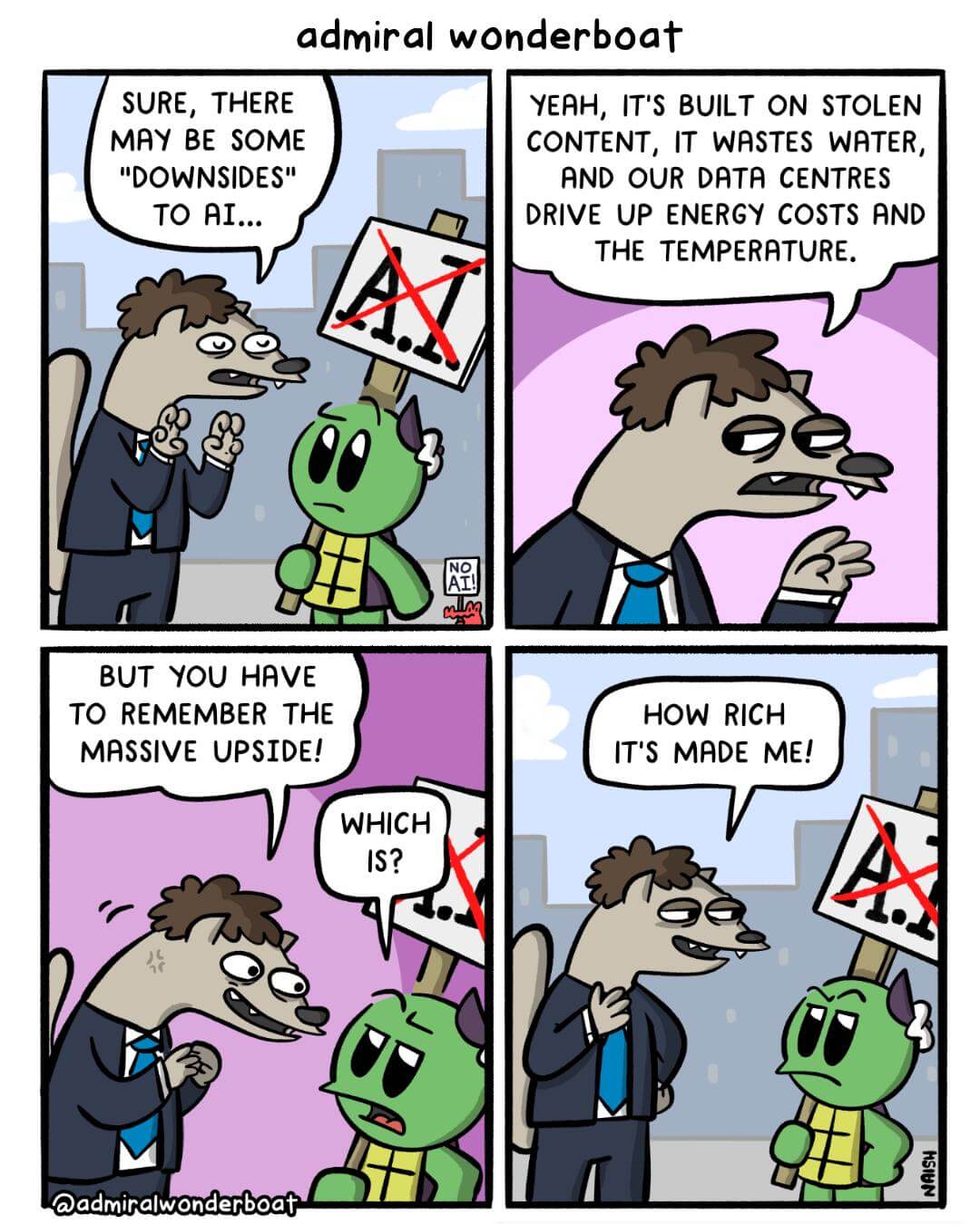

Hundreds of millions of people live close enough to data centres used to power AI to feel warmer average temperatures in their local area

The data centers powering your favorite AI chatbot are running low on helium, cash, and neighbors who don’t hate them, and that’s not even the worst of it.

Voir aussi Half of planned US data center builds have been delayed or canceled, growth limited by shortages of power infrastructure and parts from China — the AI build-out flips the breakers (tomshardware.com)

For a while, the industry operated in some sort of “subsidy window” where giant AI labs and venture capitalists were happy to lose billions just to hook you onto their platforms. And no, your $20/month subscription is not enough to cover the catastrophic burn rate from inference (computing power required every single time you ask for a response).

Voir aussi GitHub backs down, kills Copilot pull-request ads after backlash (theregister.com)

On March 31st, 2026, Vercel is updating their Terms of Service in a way that directly affects every developer still on their platform. From that date, Vercel can use your code and your Vercel agent chats to train AI models and share that data with third-party providers.

Bonne nouvelle, tout le monde. WordPress (la plateforme qui fait tourner 43 % de l’internet mondial, rien que ça) vient d’annoncer que ses utilisateurs peuvent désormais confier à une IA la rédaction, l’édition et la publication de leurs articles. Automatiquement. Sans lever le petit doigt. Sans même avoir une idée originale à défendre.

Perplexity’s AI search engine encourages users to go deeper with their prompts by engaging in chat sessions that a lawsuit has alleged are often shared in their entirety with Google and Meta without users’ knowledge or consent.

Les outils de scan de sécurité alimentés par l’IA génèrent désormais des centaines de rapports de vulnérabilité pour des projets individuels. Chaque pull request liée à la sécurité nécessite entre deux et huit heures de tri pour un développeur bénévole. Jim Zemlin, directeur exécutif de la Linux Foundation, a qualifié ce phénomène d’ « attaque DDoS de contenus IA de mauvaise qualité » […] La pression réglementaire aggrave la situation : le Cyber Resilience Act européen pourrait imposer aux mainteneurs bénévoles des obligations légales de répondre aux divulgations de vulnérabilités, au moment précis où ces divulgations explosent en volume.

Hackers briefly turned a widely trusted developer tool into a vehicle for credential-stealing malware that could give attackers ongoing access to infected systems

The entire source code for Anthropic’s Claude Code command line interface application (not the models themselves) has been leaked and disseminated, apparently due to a serious internal error.

Voir aussi Here’s what that Claude Code source leak reveals about Anthropic’s plans (arstechnica.com) et « Je ne crois pas que les gens se rendent compte que chaque fichier que Claude consulte est enregistré et téléchargé sur Anthropic » (clubic.com)

La fuite du code source de Claude Code via un source map publié par erreur sur npm le 31 mars a exposé 512 000 lignes de TypeScript, mais pas des données d’utilisateurs. Toutefois, le code devenu public a permis à des chercheurs en sécurité de dire ce que l’outil collecte en fonctionnement normal.

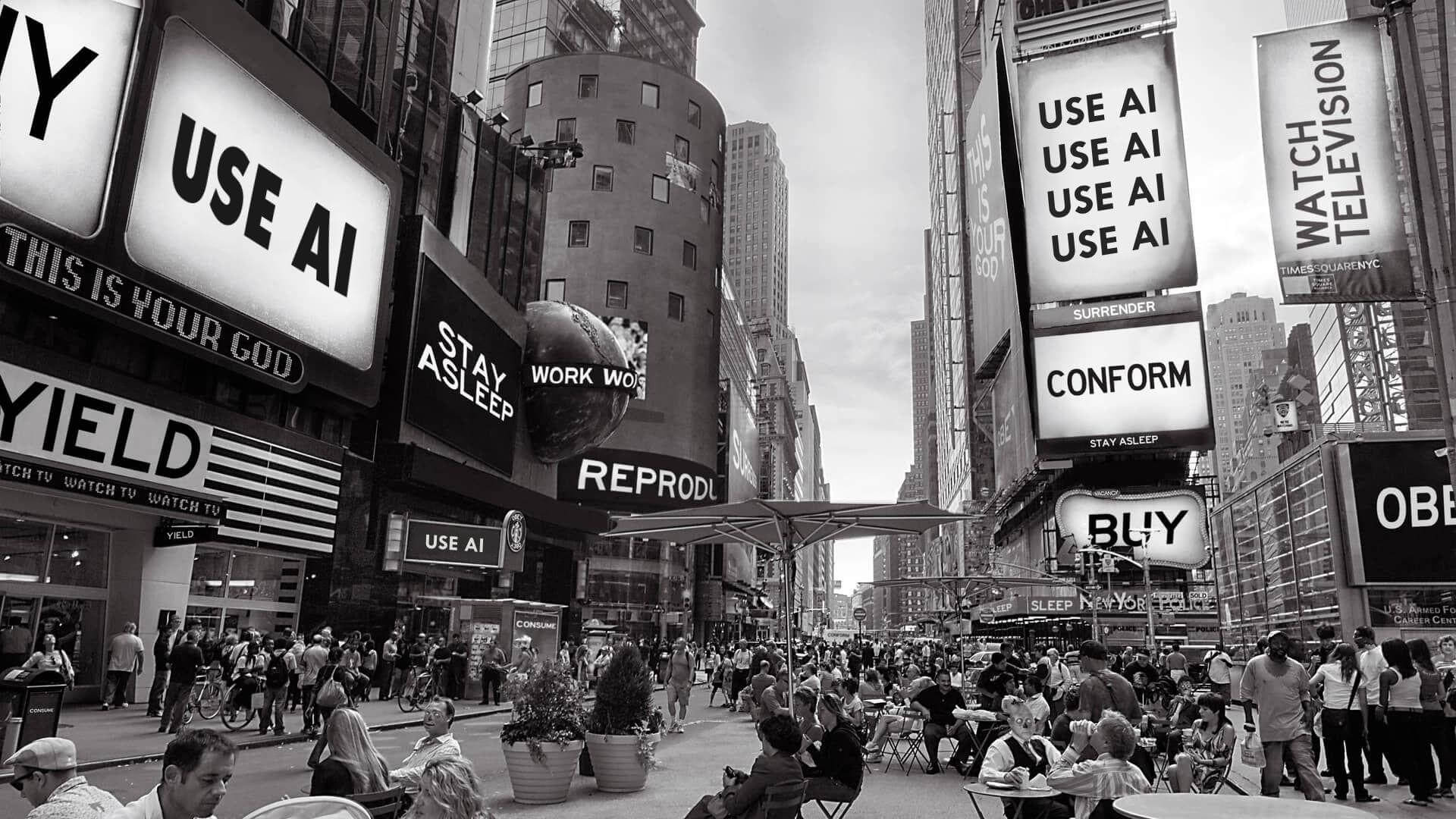

Heavy users of artificial intelligence report being overwhelmed by trying to keep up with and on top of the technology designed to make their lives easier.

Experiments show large majorities uncritically accepting “faulty” AI answers.

Un système d’IA doit toujours être supervisé par un humain, mais encore faut-il que cette personne soit en mesure de distinguer quand elle comprend ce que propose la machine et quand elle peut être influencée.

The models are already powerful enough to produce publishable results under competent supervision. That’s not the bottleneck. The bottleneck is the supervision. […] The supervisor still needs to know what the answer should look like, still needs to know which checks to demand, still needs to have the instinct that something is off before they can articulate why. That instinct doesn’t come from a subscription. It comes from years of failing at exactly the kind of work that people keep calling grunt work. Making the models smarter doesn’t solve the problem. It makes the problem harder to see. […] The real threat is a slow, comfortable drift toward not understanding what you’re doing. Not a dramatic collapse. Not Skynet. Just a generation of researchers who can produce results but can’t produce understanding. Who know what buttons to press but not why those buttons exist. Who can get a paper through peer review but can’t sit in a room with a colleague and explain, from the ground up, why the third term in their expansion has the sign that it does.

“Pointing to AI makes a better blog post. Or it at least doesn’t make you seem as much the bad guy who just wants to cut people for cost-effectiveness.”That does not mean there is no substance behind the words

It’s a stark contrast to the approach taken in Washington, where U.S. President Donald Trump has frequently used AI-generated content to get his point across.

Trump’s problem is that whatever the claims he might make about the damage to Iran’s nuclear and military capacity, which is substantial, the regime survives, the international economy has been severely disrupted, and the bills keep on coming in.

“We are unstoppable as a military force,” Trump boasted before Iran shot down one U.S. plane and another crashed near the Strait of Hormuz.

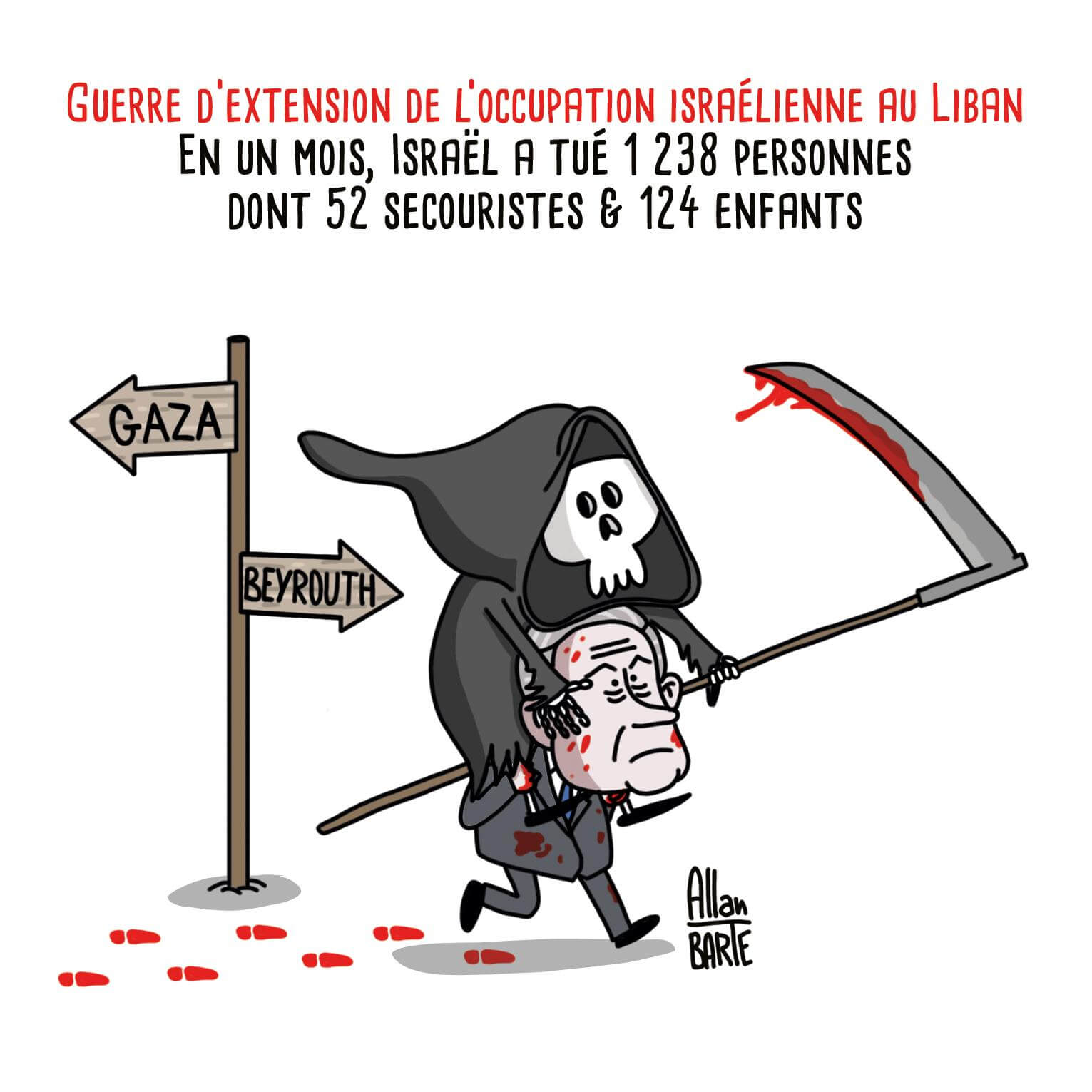

En l’espace de 48 heures, trois membres de la force de l’ONU ont été tués dans le sud du Liban.

Ce 2 avril, l’artiste franco-libanais et la Fédération internationale des droits de l’Homme ont porté plainte auprès du pôle « Crimes contre l’humanité » du tribunal judiciaire de Paris.

Adopté avec le soutien de Benyamin Netanyahou, le texte suscite de vives inquiétudes à l’international et fait déjà l’objet d’un recours devant la Cour suprême.

Le pape Léon XIV a appelé, vendredi 3 avril, le président israélien Isaac Herzog afin que Tel-Aviv respecte le « droit international » […] le gouvernement suprémaciste dirigé par Benyamin Netanyahou franchit chaque jour un cap supplémentaire dans la violence et les crimes.

Le suspect est accusé d’avoir publié des annonces en ligne, organisé des rendez-vous, surveillé et fait pression sur la femme pour qu’elle se livre à des actes sexuels en ligne afin d’attirer davantage de clients […] d’avoir été violent, de l’avoir menacée et d’avoir profité de sa toxicomanie […] l’homme était un membre haut placé de l’organisation de motards Hells Angels.

In shocking group chats, men encourage one another to drug and assault their wives – and swap tips on getting away with it

Disclose, Amnesty International et le Centre européen pour les droits humains et institutionnels s’attaquent au déni de démocratie de l’État français sur ses ventes d’armes aux régimes autoritaires responsables de crimes de guerre. Le 1er avril, elles ont déposé plainte pour violation des droits fondamentaux auprès de la CEDH.

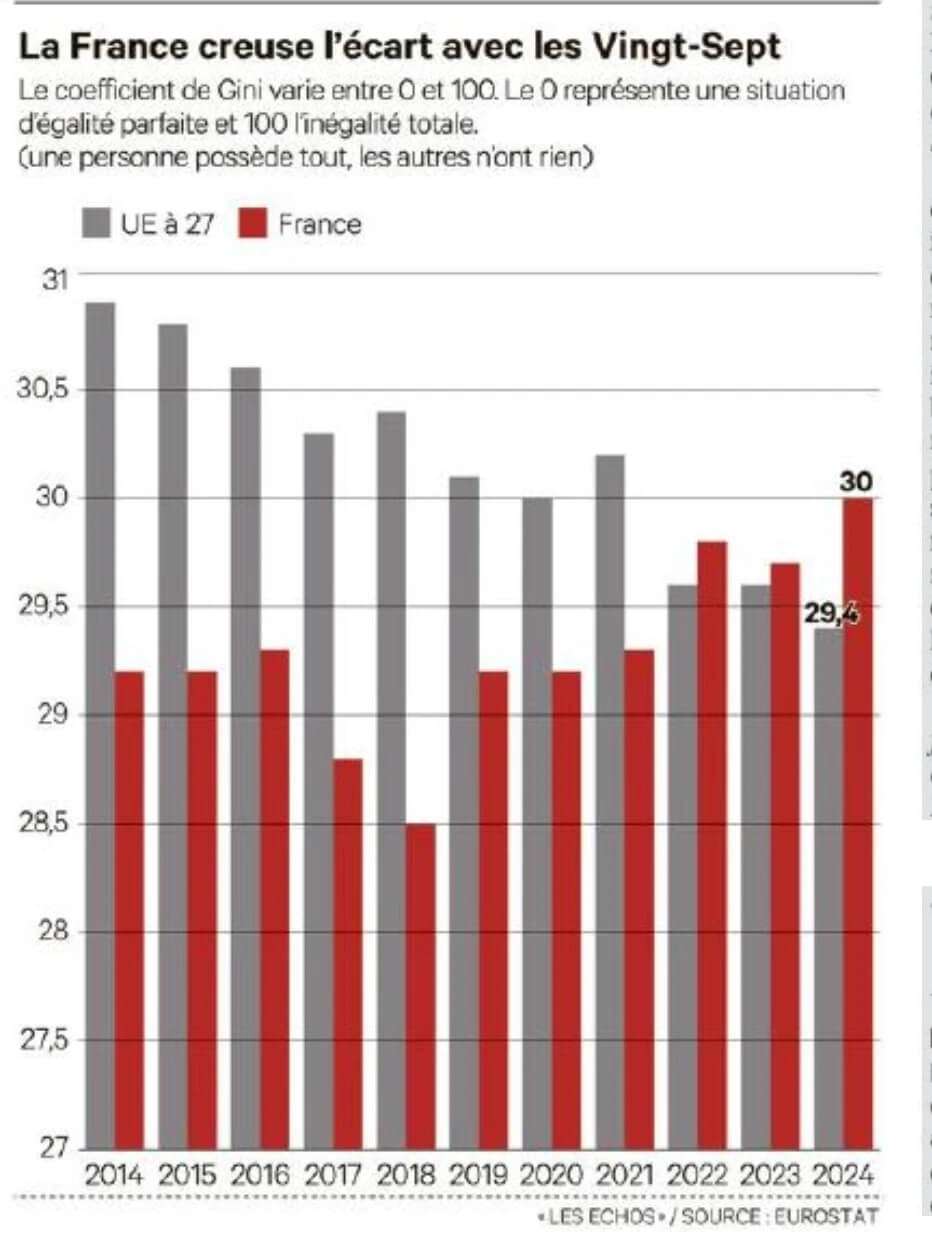

Interrogée par les députés, Sophie Maillard, cheffe du département des études et statistiques fiscales au sein de la Direction générale des finances publiques, a d’abord confirmé que 13 335 foyers possédant un patrimoine immobilier d’au moins 1,3 million d’euros n’avaient pourtant payé aucun impôt sur le revenu en 2024.

Voir aussi 2 000 foyers fiscaux parmi les plus riches de France soumis à un redressement (humanite.fr)

Un couple de maraîchers des Ardennes a déposé plainte, vendredi 27 mars, pour « mise en danger de la vie d’autrui », après les révélations de Disclose et France 3 sur la contamination aux PFAS de leurs légumes et de leur sang.

Les clichés sur les femmes au volant ont la vie dure. Pourtant, les chiffres de la sécurité routière sont sans appel : les hommes sont largement plus responsables des accidents mortels. Derrière ces stéréotypes, la voiture reste un enjeu d’autonomie majeur, en particulier dans les territoires éloignés des grandes villes, où elle conditionne l’accès à l’emploi, aux soins et aux services publics. Mais entre le coût financier qu’elle représente et un secteur encore très masculin, elle constitue aussi un puissant facteur d’inégalités. Partout en France, des ateliers de mécanique féministes se multiplient pour se réapproprier des savoirs techniques et gagner en indépendance.

Dans le milieu branché de la com, l’ambiance hypersexualisée, qui autrefois, pouvait être considérée comme une forme d’humour auquel il fallait adhérer pour être intégré.e, est désormais appelée « harcèlement sexuel ». Et c’est une première dans l’histoire du droit social français.

« C’est le retour de bâton actuel avec des types qui revendiquent ouvertement leur masculinisme. Ça a toujours été le cas, mais dans notre époque ça nous choque encore plus »

Depuis avril 2001, les médias ont refusé à Loana le droit d’être autre chose que la « go go dancer » de 23 ans qu’ils avaient adoré filmer et exploiter sous toutes les coutures. Et lorsqu’elle a cessé d’être cette femme-objet, on l’a rabaissée jusque dans sa mort.

Suite à la disparition brutale de Loana Petrucciani, première star de télé-réalité française, les réactions pleuvent. Ceux qui ont instrumentalisé son image tentent de se donner le beau rôle… les féministes dénoncent la machine sexiste des médias.

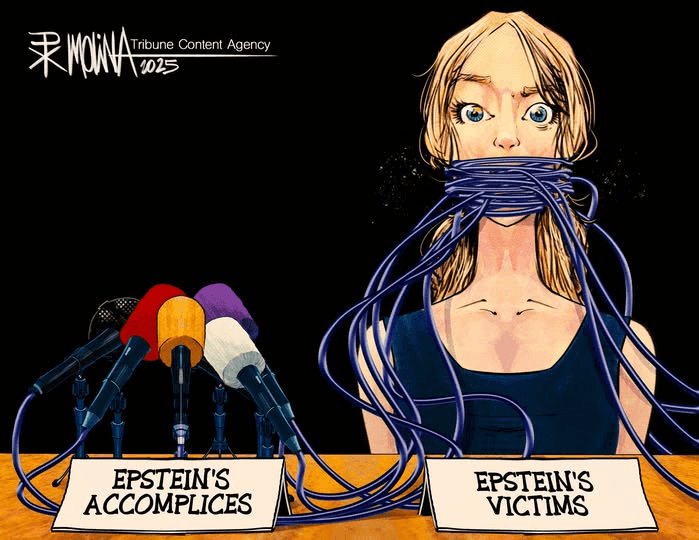

Après un parcours judiciaire de 9 ans, le prédicateur Tariq Ramadan a été condamné à dix-huit ans de réclusion criminelle par la cour criminelle de Paris, pour des viols commis sur trois femmes. Une peine assortie de plusieurs mesures complémentaires. […] Tariq Ramadan, hospitalisé, échappe à la prison tant qu’il reste en Suisse, mais il risque une incarcération immédiate s’ils se rend dans l’espace judiciaire européen. […] Aujourd’hui condamné à 18 ans de prison en France, il avait déjà été condamné par la justice suisse pour viol.

L’homme suspecté d’avoir enlevé ses deux enfants et tué son ex-compagne et sa compagne actuelle a été arrêté. Qualifier son geste de « terrorisme masculiniste » permettrait de prévenir d’autres crimes.

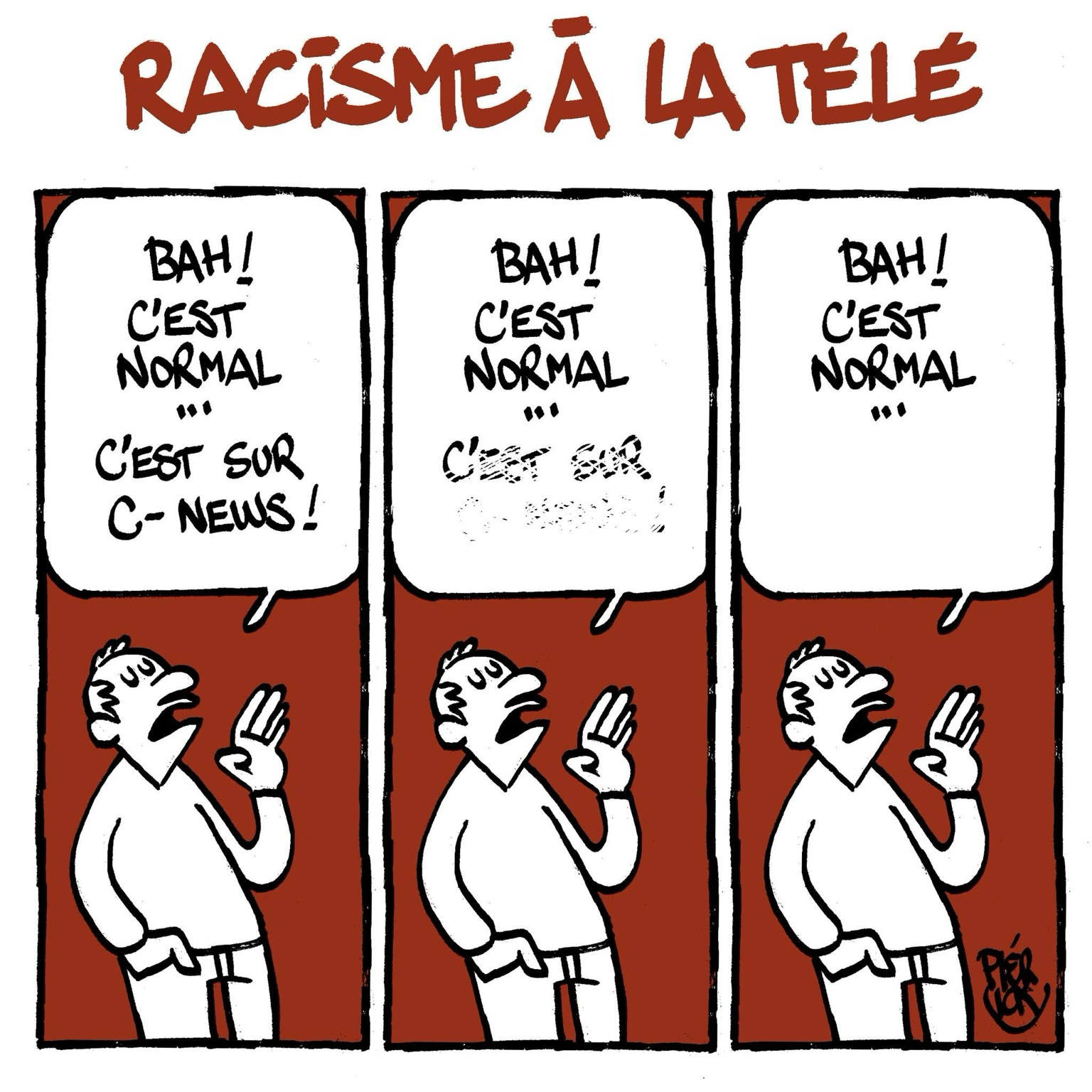

Sur la chaîne d’information de Vincent Bolloré, plusieurs intervenants ont tenu des propos racistes à l’encontre du nouveau maire de Saint-Denis.

La messe est dite pour les médias : Édouard Philippe serait désormais le mieux placé pour battre le RN au deuxième tour des élections présidentielles de 2027, voire même le seul capable de le faire. Les commandes de sondage pour le démontrer se multiplient. On comprend la manipulation : si Philippe et Bardella se retrouvent qualifiés au deuxième tour, le patronat est gagnant à tous les coups. Loin d’être une alternative réelle au RN, Édouard Philippe incarne en réalité une version très dure du pouvoir. Froidement autoritaire et libéral sans scrupules, il a mutilé les Gilets Jaunes, enterré le droit du travail et confiné un pays entier à coups d’attestations absurdes et de contrôle de police.

Le limogeage présumé de la secrétaire générale du Conseil constitutionnel, Aurélie Bretonneau, par son président, Richard Ferrand, illustre une anomalie structurelle que l’affaire ne fait que rendre visible : entre conflits d’intérêts, absence de qualifications juridiques et porosité avec l’exécutif, le Conseil constitutionnel ne protège pas la démocratie – il en épouse les rapports de force.

Bien que le titre fasse mention de la fraude fiscale, le texte porte principalement sur la fraude sociale : allocations chômage, prestations sociales, remboursements médicaux, transports médicaux, etc.

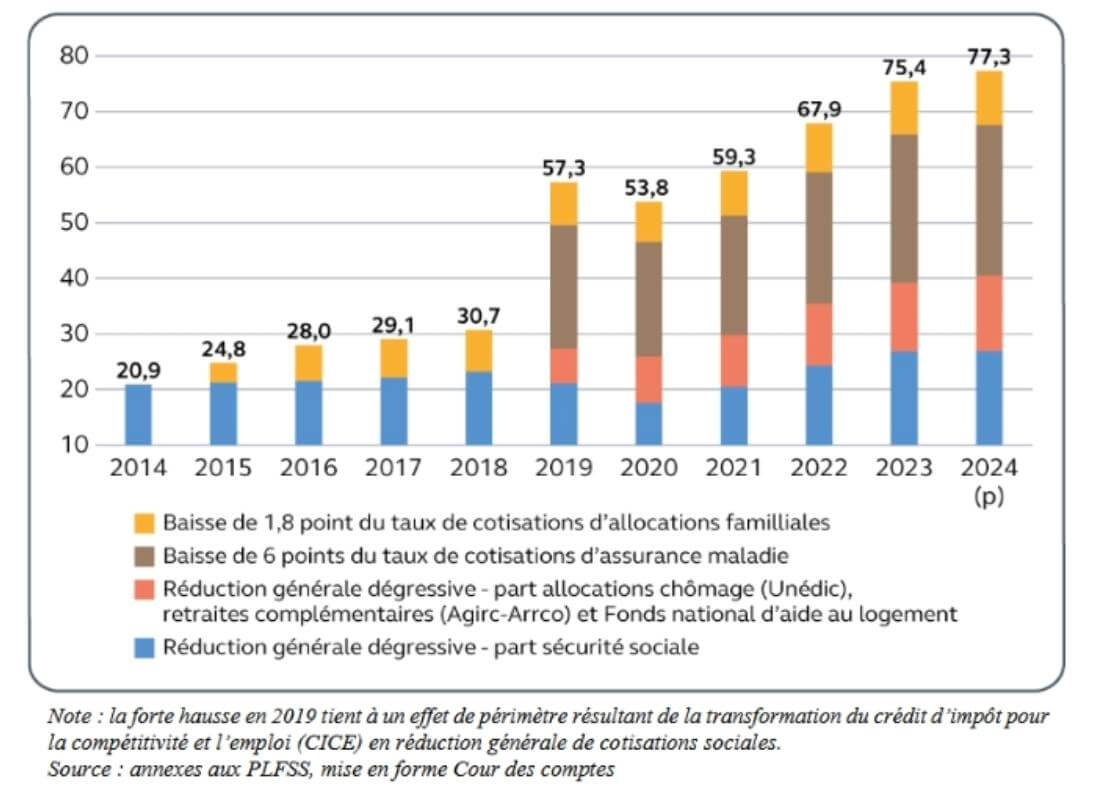

80 à 100 milliards d’euros de fraude fiscale d’un côté, 15 milliards de fraude sociale de l’autre, surtout du fait des entreprises. Mais c’est aux demandeurs d’emploi et aux allocataires de minimas sociaux qu’un nouveau projet de loi s’attaque.

Après la mise en place d’un « plan RSA » controversé, le président du conseil départemental du Finistère est cité à comparaître ce 30 mars pour « harcèlement moral institutionnel » devant le tribunal de Brest. Une allocataire témoigne.

Un·e livreureuse sur deux présente des symptômes dépressifs, les accidents du travail sont courants mais ignorés… Une nouvelle étude inédite par son ampleur détaille les dégâts sur la santé du monde ubérisé des plateformes de livraison.

Voir aussi État de santé des livreureuses des plateformes : une étude inédite révèle des chiffres alarmants (medecinsdumonde.org)

Laurent Duplomb a franchi un cap dans la désinformation. Le sénateur a affirmé à tort que l’avis du Conseil d’État sur sa nouvelle proposition de loi était positif, au mépris des faits.

La pétition à signer : Non c’est Non, Monsieur Duplomb ! (petitions.assemblee-nationale.fr)

l’industrie agroalimentaire française est autorisée à laisser plus de cadmium dans les engrais qu’elle utilise et donc dans les aliments qu’elle fabrique (90 milligrammes par kilo d’engrais phosphatés). Ailleurs en Europe, la limite maximale – adoptée en 2019 – est bien inférieure (60 mg).

L’eurodéputée est entendue pour un tweet publié fin mars, porté à la connaissance de la justice par un élu RN.[…]Son message ? Une citation de Kozo Okamoto : « J’ai consacré ma jeunesse à la cause palestinienne. Tant qu’il y aura oppression, la résistance ne sera pas seulement un droit, mais un devoir ».

Voir aussi Rima Hassan en garde-à-vue pour un tweet : solidarité face à la répression ! (revolutionpermanente.fr)

Ce jeudi 2 avril, Rima Hassan, militante franco-palestinienne et eurodéputée pour LFI, a été placée en garde-à-vue après la publication d’un tweet sur un militant japonais pro-palestinien. Une fois encore, l’« apologie du terrorisme » sert de prétexte pour réprimer les soutiens de la Palestine.

« Je ne comprends pas pour quelle raison, dans ce pays, les autorités ne s’indignent pas lorsqu’une journaliste est menacée de mort, uniquement pour avoir fait son travail de journaliste »

Après s’être illustré en retirant le drapeau européen du fronton de l’hôtel de ville de Carcassonne, au risque d’embarrasser son camp.

Plusieurs député·es LFI, dont Danièle Obono, ont reçu un courrier négrophobe. Iels dénoncent l’absence de réaction du gouvernement.[…]« À la bande de frustrés, bêtes et hideux qui prennent leur temps pour ces messages, notre réponse restera la même : nous ne vous céderons rien », a répondu la députée Nadège Abomangoli, annonçant un dépôt de plainte.

Les deux policiers avaient désigné le jeune homme comme l’auteur des outrages et l’avaient interpellé. Une vidéo diffusée à son procès a prouvé le contraire.

Voir aussi Une “altération de la vérité”, deux policiers condamnés à un an de prison avec sursis pour violences contre un jeune homme à Noisy-le-Grand (france3-regions.franceinfo.fr)

Atteint de schizophrénie, Islam a subi un « déchaînement de violence » au cours d’une perquisition infructueuse menée le 17 mars. Une plainte pour violences volontaires sur personne vulnérable a été déposée. Récit d’une opération policière chaotique.

Vingt-deux personnes sont jugées pour avoir fait partie d’une cellule criminelle exécutant des « missions » pour éliminer ou intimider leurs ennemis.

Les réseaux de 2G et de 3G sont progressivement démantelés à partir du 31 mars 2026. Pourtant, jusqu’à 12,6 millions d’appareils seraient encore dépendants de ces réseaux, et devront donc être renouvelés prématurément, avec des impacts sociaux, environnementaux et économiques considérables.

Attaqué en justice par la CGT et six allocataires du RSA, Mäel de Calan a rétorqué en évoquant des centaines de personnes, dont « des druides et des exorcistes », qui « se servent du RSA comme un complément permanent de ressources ».

Inspiré du violentomètre, il propose une échelle visuelle permettant de repérer différentes situations vécues dans les réunions, les équipes ou les organisations. Il aide à rendre visibles des mécanismes parfois banalisés : inégalités de prise de parole, répartition implicite des rôles, interruptions répétées, invisibilisation du travail des femmes, accès différencié aux responsabilités…

Microsoft is running one of the largest corporate espionage operations in modern history. Every time any of LinkedIn’s one billion users visits linkedin.com, hidden code searches their computer for installed software, collects the results, and transmits them to LinkedIn’s servers and to third-party companies including an American-Israeli cybersecurity firm. The user is never asked. Never told. LinkedIn’s privacy policy does not mention it.

Proton built Proton Meet to escape the CLOUD Act. They built it on CLOUD Act infrastructure. Their website promises “not even government agencies” can access your calls. The company routing them hands your call records to the government when asked. Proton hid them from their privacy policy. […] Proton Meet is built entirely on LiveKit Cloud, a US company whose contracts are governed by California law, subject to the CLOUD Act, with an infrastructure chain made up exclusively of American companies.

“CEO said a thing !” journalism involves parroting the claims of a business leader or executive with absolutely no context, correction, or challenge whatsoever, no matter how elaborate the delusion.

À Minneapolis, une nouvelle génération de militant·es défie Donald Trump, ranime la combativité syndicale et remporte des victoires.

“N’avez vous pas honte ?” – Cette interpellation, récurrente sur les réseaux sociaux progressistes, vise généralement la classe dirigeante française ou internationale et tente de faire appel à ses sentiments. […] Mais ça ne marche pas […] Pourquoi ? Parce que les membres de la bourgeoisie n’ont pas le moindre problème de conscience. Et si l’on ne comprend pas ça, on n’y arrivera jamais.

Le 4 avril 1968, Martin Luther King était assassiné à Memphis, Tennessee. Près de soixante ans plus tard, sa contribution à la lutte pour les droits civiques est connue. Son engagement en faveur d’un revenu universel l’est peut-être moins. Le pasteur et dirigeant politique avait même esquissé les conditions à réunir pour y parvenir, au-delà des préjugés raciaux.

Il y a dans Internet une politique qu’on ne voit pas. Pas celle des lois, des directives ou des discours de régulation mais une politique inscrite dans la matière même du réseau, dans ses protocoles, ses architectures, ses couches techniques les plus profondes.

Non, les outils d’IA ne fonctionnent pas tout seuls. Contrairement aux discours répandus par les maisons mères des LLM, ces Large Language Model que sont ChatGPT, Claude, Gemini, et leurs émules, ces systèmes parlants ont besoin d’humains pour les entraîner, les régler, et leur permettre de fonctionner.

If your laptop is stranded on Windows 10, the solution isn’t a new laptop. It’s a new operating system.

Fournir un service mail respectueux des utilisateurices fait partie des missions de FDN, et ce depuis 1992. Nous avons choisi de participer à la campagne déMAILnagement parce qu’il est important de montrer qu’il existe des alternatives aux services mails des grosses entreprises comme Google dont le business model est de pomper et exploiter les données de leurs utilisateurices

The world is full of half-finished ideas, waiting for a second set of hands. Every person is a contributor at heart, capable of adding value to a project regardless of its scale. Yet, many ideas stall or die in isolation.

Retrouvez les revues de web précédentes dans la catégorie Libre Veille du Framablog.

Les articles, commentaires et autres images qui composent ces « Khrys’presso » n’engagent que moi (Khrys).

02.04.2026 à 16:17

Framadate peaufine sa peau neuve

Lors de notre campagne de dons 2025 en novembre, nous vous avons présenté la nouvelle version de Framadate (basée sur le logiciel Pollaris). Cette version en plus d’être plus ergonomique et d’avoir une interface utilisateurice plus moderne, ajoute une fonctionnalité attendue de longue date : la possibilité d’être utilisée en version mobile !

Ce qui lui manquait vraiment ? L’épreuve du feu de vos utilisations ! C’est en testant à grande échelle que les petites et grosses frictions apparaissent le mieux. En collectant vos retours sur notre forum et vos 4 945 réponses à ce Framaforms, ou les problèmes rencontrés sur notre page de contact, nous avons pu peaufiner le logiciel pour le rendre encore plus agréable.

Le retour le plus fréquent que nous avons eu est celui de personnes qui indiquaient leur nom / pseudo et cliquaient directement sur le bouton de vote, sans avoir indiqué leurs choix : problématique pour un logiciel censé justement collecter les choix de chacun⋅e.

Pour éviter cela il est désormais obligatoire d’avoir voté pour au moins une option et d’avoir indiqué son nom pour pouvoir finaliser la participation. Le bouton Voter restera désactivé tant que ces deux actions ne seront pas réalisées.

La possibilité de modifier son vote sur l’ancienne version de Framadate consistait à devoir garder un lien spécifique qui s’affichait au moment du vote. Problème : ce lien était souvent ignoré ou perdu. Cela générait de nombreuses demandes d’assistance sur notre page de contact.

La nouvelle version procède autrement : un vote peut être simplement modifié dès lors que le même navigateur est utilisé.

Le système génère aussi quelques retours, et aucun système n’est parfait mais celui-ci devrait permettre de plus facilement modifier son vote car on garde plus souvent le même navigateur alors qu’on ne voit pas toujours un lien dans un encadré en haut d’une page.

Pour contourner une éventuelle perte de ce lien (en changeant de navigateur, par exemple), l’admin’ d’un Framadate peut cependant permettre à quiconque de modifier tous les votes (il faut évidemment être dans un climat de confiance). Il suffira alors d’aller sur le Framadate et de changer son vote (et pas celui des autres, hein).

Même demander l’adresse mail à laquelle envoyer le lien de modification entraînerait des erreurs (typo dans l’adresse), oubli, ou ne serait simplement pas vu… Cela demande aussi du développement plus complexe, mais la demande existe.

Jusque là il n’était pas possible de désélectionner un choix effectué : cela pouvait être gênant en cas d’erreur. Vous pouvez désormais enlever un vote en recliquant simplement dessus.

Pour éviter de se retrouver avec 5 Michel, 3 Marie, et 4 Coquelicot (ce prénom sera peut-être dans le top 3 en 2042, on ne sait pas), les noms doivent être uniques.

Pour ne pas avoir votre page « Mes sondages » surchargée (et ne pas encombrer notre serveur), les Framadates expirés (ceux dont la date de fin est passée) sont désormais bien supprimés : 6 mois après leur expiration (ou 1 mois pour les sondages que vous aviez commencé à créer mais que vous n’avez pas finalisés).

L’interface utilisateurice a elle aussi eu quelques améliorations pour rendre l’expérience plus fluide. Vous nous avez signalé qu’il était difficile de voter quand un Framadate avait du succès : le nombre de lignes à passer pour atteindre la zone de vote faisait que les options n’étaient plus visibles à l’écran (pas pratique de voter « à l’aveugle »). Nous avons donc rendu la ligne des votes fixe (et les propositions sont tronquées par défaut pour ne pas prendre trop de place – mais il est évidement possible d’afficher tout le contenu) :

De la même façon, le défilement horizontal n’était pas toujours bien visible : nous avons fait en sorte que l’on comprenne tout de suite qu’une partie des options du Framadate reste à découvrir et qu’il faut faire défiler à droite (soit avec la barre de défilement, la souris ou les flèches).

Ce n’est pas encore parfait, et des améliorations sont encore à venir de ce côté là, mais nous espérons que cela rend déjà l’expérience plus fluide et compréhensible !

En plus d’avoir rendu obligatoire le fait d’entrer son nom pour voter, nous avons rassemblé l’affichage de vos choix, le champ pour votre nom et le bouton de vote dans un seul cadre bien distinct :

Nous en avons aussi profité pour ajouter les couleurs Framasoft pour que vous sachiez en un coup d’œil que vous êtes bien sur un Framachin :)

Certaines améliorations sont en cours de développement : elles ne sont donc pas encore visibles sur Framadate mais le seront bientôt.

En plus de copier simplement le lien du Framadate à communiquer aux participant⋅es, vous aurez la possibilité de créer un mail avec un modèle de texte. En cliquant sur le bouton Envoyer par mail votre logiciel de mail par défaut s’ouvrira avec le texte prédéfini : ne vous restera qu’à indiquer les adresses mails des personnes à qui vous souhaitez envoyer le sondage.

Vous aurez aussi la possibilité de copier le texte et le coller dans votre messagerie préférée (comme Signal, par exemple).

Le partage par qr code peut être plus pratique dans une utilisation mobile : vous aurez la possibilité de le diffuser par message en le copiant, ou bien l’imprimer sur une affiche en le téléchargeant.

Pour le moment, le nettoyage des votes expirés dont la référence est enregistrée dans le navigateur ne se fait pas : cela sera corrigé prochainement.

Tout comme la perte des données d’une étape à l’autre quand on souhaite revenir en arrière : vous n’aurez plus à tout retaper.

Après 18 ans de bons et loyaux services, il est temps pour l’ancienne version de Framadate de partir à la retraite. Nous pensons que la nouvelle version est assez mure pour prendre dignement la suite !

À compter du 2 avril (aujourd’hui), vous ne pourrez donc plus créer (ni renouveler – si vous réutilisiez le même Framadate, il faudra le recréer sur la nouvelle version) de sondage sur l’ancienne version.

Vous pourrez cependant toujours accéder et voter sur vos anciens sondages pendant 6 mois (jusqu’en septembre 2026).

Ces améliorations, comme toutes nos actions, sont possibles grâce à votre généreux soutien ! Merci encore !

30.03.2026 à 07:42

Khrys’presso du lundi 30 mars 2026

Comme chaque lundi, un coup d’œil dans le rétroviseur pour découvrir les informations que vous avez peut-être ratées la semaine dernière.

Tous les liens listés ci-dessous sont a priori accessibles librement. Si ce n’est pas le cas, pensez à activer votre bloqueur de javascript favori ou à passer en “mode lecture” (Firefox) ;-)

A total of 1,206 cloned laboratory mice were generated by the scientists from a single female donor mouse from 2005 to 2025 in research conducted in Japan. There were no outward signs of trouble through the first 25 generations, but mutations subsequently began piling up until becoming fatal.

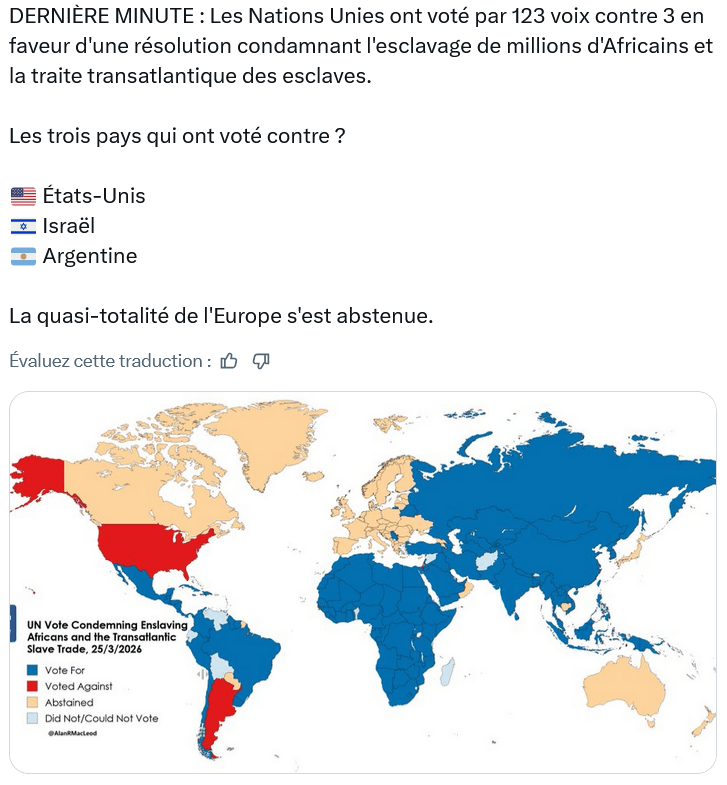

The proposal was adopted with 123 votes in favour and three against – the United States, Israel and Argentina.Fifty-two countries abstained, including the United Kingdom and European Union member states.

Voir aussi L’esclavage et la traite négrière : l’ONU les déclare « plus graves crimes contre l’humanité » (humanite.fr)

Le Parlement européen a refusé ce 26 mars de prolonger la loi qui permettait à Meta, Google et Microsoft de scanner vos messages privés. Un seul vote a tout décidé. Le dispositif s’arrête le 3 avril, mais une loi permanente est toujours en négociation.

Le gouvernement portugais a adopté, jeudi, une réforme législative destinée à faciliter et accélérer l’expulsion d’immigrés en situation irrégulière. Le projet de loi prévoit notamment un allongement du délai de rétention à 2 ans ou encore l’allongement des interdictions de retour (IRT) des personnes expulsées.

Le Parlement européen a adopté un texte, fruit d’une collaboration entre la droite et l’extrême droite, facilitant l’expulsion des sans-papiers.

Ça ne fera pas l’ouverture des JT, mais cela devrait. Selon l’AFP, de source judiciaire, la Ligue des droits de l’homme (LDH) a obtenu qu’un juge d’instruction enquête sur l’ex-directeur exécutif de l’agence européenne en charge des frontières Frontex, le Français Fabrice Leggeri, devenu eurodéputé RN (quelle surprise) en 2024. Ce grand humaniste est soupçonné de complicité de crimes contre l’humanité et de torture, pour avoir encouragé ses agents à faciliter les interceptions d’embarcations de migrants par les autorités libyennes et grecques.

More than 1,500 mathematicians are demanding that their field’s most prestigious meeting be moved from the U.S.

Face à l’urgence, des quatre coins du monde, la solidarité internationale s’organise. En route vers Cuba, les premiers navires de la flottille « Notre Amérique », affrétés par plus de 140 organisations venant de 33 pays, accostent à La Havane. L’ONU, elle, a débloqué un plan d’aide de 94 millions de dollars destinés à maintenir le fonctionnement des services essentiels.

Le décret publié par le président américain entrera en vigueur dans trente jours. Pour décrocher des contrats avec l’État fédéral, les entreprises devront inclure une clause assurant qu’elles ne se livrent « à aucune activité DEI [diversité, équité et inclusion] ».

The Trump administration announced it will pay nearly $1 billion to French energy giant TotalEnergies in exchange for the company abandoning plans to build offshore wind farms in the Atlantic Ocean and instead pursue fossil fuel projects in the US.

Une initiative citoyenne et syndicale propose une taxe exceptionnelle sur les milliardaires en Californie qui rapporterait 100 milliards de dollars. Si elle récolte assez de signatures, la proposition de loi sera soumise au vote en novembre.

Energy storage is surging on the U.S. grid — and now the country has more than enough battery-making factories to meet that booming demand.

Self-driving cars are designed to stop moving if a person is nearby. People can take advantage of that function to harass and threaten their passengers.

The incident is notable because Flock cameras are not designed for traffic enforcement or minor code violations, and many jurisdictions explicitly tell constituents that the cameras will not be used for traffic enforcement.

Chez Arte, l’IA ne vient plus « aider » les traducteurices : elle redéfinit tout le travail. À la clé, des revenus en chute libre, une qualité contestée et un métier réduit à corriger des phrases pondues par machine.

GitHub vient d’annoncer que les interactions avec l’assistant IA Copilot seront désormais utilisées pour entraîner ses modèles d’IA.

Voir aussi GitHub hits CTRL-Z, decides it will train its AI with user data after all (theregister.com)

WebinarTV may be secretly scanning the internet for private Zoom meeting links to record calls and feature them in artificial intelligence (AI) generated podcasts.

Le géant du jouet américain Mattel (Barbie, Hot Wheels, Fisher-Price…) a annoncé en juin dernier avoir noué un partenariat avec OpenAI. L’ambition affichée est d’apporter « la magie de l’IA » dans les jouets « à tout âge ».

Even people who were sceptical of chatbots’ utility fell under the sway of the AI tools’ flattery.

It’s one of the most popular Python libraries for interacting with large language models […] It has over 40,000 stars on GitHub, and it’s an important dependency in a lot of AI tooling. It’s also been compromised on PyPI, and the malicious versions are stealing everything they can find on your machine.

A new service that helps coding agents stay up to date on their API calls could be dialing in a massive supply chain vulnerability.

The company’s sudden decision to pull the plug on Sora is a sign of deeper trouble.[…] The trouble with trying to do everything is that sometimes you end up doing nothing well. Sora is the latest casualty in a long string of abrupt reversals, about-faces, and seemingly sloppily implemented projects.

on passe des espoirs d’efficacité, à la valorisation du processus d’innovation, puis à la valorisation de l’état d’esprit de l’innovation, comme si à mesure que le déploiement déçoit on n’en retenait plus que le mouvement. […] À mesure que l’outil se déployait sans répondre aux attentes, ses promoteurs ont développé un argumentaire renvoyant les erreurs à « l’incapacité des agents à interagir efficacement avec l’outil en prétextant qu’ils ne parvenaient pas suffisamment à mettre à jour leurs méthodes de travail ».

There’s a cost that doesn’t show up in your velocity metrics when teams go deep on AI coding tools. Especially when its tedious to review all the code the AI generates. This cost accumulates steadily, and eventually it has to be paid – with interest. It’s called comprehension debt or cognitive debt.

Je suis développeuse web depuis une grosse quinzaine d’années. Les IA génératives sont en train de me dégoûter de mon métier.

Wikipedia editors can only use AI for basic copy editing or translations.

the moral arguments against using AI for open source development are just too large to ignore […] Our entire ecosystem is on the line here. Not just the open source ecosystem, but the entire, global ecosystem. And I feel there’s not enough voices speaking up about it. Make your voice heard ! Allow yourself to be angry ; there’s enough nonsense going out there ! We need to stop this madness.

Individuals and communities are resisting the demands and practices of Big Tech’s AI infrastructure — such as data centers and digital labor — due to their environmental and social costs.

Depuis presque dix ans, l’armée américaine travaille sur le projet Manhattan de notre temps.Maven est le nom du programme qui permet à l’IA de faire la guerre à la place des humains — et il est utilisé quotidiennement en Iran.

The British-based international charity Oxfam has released a report that demonstrates how Israel’s Netanyahu regime is destroying Lebanon’s vital water infrastructure. Oxfam says Netanyahu and his colleagues are breaching international law.

Trois semaines après le début de son offensive au Liban, Israël franchit un nouveau cap en bombardant les ponts sur le Litani. Alors que l’offensive à déjà fait plus de mille victimes et déplacé un million de personnes, Israël renforce la menace d’une invasion terrestre dont les effets seraient dramatiques pour la population libanaise.

Israel locked down its prisons at the start of the Iran war, barring almost all lawyer visits and leaving my client without a voice beyond her cell.

South Africa’s Venice pavilion left empty after Gabrielle Goliath’s ‘highly divisive’ tribute to Palestinian poet blocked

Gabrielle Goliath is recognized for her immersive installations and performances that confront themes of violence, memory, and identity. Her work often centers on the experiences of marginalized communities. She is a researcher at the Institute for Creative Arts at the University of Cape Town, where her research continues to explore ethical strategies for addressing violence and absence in contemporary art.

Pendant plusieurs mois, CNN a infiltré des groupes et plateformes où circulent vidéos, conseils et échanges entre utilisateurs, mettant au jour un système structuré et difficile à enrayer.[…]une part importante des agressions sexuelles implique un partenaire ou un ex-partenaire, et les cas où les victimes sont inconscientes sont en hausse.

Delegates at the United Nations 70th annual Commission on the Status of Women (CSW) overwhelmingly voted against considering a proposal by the U.S. to adopt an anti-trans definition of “gender.”

En vue des Jeux Olympiques de Los Angeles en 2028, et malgré les avis scientifiques, le CIO a rétabli jeudi 26 mars les tests génétiques censés établir la « féminité ». Un bond en arrière de près de 30 ans visant à bannir les athlètes transgenres et une grande partie des athlètes intersexes. Et une victoire de Donald Trump dont les répercussions sur les droits fondamentaux se feront ressentir sur toutes les sportives.

Voir aussi Olympics align with Trump as transgender athletes banned from women’s games (aljazeera.com)

C’est sans doute le point le plus grave soulevé par les inspecteurs. Selon le rapport, un médecin parisien définitivement condamné en 2025 pour détention d’images pédopornographiques et propositions d’ordre sexuel à un mineur serait toujours inscrit au tableau de l’Ordre. Même chose pour un psychiatre, condamné en 2022 pour agression sexuelle à une interdiction d’exercer, qui y figurerait toujours comme « n’exerçant pas par décision personnelle ». Dans aucun de ces deux cas, l’Ordre n’aurait engagé de procédure disciplinaire.

Le second tour des élections municipales a eu lieu dimanche 22 mars. Paris, Marseille, Lyon, Rennes, Nantes, restent à gauche. LFI emporte Roubaix. Le RN emporte des villes moyennes, mais pas Toulon.

Unie avec LFI et bénéficiant a priori d’une solide avance, la gauche toulousaine menée par un candidat insoumis a échoué à récupérer la mairie ce 22 mars.

Certains y verront un symbole facile. La disparition, ce 23 mars, de Lionel Jospin, l’homme qui a incarné « la gauche plurielle », survient au lendemain d’élections municipales qui ont plutôt validé la thèse des gauches irréconciliables.

Parité, IVG, lutte contre les VSS, féminisation du langage, égalité pro, congé paternité… Lionel Jospin a inscrit dans la loi plusieurs réformes féministes majeures qui structurent encore les politiques d’égalité.

Au Mucem, à Marseille, l’exposition « Bonnes Mères » déconstruit une vision idéalisée de la maternité et célèbre la pluralité des vécus. Une exposition qui prend de la distance avec les injonctions au « réarmement démographique » qui s’intensifient.

Les villes de plus de 100.000 habitants comptent moins de femmes maires qu’en 2020. En 2026, deux femmes sont maires d’une des 10 plus grandes villes de France contre cinq, élues en 2020.

En 2016, la plainte d’une jeune fille de 16 ans accusant un de ses camarades de lui avoir imposé une fellation dans les toilettes de l’école avait été classée ; sur la base de ce classement, le parquet avait infligé à la plaignante un rappel à la loi pour dénonciation calmonieuse. La cour a estimé que cette procédure était contraire au droit à un procès équitable.

Le procès pour viol du prédicateur Tariq Ramadan s’est tenu après un parcours judiciaire de 9 ans. Le ministère public a requis une peine de 18 ans de réclusion assortie de plusieurs mesures complémentaires.

La première star de la télé-réalité française a été retrouvée morte le 25 mars. À lui seul, son parcours illustre le continuum des violences de genre, que personne n’a voulu regarder en face.[…]« principe bourgeois : le bon beauf est un beauf mort. Du vivant de Loana c’était silence radio sur sa parole, son livre, ce qu’elle disait »

Voir aussi La mort de Loana, star de « Loft Story », nous force à interroger notre responsabilité collective (huffingtonpost.fr)

Pendant près d’une heure, le chef de la diplomatie russe a déroulé ses éléments de langage sans contradiction solide, transformant une interview en caisse de résonance de la propagande russe.

Le maire de Saint-Denis, Bally Bagayoko (La France insoumise, LFI) a annoncé, samedi 28 mars 2026 à l’Agence France-Presse, qu’il porterait plainte après une séquence sur la chaîne CNews le concernant qualifiée de raciste par plusieurs responsables de gauche.

Le Syndicat national des journalistes tient à apporter son soutien plein et entier à la journaliste Nassira El Moaddem. Le Monde rapporte, dans un article publié lundi 23 mars, les propos suivants du sénateur LR de Seine-Saint-Denis Thierry Meignen la concernant : « Je vais la faire condamner pour diffamation. Je vais la fouetter. J’irai au bout, elle va mourir, je la tue ». Et ce, en référence au livre enquête « Main basse sur la ville. Enquête au Blanc-Mesnil » que la journaliste vient de publier aux éditions Stock. Maire de cette commune de 2014 à 2021, le parlementaire y était candidat en tête de liste aux municipales le week-end dernier.

Il a aussi annoncé la création d’une plateforme « France Munitions », qui sera « un grossiste de munitions » financé à la fois par l’État et par des investisseurs privés

Contrairement à ce qu’elle a toujours affirmé, la présidente de l’Assemblée nationale dit aujourd’hui « regretter » qu’un hommage ait été rendu au militant d’extrême droite.

“Aurélie Bretonneau n’est pas du genre à transiger sur la défense de l’Etat de droit, ni sur la rigueur du raisonnement juridique, ni sur l’indépendance de l’institution. Si c’est cela qui a dérangé, c’est un problème majeur”, confie une haute fonctionnaire, qui dit son “immense perplexité”.

Le logiciel RH COMPAS de l’Éducation nationale a été compromis le 15 mars. Noms, adresses, téléphones de 243 000 agents volés. L’intrusion est passée inaperçue pendant plusieurs jours

La plateforme de prise de rendez-vous du Centre national des œuvres universitaires et scolaires (CNOUS) a été victime d’une fuite de données, a annoncé mardi 24 mars l’organisation, révélant des centaines de milliers de documents sensibles.

Le gouvernement revient à la charge sur le projet d’enfouissement des déchets radioactifs Cigéo à Bure. Initialement prévue à l’automne, l’enquête publique est avancée au mois de mai. Dans la foulée, la justice a autorisé l’expulsion « sans délai » de la gare de Luméville-en-Ornois, lieu historique de la lutte antinucléaire.

Alors que tous les regards se tournent vers le détroit d’Ormuz et la flambée des prix du pétrole et du gaz, un autre ballet de navires poursuit tranquillement son commerce de combustible : celui de l’uranium.

Jeudi dernier, la Cour de justice de l’Union européenne a rendu un arrêt « Comdribus » très attendu concernant les pratiques de fichage françaises. Dans une décision très claire, la Cour estime que la manière dont le droit français permet de prendre les empreintes digitales et la photographie des personnes arrêtées est disproportionnée et contraire au droit de l’UE.

Sous couvert de désengorger les juridictions, le projet de loi sur la justice criminelle instaure une logique d’aveu et de rapidité qui fragilise les garanties fondamentales du procès.

Le quotidien des Dassault s’en prend aux spécialistes Johann Chapoutot, Nicolas Offenstadt et Gérard Noiriel, accusés d’être « militants » et de fantasmer un fascisme contemporain. Si tout ça ne vous rappelle rien, c’est que vous n’avez pas bien écouté en cours d’histoire.

“Cette nuit-là, ce n’était pas du hasard, c’était une embuscade, On n’avait rien fait. J’avais 18 ans, ma jeunesse a été volée par des nazis en roue libre.” […] “Depuis mon agression, je ne peux plus dire que je ne suis pas antifa. J’ai appris qu’être antifa c’était juste être contre le fascisme.”

Onze membres de l’extrême-droite lyonnaise ont été perquisitionnés ce mardi 24 mars. Ils ont été auditionnés ce mercredi afin de déterminer les circonstances exactes de la mort de Quentin Deranque.

La défenseure des droits Claire Hédon a fait paraître, fin 2025, un rapport sur les discriminations fondées sur la religion. Celui-ci étaye et objective, à partir de témoignages, de commentaires circonstanciés et légalement fondés, des discriminations qui affectent des personnes en raison d’une appartenance avérée ou présumée à l’islam.

En Île-de-France, les contrôles d’identité répétés touchent particulièrement les jeunes perçus comme Noirs et Arabes. Les amendes qui s’accumulent deviennent ingérables.

Au cœur des débats, l’usage des armes par les forces de l’ordre a été examiné, au travers des textes et des consignes. Entre cadre légal et pratique d’intervention, le procès a révélé une zone grise… mortelle.

En 2027, nous pouvons et nous devons gagner. Dès maintenant, tout doit être entrepris pour désigner une candidature commune à l’élection présidentielle.

Meta refuse de diffuser la dernière campagne “Inarrêtables” de la Fondation des femmes. Celle-ci réagit face à la politique anti-féministe menée par les réseaux sociaux.

Les infirmières de l’association Asalée améliorent la prise en charge des malades chroniques. Or, l’Assurance maladie a coupé brutalement les financements depuis décembre. Sans salaire, les infirmières se mobilisent ce 26 mars pour leur avenir.

« Notre histoire montre que rien n’est impossible et qu’on n’est jamais trop petit pour agir. » Après avoir remporté un procès historique en Italie, Cristina Cola fait partie des lanceuses et lanceurs d’alerte mis à l’honneur dans le documentaire Tous empoisonnés, le fléau des PFAS.

New Mexico hails ‘historic’ win after jury finds firm misled consumers over safety and enabled harm against users

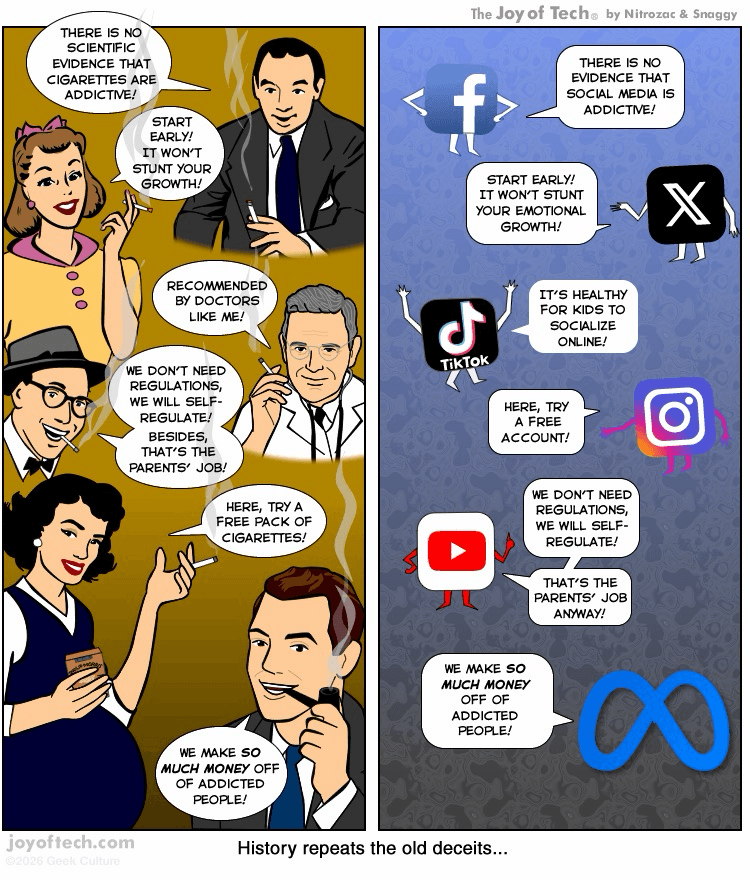

Ruling that Meta and YouTube deliberately designed addictive products marks possible watershed moment for social media

you’ll excuse me if I’m not blown away by the fact that Anthropic, AWS, GitHub, Google, Microsoft, OpenAI, and others – total market cap in the ballpark of $7.7 trillion – have donated $12.5 million in grants to the Linux Foundation, OpenSSF, and Alpha‑Omega. If you make $100,000 a year, that’s about 16 cents. Color me unimpressed.

Eleni Varikas est décédée au début de l’année 2026. Militante contre la dictature des colonels en Grèce, membre de la Quatrième Internationale et théoricienne féministe, nous lui rendons hommage en traduisant cet entretien réalisé par Luis Martinez Andrade et publié en espagnol, en 2019.

Pionnière ardente du féminisme sous la Troisième République, Hubertine Auclert défendit des revendications alors jugées extravagantes : droit de vote des femmes, féminisation des titres, indemnité de grossesse ou salaire pour le travail domestique.

C’est l’annonce de la semaine dans l’écosystème open source européen. Un consortium d’une douzaine d’organisations – IONOS, Nextcloud, Proton, XWiki, OpenProject, Abilian, Soverin, BTactic et Eurostack – vient de lancer Euro-Office, une suite bureautique en ligne souveraine, open source et conçue pour s’intégrer dans les plateformes existantes. Une préversion technique est disponible immédiatement. La première version stable est attendue pour l’été 2026.

Retrouvez les revues de web précédentes dans la catégorie Libre Veille du Framablog.

Les articles, commentaires et autres images qui composent ces « Khrys’presso » n’engagent que moi (Khrys).