11.06.2026 à 13:13

ZFE, de la suppression au sursis : une saga juridique qui n’a pas encore dit son dernier mot

Texte intégral (1961 mots)

Fin mai 2026, le Conseil constitutionnel a sauvé les zones à faibles émissions mobilité, les ZFE, en annulant leur suppression. Cette décision, qui intervient sur la forme plutôt que sur le fond, n’empêchera probablement pas un retour du sujet dans le débat politique. Une généralisation trop rapide pourrait expliquer en partie le sort tumultueux connu par le texte. Mais, en cas d’abandon définitif de la mesure, le risque de recadrage de la France par l’Union européenne – et, en particulier, de condamnation par la Cour de justice de l’UE – est réel.

Dans une décision du 21 mai 2026, le Conseil constitutionnel vient de donner un sursis aux zones à faibles émissions mobilité (ZFE). Il est revenu sur la suppression, qui avait été actée avec l’adoption de la loi dite de simplification de la vie économique, pour un motif d’ordre procédural.

Sur le fond, le juge constitutionnel ne s’est donc pas prononcé sur la compatibilité de la suppression avec les dispositions de la Charte de l’environnement, consacrant notamment le droit de chacun de vivre dans un environnement équilibré et respectueux de la santé, ou avec le droit à la protection de la santé, garanti par le préambule de 1946.

Les ZFE n’en restent pas moins un dispositif clivant. Il y a donc fort à parier que leur suppression revienne d’ici peu en débat politique devant la représentation nationale.

À lire aussi : Faut-il supprimer les zones à faibles émissions au nom de la justice sociale ?

Un signe fort de « backlash » écologique

Lors de l’adoption de la loi d’orientation des mobilités en 2019, les ZFE avaient été présentées comme un dispositif phare de la transition écologique et énergétique. En visant à limiter l’utilisation de véhicules très polluants, elles devaient concourir au développement de nouvelles formes de mobilités moins émettrices de CO2.

Le débat autour de cette suppression est un signe majeur d’une rétrogradation de la protection de l’environnement par le droit, dont on ne saurait dire jusqu’où elle pourrait aller. Les avancées réalisées en faveur d’un droit de la mobilité durable, parfois sous l’influence du droit de l’Union européenne, sont aujourd’hui remises en cause. Cela s’inscrit dans une tendance globale au « backlash » écologique, très prégnante aux États-Unis en particulier.

Mais à l’heure où les institutions publiques en Europe ont été incitées à poursuivre les efforts réalisés pour renforcer le cadre juridique de la mobilité durable en zone urbaine, cette tentative de rétrogradation interroge.

Une généralisation trop rapide ?

L’histoire tumultueuse des ZFE précède l’adoption de la loi d’orientation des mobilités (LOM).

En 2010 déjà, la loi Grenelle II avait mis en place, à titre expérimental, des zones d’actions prioritaires pour l’air dans le but de lutter contre la pollution atmosphérique. Ce dispositif, jugé peu efficace, a été remplacé par une nouvelle loi en 2015 pour instituer, à titre facultatif, des « zones à circulation restreinte ».

Ce sont véritablement la LOM de 2019 puis la loi dite Climat et résilience de 2021 qui ont permis à ce dispositif, alors dénommé « zones à faibles émissions de mobilité », de s’ancrer dans la vie quotidienne des Français.

Au 1er janvier 2025, 25 agglomérations sur le territoire hexagonal avaient mis en place une ZFE dans lesquelles l’accès des véhicules les plus polluants est interdit. Pour assurer un contrôle efficace des véhicules circulant dans la ZFE, la LOM laissait la possibilité aux collectivités de déployer des systèmes de contrôle automatisé, autrement dit des « radars à ZFE ».

C’est précisément cette généralisation (trop rapide ?) qui a été au centre des critiques. De nombreuses agglomérations avaient fait part de difficultés d’ordres économique et technique pour le déploiement de ces solutions. En réponse à ces critiques, une mission flash parlementaire ainsi que des outils d’ingénierie territoriale à l’initiative de l’Agence de la transition, l’Ademe, avaient été développés.

La mise en place des ZFE s’est également heurtée aux critiques sur le manque d’accessibilité des ménages les plus précaires ou des usagers éloignés des zones urbaines, laissant craindre une accentuation des inégalités sociales et territoriales.

Pour contourner ces critiques, la loi prévoit une série d’exemptions et de dérogations. Sans doute, aurait-il fallu fixer des échéances plus longues aux collectivités territoriales pour penser et adapter ces mesures d’accompagnement aux réalités économiques, sociales et techniques de chaque zone.

À lire aussi : Les ZFE sont-elles injustes ? Ce que montrent les simulations de trafic en Île-de-France

La volonté de supprimer les ZFE rappelle, en tout état de cause, le sort réservé au dispositif de l’écotaxe dans le milieu des années 2010. Présenté comme un engagement fort du gouvernement lors de l’adoption de la loi Grenelle I en 2009, son principe était celui du report modal. Il visait à inciter les opérateurs à recourir à d’autres formes de mobilité que la route pour les activités de transport de marchandises.

Là encore, la complexité tant juridique que technique, comme les réticences au dispositif, avait conduit à son report puis à sa suspension entre 2009 et 2014 et enfin à sa suppression en 2017.

Le risque de recadrage par l’Union européenne

La suppression des ZFE devrait avoir des conséquences notables pour ce qui est de la relation de la France avec l’Union européenne.

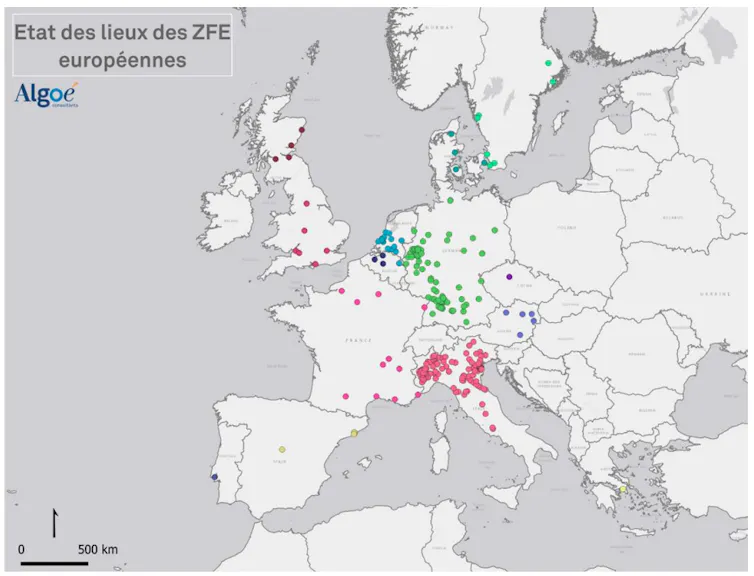

Sans être une obligation pour les villes européennes, la mise en place de Low Emission Zones connaît pourtant un certain succès. Ainsi, on dénombrait en 2022 315 zones en Europe dans 14 États membres. Ces divers exemples européens ont, d’ailleurs, démontré leur efficacité sur le plan sanitaire.

En revanche, le droit européen impose de ne pas dépasser, dans l’ensemble des zones et agglomérations, certaines valeurs limites de polluants atmosphériques. Dans les cas où il subsisterait un risque de dépassement de ces seuils, les autorités nationales sont tenues de mettre en place des mesures et des plans d’action à court terme, ce qui peut correspondre à la réduction de la circulation de certains véhicules. Autrement dit, à certaines mesures prévues par les ZFE.

On soulignera que la France a déjà fait l’objet de condamnations à plusieurs reprises par la Cour de justice de l’UE pour inaction climatique. Le juge a, en effet, estimé qu’elle « a dépassé de manière systématique et persistante » la valeur limite de polluants, comme le dioxyde d’azote, émis par les véhicules diesel.

Très récemment, le Conseil d’État a admis que l’instauration d’une ZFE comptait parmi les différentes mesures considérées comme suffisantes pour garantir le respect des valeurs limites de concentration de dioxyde d’azote dans l’agglomération parisienne. Cet arrêt a sonné la fin d’une saga contentieuse débutée en 2017, où l’État avait été enjoint de prendre des mesures pour se conformer aux obligations tirées du droit de l’Union.

On l’aura compris, si la volonté politique de supprimer les ZFE réapparaît, le risque de condamnation de la France n’est pas à éluder.

Les auteurs ne travaillent pas, ne conseillent pas, ne possèdent pas de parts, ne reçoivent pas de fonds d'une organisation qui pourrait tirer profit de cet article, et n'ont déclaré aucune autre affiliation que leur organisme de recherche.

11.06.2026 à 13:12

Le Salvador, laboratoire du techno-autoritarisme

Texte intégral (1926 mots)

Longtemps présenté comme un pays miné par les gangs et la violence, le Salvador est devenu en quelques années la vitrine internationale du « modèle Bukele », du nom de son président Nayib Bukele, au pouvoir depuis 2019. Derrière les succès sécuritaires et l’image d’un État moderne se dessine pourtant une transformation plus profonde : celle d’un autoritarisme technologique qui fait du pays un laboratoire politique à ciel ouvert.

En sept années à la tête du Salvador, Nayib Bukele n’a cessé d’attirer l’attention des médias internationaux. Au départ, par son jeune âge (37 ans au moment de sa première élection) et par son style décontracté (lunettes de soleil, casquette à l’envers, selfie pris à la tribune des Nations unies quand il y a prononcé un discours pour la première fois) ; puis, très vite, par ce qui constitue aujourd’hui le cœur de sa réputation : le rétablissement de la « sécurité » dans un pays longtemps affaibli par l’emprise des maras, ces gangs qui comptaient parmi les plus violents au monde, nés dans les faubourgs de Los Angeles avant d’être expulsés vers l’Amérique centrale, dans les années 1990.

Entre incarcérations massives – près de 90 000 personnes entre 2022 et 2026 –, reprise en main du territoire par les forces armées et réorganisation de l’espace urbain (modernisation de l’éclairage public, réinstallation des vendeurs informels, etc.), le Salvador s’est imposé comme un « modèle sécuritaire ». Encensé par une partie de la droite internationale et mis à l’honneur par de grands médias étrangers (Time le met en couverture avec la légende « Strongman », en août 2024), Bukele apparaît pour beaucoup comme l’homme qui a réussi là où ses prédécesseurs avaient échoué.

Mais derrière cette réussite se cache une réalité plus préoccupante : le Salvador est devenu un laboratoire politique dont les expérimentations s’effectuent au prix d’un recul continu de la démocratie.

Une concentration du pouvoir sans précédent

Depuis son élection en 2019 en tant que candidat indépendant et antisystème, Nayib Bukele a progressivement affaibli les contre-pouvoirs institutionnels. Les tensions avec le Parlement, l’irruption du président Bukele avec des militaires dans l’enceinte de l’Assemblée législative (le Bukelazo, le 9 février 2020) ou encore la destitution de cinq magistrats de la Cour suprême (1er mai 2021) illustrent parfaitement cette dynamique.

En 2021, son tout jeune parti, Nouvelles Idées, obtient la majorité absolue à l’Assemblée à l’issue des législatives. Dès lors, le président a les coudées franches et sa mainmise sur les leviers du pouvoir s’accélère. La séparation des pouvoirs s’érode progressivement au profit d’une concentration du pouvoir exécutif autour du président et de son entourage familial, notamment ses frères. Cette logique culmine avec la réinterprétation de la Constitution, qui l’autorise à se porter candidat à un second mandat consécutif, ce qui est pourtant explicitement interdit par la loi fondamentale de 1983. En 2024, Bukele est donc réélu pour cinq années supplémentaires, avec un score écrasant de 84 % des suffrages dès le premier tour.

Profitant notamment du contexte de crise lié à la pandémie de Covid-19, son gouvernement a multiplié les mesures d’exception (par exemple, l’interdiction des rassemblements publics, la fermeture des frontières ou l’extension du délai de détention de 72 heures à 15 jours). L’état d’urgence, instauré en 2022, a été reconduit à 51 reprises et constitue désormais un mode de gouvernement durable.

Si cette stratégie a permis une baisse spectaculaire de la criminalité (elle était évaluée à 103 homicides pour 100 000 habitants en 2015 ; en 2025, elle est tombée à 1,3 homicide pour 100 000 habitants, soit 82 homicides recensés en 2025), faisant du Salvador le pays le plus sûr du continent américain, elle s’est accompagnée d’arrestations arbitraires, d’atteintes aux garanties judiciaires et d’une restriction croissante des libertés publiques. Au-delà, dans son rapport de 2026, le Groupe international d’experts et d’expertes sur l’enquête sur les violations des droits humains dans le cadre de l’état d’exception au Salvador (Gipes) dénonce des crimes contre l’humanité perpétrés dans les prisons salvadoriennes (incarcération de mineurs, tortures, violences sexuelles) et hors de celles-ci (notamment des disparitions forcées).

Par ailleurs, des organisations non gouvernementales (Cristosal) et des médias indépendants (El Faro et 75 journalistes en 2025, selon l’Association des journalistes salvadoriens) ont quitté le pays face aux pressions exercées par les autorités.

Pourtant, pour une grande partie des Salvadoriens, le bilan demeure positif : la sécurité retrouvée a profondément transformé leur quotidien. C’est précisément là que réside la force du « modèle Bukele » : l’efficacité politique et la popularité servent de justification à une concentration toujours plus poussée du pouvoir.

Du laboratoire sécuritaire au laboratoire technologique

La singularité du Salvador ne réside pas seulement dans son tournant autoritaire. Le pays est aussi devenu un terrain d’expérimentation privilégié pour des politiques publiques présentées comme innovantes ou disruptives.

Sur le plan sécuritaire, le Centre de confinement du terrorisme (CECOT), mégaprison aux allures de hangar militaire, inspire déjà des responsables politiques aux États-Unis, au Costa Rica, en Argentine ou encore au Chili, qui présentent régulièrement l’expérience salvadorienne comme « une source d’inspiration ».

Sur le plan économique, Bukele a cherché à faire du Salvador une vitrine mondiale de l’innovation numérique. En septembre 2021, le pays devenait le premier au monde à adopter le bitcoin comme monnaie légale. Malgré un recul partiel sous la pression du Fonds monétaire international (FMI), l’initiative a contribué à repositionner son image internationale : de symbole de sous-développement et de violence, le Salvador est devenu, dans le récit gouvernemental, un État moderne, sûr et tourné vers l’avenir.

Cette logique expérimentale s’étend désormais à des secteurs encore plus sensibles que la finance : l’éducation et la santé.

Quand l’État délègue à l’intelligence artificielle

Le tournant technologique s’est accéléré avec le rapprochement entre le gouvernement salvadorien et les grandes entreprises du numérique. Un accord conclu avec Google en 2023 a ouvert la voie à une transformation plus profonde de l’action publique fondée sur la collecte de données et l’intelligence artificielle.

L’éducation a constitué le premier terrain d’expérimentation. Fin 2025, le gouvernement a annoncé un partenariat avec xAI, l’entreprise d’Elon Musk, afin de déployer un programme éducatif reposant sur l’assistance du chatbot Grok dans environ 5 000 écoles publiques.

Présentée comme une révolution pédagogique, cette initiative repose sur une délégation sans précédent de certaines fonctions éducatives à l’intelligence artificielle, reléguant les enseignants à un rôle d’accompagnement.

La santé constitue désormais la nouvelle frontière de cette stratégie. Après le lancement d’un système de prise de rendez-vous médicaux piloté par IA via l’application Doctor SV, le gouvernement a annoncé, en 2026, un programme destiné à détecter les maladies chroniques à partir d’outils algorithmiques. Financé par un prêt de la Banque de développement pour l’Amérique latine et la Caraïbe (CAF), ce dispositif s’inscrit dans une logique d’externalisation croissante de l’action publique.

Ces annonces interviennent dans un contexte marqué par d’importantes réductions d’effectifs dans le secteur de la santé. Plus de 7 000 professionnels auraient été licenciés en 2025, alimentant les interrogations sur la finalité réelle de ces réformes.

Les risques d’un techno-autoritarisme

Les autorités promettent des évaluations futures de ces programmes. Mais pour l’heure, leurs effets sociaux restent largement inconnus. Quel sera l’impact de ces transformations sur les enseignants, les soignants ou les usagers des services publics ? Quelles garanties existent concernant la transparence des algorithmes utilisés ?

Plus largement, l’articulation croissante entre un pouvoir fortement personnalisé et les grandes entreprises technologiques soulève la question d’une privatisation progressive de fonctions traditionnellement assumées par l’État. Elle pose aussi celle de la protection des données personnelles. Les données scolaires de centaines de milliers d’élèves et les données médicales de millions de Salvadoriens se retrouvent désormais au cœur de dispositifs reposant sur des acteurs privés internationaux.

Dans toute démocratie, cette question constitue déjà un enjeu majeur. Elle devient encore plus sensible lorsqu’elle s’inscrit dans un contexte de concentration du pouvoir et d’affaiblissement des contre-pouvoirs.

Le Salvador apparaît ainsi comme bien davantage qu’un simple modèle sécuritaire. Il est devenu le laboratoire d’une nouvelle forme de gouvernement où l’efficacité, la technologie et la popularité servent de fondement à une transformation profonde des rapports entre État, citoyens et acteurs privés. C’est peut-être là que réside l’innovation politique la plus durable du « modèle Bukele » : l’émergence d’un techno-autoritarisme dont les effets dépassent largement les frontières salvadoriennes.

Kevin Parthenay a reçu des financements de l'ANR et de l'IUF.

11.06.2026 à 13:12

Les ovnis, un mythe moderne façonné par Hollywood

Texte intégral (2245 mots)

À l’occasion de la sortie en salle du dernier film de Steven Spielberg, Disclosure Day, le 10 juin, et alors que les spéculations sur l’existence des ovnis intriguent la tête actuellle du gouvernement américain, retour sur huit décennies de représentations des mystérieuses « soucoupes volantes » à l’écran. Ou, comment Hollywood a transformé les ovnis en mythe moderne.

Même s’il existe des précédents, comme l’émission radiophonique d’Orson Welles autour de la Guerre des mondes en 1938 (roman de science-fiction écrit par H. G. Wells, publié en 1898), les peurs et les fantasmes liés aux ovnis apparaissent vraiment en 1947.

En juin, Kenneth Arnold, aviateur amateur, est le premier à observer ce que la presse nomme très vite des « soucoupes volantes » (flying saucers). Le 8 juillet, l’armée annonce qu’une soucoupe volante s’est écrasée près de Roswell, au Nouveau-Mexique, avant de se rétracter, créant ainsi les premiers soupçons d’un mensonge d’État.

L’U.S. Air Force préfère qualifier ces appareils de « UFO » (Unidentified Flying Objects, c’est-à-dire OVNI, objets volants non identifiés, en français) pour leur donner une connotation plus neutre et sérieuse.

Mais Hollywood en décide autrement : dès 1956 sort le film Les soucoupes volantes attaquent, parmi beaucoup d’autres récits d’invasion extraterrestre (dont une première version cinéma de la Guerre des mondes en 1953). Même les enlèvements par des aliens, qui se multiplient bientôt, semblent puiser dans l’imaginaire hollywoodien : le récit des expérimentations sur Betty and Barney Hill, kidnappés par des aliens, rappelle beaucoup des épisodes d’Au-delà du réel, diffusés quelques semaines plus tôt en 1964. Le spirituel et le religieux ne sont par ailleurs jamais loin : dans la Planète rouge (1952), Dieu lui-même se manifeste depuis la planète Mars, menant à la destruction du communisme et l’avènement du christianisme partout sur Terre.

Le merveilleux technologique

Les années 1950 donnent ainsi le jour aux premières religions ufologiques. Celles-ci voient souvent dans les ovnis des messagers venus prévenir l’humanité du danger nucléaire, s’inspirant peut-être en cela du film Le jour où la Terre s’arrêta (1951). Selon ces croyances, les messagers viennent sauver une poignée d’élus de l’Apocalypse atomique à venir, ou encouragent l’humanité sur la voie du renouvellement spirituel. The Seekers, créés en 1953, pensent qu’ils vont être emmenés par Jésus dans un ovni à la veille de la fin du monde, le 21 décembre 1954.

L’échec de leur prophétie fera l’objet de la première étude universitaire du phénomène, When Prophecy Fails, en 1956. Deux ans plus tard, le psychiatre Carl Gustav Jung publie un ouvrage consacré aux ovnis, qu’il qualifie de « mythe moderne » et de révolution spirituelle aussi importante que l’avènement du christianisme en son temps.

Lorsque Steven Spielberg réalise Rencontres du troisième type, qui sort en 1977, il se fonde donc sur ce qui est devenu au fil des années une véritable mythologie, d’essence américaine mais désormais mondialisée. Le phénomène fascinait déjà le jeune Spielberg, qui collectionnait les articles à leur sujet et réalise à 17 ans un long-métrage amateur, Firelight, qui propose quasiment la même histoire. La grande différence est que Rencontres met surtout en scène la sensibilité dite New Age, en proposant des aliens bienveillants qui apportent une lumière transcendantale depuis les étoiles.

Lors de sa sortie, le film, clairement influencé par 2001 : L’Odyssée de l’espace, est qualifié « d’évènement dans l’histoire de la foi » et de « summum du mysticisme New Age ». Pour Jean Renoir, qui écrit à François Truffaut (qui y joue un petit rôle), Rencontres du troisième type est l’œuvre d’un « poète » digne de Méliès, un fada au sens propre du terme, c’est-à-dire touché par les fées. Spielberg a bien senti le caractère merveilleux ou féérique de la mythologie extraterrestre.

Spielberg filme ici l’émerveillement béat des témoins du premier contact à travers de longs plans de réaction, technique qu’il affectionne. Le regard des adultes est implicitement assimilé à celui de l’enfant, qui a d’ailleurs la même taille que les extraterrestres. Le personnage interprété par Truffaut et les autres adultes retrouvent leur âme d’enfant, grande thématique de Spielberg.

La vérité est ailleurs

Le phénomène connaît un regain d’intérêt dans les années 1990, après des pseudo-révélations sur un supposé complot visant non seulement à cacher l’existence des aliens, mais aussi à les aider à coloniser la planète. La guerre froide est peut-être finie, mais les théories du complot ne font que commencer, les globalistes et l’État profond remplaçant désormais les communistes.

C’est l’époque où la zone 51 du Nevada rejoint la mythologie extraterrestre, et où des œuvres comme X-Files ou Independence Day remettent au goût du jour la figure de l’extraterrestre menaçant. X-Files, en particulier, relie les ovnis à un supposé gouvernement de l’ombre et à des théories autour des vaccinations et de terroristes manipulés par l’État profond, contribuant à familiariser le grand public avec les théories du complot.

L’avènement du troisième millénaire n’est pas non plus étranger au phénomène : en mars 1997, 39 membres de la secte ufologique Heaven’s Gate, créée dans les années 1970, se suicident. Ils espèrent ainsi échapper à la fin du monde prochaine en transportant leur âme à bord d’un vaisseau spatial où ils retrouveraient Jésus lui-même.

Dès 1982, Hollywood s’était inspiré de leur histoire dans le téléfilm la Secte du futur, également inspiré des Rencontres du troisième type et qui faisait de leurs leaders des aliens. Même Spielberg propose une version de l’extraterrestre beaucoup plus sombre qu’autrefois avec la Guerre des mondes en 2005, un film clairement marqué par les évènements du 11-Septembre. L’alien sert à nouveau de métaphore ou d’exutoire, toujours pour exprimer les peurs contemporaines. Dans le remake du Jour où la terre s’arrêta (2008), l’alien qui émerge de sa soucoupe volante se préoccupe désormais de la dégradation de l’environnement.

X-Files parodie ici à la fois un épisode de la Quatrième dimension (« Comment servir l’homme »), Le jour où la terre s’arrêta et Trump lui-même : l’extraterrestre, qui annonce la construction d’un mur pour isoler la Terre du reste de la galaxie, reprend presque mot pour mot le célèbre discours du futur président sur les immigrés mexicains. Ironiquement, le Trump extraterrestre accuse les êtres humains d’être de fieffés menteurs.

Trump face aux ovnis

Le phénomène est revenu au goût du jour depuis les révélations du New York Times sur l’existence d’un programme secret mené par le Pentagone pour enquêter sur les ovnis. Les témoignages de lanceurs d’alerte devant le Congrès des États-Unis, accompagnés de nouvelles vidéos enregistrées par l’armée, donnent une nouvelle crédibilité à ce que le Pentagone dénomme désormais Unidentified Aerial Phenomena (UAP, ou phénomènes aérospatiaux non-identifiés) afin de s’éloigner – une fois de plus – de l’image souvent ridicule associée aux ovnis.

Depuis 1977, la France dispose de son propre organisme d’investigation, le GEIPAN, qui a inspiré l’excellente série Ovni(s), beaucoup moins tentée par la mythologisation du réel que les œuvres hollywoodiennes.

Enfin, depuis l’élection de Donald Trump, de nombreux conspirationnistes rêvent du « Disclosure Day », ce jour où le gouvernement révèlera enfin l’existence des aliens. C’est ce dont traite The Age of Disclosure, récent documentaire sur le sujet. C’est ce dont parle également le nouveau film de Spielberg, Disclosure Day, qui revient sur l’incident de Roswell et les technologies qui y auraient été récupérées, et que certaines théories voient comme la suite cachée de Rencontres du troisième type.

Le vice-président des États-Unis, J. D. Vance, chrétien enthousiaste, confiait récemment être « obsédé » par les ovnis et convaincu que les aliens sont en réalité « des démons ». D’après le tabloïd Daily Star, Trump, qui a promis de faire toute la lumière sur la question, s’apprêterait même à faire la révélation tant attendue durant la cérémonie d’ouverture de la Coupe du monde de football, ce 11 juin 2026. C’est-à-dire soixante dix-neuf ans jour pour jour après l’annonce par l’Air Force du crash d’une soucoupe volante à Roswell. Et un mois après la sortie du film de Spielberg. Comme toujours quand il s’agit d’ovnis, Hollywood n’est jamais très loin.

Mehdi Achouche ne travaille pas, ne conseille pas, ne possède pas de parts, ne reçoit pas de fonds d'une organisation qui pourrait tirer profit de cet article, et n'a déclaré aucune autre affiliation que son organisme de recherche.