13.04.2026 à 16:45

Comprendre les « modèles de fondation », ces nouvelles infrastructures numériques à la base de nombreuses applications d’IA

Sabrine Mallek, Professeure Associée en Transformation Digitale, ICN Business School

Texte intégral (2604 mots)

La polyvalence des modèles de fondation les transforme en une nouvelle « infrastructure » numérique, au même titre que le cloud ou Internet. Au lieu de reconstruire un modèle d’IA spécifique à chaque projet, on peut se brancher directement sur des briques généralistes existantes. C’est un des secrets qui permet de développer des applications si sophistiquées et qui restent accessibles aux non-spécialistes.

Les systèmes d’apprentissage automatique ne se limitent plus à des outils conçus pour une seule tâche, comme la traduction ou la recommandation de produits. Une transformation majeure tient à l’émergence des foundation models, ou modèles de fondation : de très grands modèles entraînés sur des volumes massifs de données pour acquérir des connaissances générales, réutilisables dans de nombreux contextes.

Dans les organisations, ils agissent comme un accélérateur potentiel de transformation, mais leurs effets sur le terrain obligent, pour l’instant, à nuancer les promesses spectaculaires. Comment fonctionnent-ils ? Comment sont-ils régulés et quels sont les obstacles à une adoption qui porte ses fruits ?

Comment fonctionnent les modèles de fondation ?

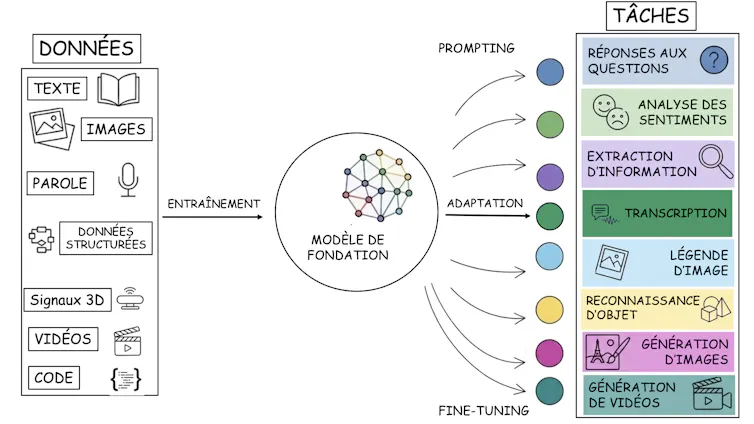

Les modèles de fondation reposent sur un principe simple : apprendre des structures générales à partir de très grandes quantités de données hétérogènes – textes, images, codes, sons, vidéos, bases de données ouvertes et contenus sous licence, ou une combinaison de ces types de données.

L’objectif de l’entraînement initial est de permettre au modèle d’identifier des régularités statistiques dans les données et de construire des représentations générales du langage, des images ou d’autres formes d’information. Sur le plan technique, ces systèmes utilisent le plus souvent des architectures de réseaux de neurones profonds. Durant la phase d’entraînement, le modèle apprend à prédire une partie manquante de l’information, par exemple le mot suivant dans une phrase ou une portion d’image, en ajustant progressivement des milliards de paramètres. Ce processus d’apprentissage, appelé pré-entraînement, nécessite des ressources de calcul considérables et constitue la base du caractère « généraliste » de ces modèles.

Une fois pré-entraîné, le modèle de fondation peut être adapté à des usages spécifiques, allant de l’analyse de sentiment ou la réponse à des questions jusqu’à des tâches plus techniques, comme l’assistance au diagnostic médical.

Cette adaptation peut se faire grâce à un ajustement supplémentaire appelé fine-tuning, par exemple en nourrissant un modèle généraliste d’imagerie médicale avec des radiographies spécifiques à une maladie permettant à l’outil d’apprendre à prédire l’évolution d’une pathologie précise.

Elle peut aussi passer par l’apprentissage avec retour humain (reinforcement learning with human feedback), qui consiste à faire évaluer plusieurs réponses par des humains pour inciter le modèle à privilégier des formulations claires et sécurisées plutôt que de simples suites de mots statistiques.

Enfin, cette adaptation peut s’opérer simplement par prompting, en guidant le modèle par des instructions textuelles du type : « Résume ce document en trois points. »

C’est cette capacité à être réutilisés dans de nombreux contextes qui explique pourquoi ces systèmes sont qualifiés de « modèles de fondation » : ils servent de base technologique à une large gamme d’applications. Par exemple, GPT-4 ou GPT-5 servent déjà de socle opérationnel à de nombreuses applications, à l’image de ChatGPT, tout en conservant un potentiel d’extension encore largement ouvert.

Comprendre l’écosystème : comment modèles de fondation, LLM et IA générative s’articulent-ils ?

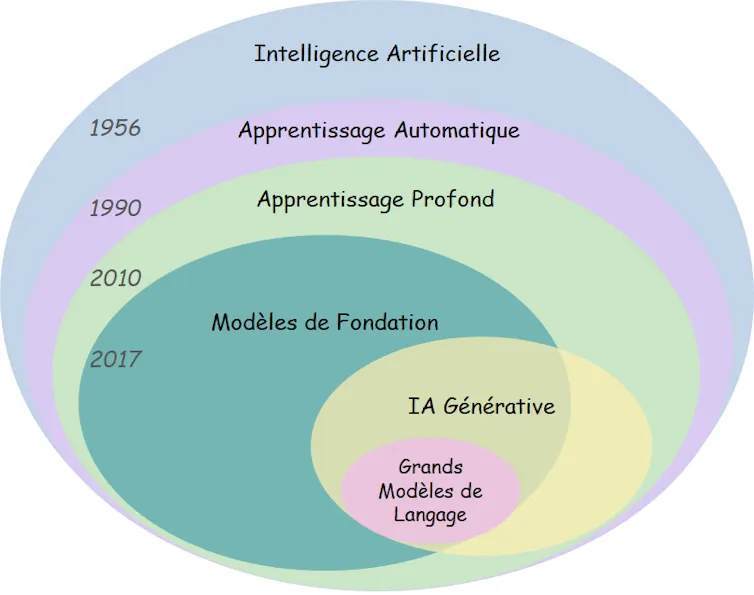

Concrètement, les modèles de fondation ne sont pas une application en soi, mais une infrastructure de base. Ils marquent une évolution récente de l’intelligence artificielle (IA), rendue possible par la combinaison de trois facteurs : l’explosion des données, les progrès des capacités de calcul et l’apparition de nouvelles architectures d’apprentissage.

Un tournant majeur intervient en 2017 avec l’architecture des transformers. Cette innovation permet de mieux capter les relations dans les données (notamment le langage), et devient la base de modèles comme BERT ou GPT. Lorsqu’un modèle de fondation (une expression née officiellement en 2021) est spécialisé dans le traitement du langage, on parle alors de grand modèle de langage (LLM). Et c’est sur cette base que se développent aujourd’hui les usages les plus visibles : ceux de l’IA générative, capable de produire du texte, des images, des vidéos, du son ou du code – qui est devenue grand public et commercialement viable avec le lancement de ChatGPT, fin 2022, marquant le passage de l’infrastructure à l’usage de masse.

Le rapport entre ces modèles de fondation et l’IA générative peut être comparé à celui d’un « moteur » par rapport à sa « fonction ». Le modèle de fondation est ce moteur puissant, pré-entraîné sur des données colossales et conçu pour être adaptable à une multitude de tâches. L’IA générative, quant à elle, est la fonction d’application finale : c’est la capacité de ce moteur à produire un contenu inédit.

Concrètement, si l’on prend un modèle de fondation comme GPT-4 (le moteur), on peut l’utiliser pour analyser des milliers d’avis clients (une tâche purement analytique). Mais lorsqu’on lui demande de rédiger un e-mail, on active alors sa fonction d’IA générative. De la même manière, dans le domaine visuel, un modèle de fondation entraîné sur des millions d’images peut servir de moteur aussi bien pour détecter une anomalie sur une radiographie médicale (classification) que pour dessiner un paysage imaginaire à partir d’une simple phrase (IA générative).

Promesses d’efficience et réalités de terrain

Cette polyvalence signifie que les modèles de fondation tendent à devenir une nouvelle « infrastructure » numérique, au même titre que le cloud ou Internet : au lieu de reconstruire un modèle d’IA spécifique propre à chaque projet, les acteurs économiques se branchent directement sur ces briques généralistes existantes.

Dans les organisations, ils agissent comme un accélérateur potentiel de transformation, mais leurs effets sur le terrain obligent à nuancer les promesses de gains de productivité spectaculaires. Beaucoup d’entreprises peinent encore à dégager un retour sur investissement évident pour l’automatisation administrative, constatant souvent que les modèles de fondation ne réduisent pas la charge de travail, mais l’intensifie : les employés doivent désormais consacrer davantage d’énergie à vérifier et à corriger les résultats.

Par ailleurs, l’assistance aux experts (aide au code, à la décision) se heurte à une « frontière technologique en dents de scie » : face à une tâche donnée, le modèle peut exceller, mais s’avérer contre-productif s’il est utilisé aveuglément en dehors de sa zone de compétence.

Néanmoins, ces modèles permettent de créer de nouveaux services comme la personnalisation de la relation client à grande échelle. Mais pour libérer ce potentiel, la simple mutualisation technologique ne suffit pas. Il faut impérativement repenser l’organisation du travail en formant les employés pour leur donner l’autonomie nécessaire face à la machine.

Les débats européens sur la régulation

En Europe, les enjeux se sont cristallisés dans les discussions autour de l’AI Act, qui introduit une catégorie spécifique pour les « systèmes d’IA à usage général », dont les modèles de fondation sont l’exemple emblématique. L’idée est de ne plus réguler uniquement les cas d’usage finaux, mais aussi ces briques génériques qui irriguent tout l’écosystème.

La Commission nationale de l’informatique et des libertés (Cnil) s’est également saisie de ces enjeux à travers un plan d’action consacré à l’intelligence artificielle, visant à accompagner l’innovation tout en garantissant la protection des droits fondamentaux. Elle met notamment l’accent sur la protection des données utilisées pour entraîner les modèles, la transparence des systèmes ainsi que le développement d’IA respectueuses de la vie privée.

Dans ce contexte, l’entraînement de ces modèles soulève aussi des défis importants au regard du règlement général sur la protection des données (RGPD), notamment concernant l’origine des données utilisées, la possibilité pour les individus d’exercer leurs droits sur leurs données et la capacité technique des systèmes à supprimer ou de ne plus exploiter certaines informations après leur intégration dans l’apprentissage. Pour les entreprises, cela signifie que ces technologies doivent être intégrées dans des démarches structurées de conformité, de documentation et de gestion des risques.

La question devient donc : dans quelles conditions utiliser les modèles de fondation ? Cela implique une gouvernance claire entre fournisseurs, intégrateurs et utilisateurs, des exigences de transparence et de documentation, l’anticipation des impacts sur l’emploi à travers la formation et la reconversion ainsi qu’une articulation avec les politiques de responsabilité sociétale des entreprises (RSE), afin d’évaluer leurs effets sociaux, organisationnels et environnementaux.

Sabrine Mallek ne travaille pas, ne conseille pas, ne possède pas de parts, ne reçoit pas de fonds d'une organisation qui pourrait tirer profit de cet article, et n'a déclaré aucune autre affiliation que son organisme de recherche.

08.04.2026 à 17:45

Une nouvelle piste pour stocker l’énergie solaire… et fournir de l’électricité quand le soleil s’absente

Vera Moerbeek, Doctorante en physique, Centre national de la recherche scientifique (CNRS); Université de Perpignan Via Domitia

Texte intégral (2207 mots)

L’énergie solaire est associée à des problèmes d’intermittence, car elle ne génère d’électricité que quand le soleil brille. Certains dispositifs photovoltaïques pourraient permettre de stocker le rayonnement solaire sous forme de chaleur, puis de récupérer l’énergie sous forme d’électricité.

Il est devenu courant de voir des panneaux solaires sur les toits des maisons et des hangars, grâce à la baisse du prix des cellules en silicium et à leur taille compacte. Cependant, l’énergie solaire est intermittente, comme beaucoup d’autres types d’énergie renouvelable. Lors des périodes de production maximale, comme les journées estivales ensoleillées, le réseau d’électricité sature d’énergie, tandis que lors des périodes de faible production, comme le soir et en hiver, l’offre diminue alors même que la demande est la plus élevée. C’est pourquoi, afin de garantir la disponibilité de l’énergie à la demande, des solutions de stockage doivent être intégrées au réseau.

La technologie la plus utilisée pour le stockage à l’échelle du réseau électrique est le stockage hydroélectrique par pompage, mais le nombre de sites favorables en France est limité et déjà largement exploité, du fait des contraintes géographiques.

Une autre technologie courante est la batterie électrochimique : l’exemple le plus commun est celui des batteries lithium-ion des téléphones portables et des voitures. À plus grande échelle, des entreprises, par exemple Enedis, commencent à investir dans de grands parcs de batteries pour soutenir le réseau électrique. La technologie dominante pour ces très grandes batteries est la technologie lithium-fer-phosphate.

En grande partie pour cette raison, l’Agence internationale de l’énergie (IEA) dans un report récent prévoit une croissance de 42 % de la demande de lithium en 2040 par rapport à 2020. Or, l’extraction du lithium soulève des enjeux géopolitiques et humanitaires. Récemment, la possibilité d’ouvrir d’une mine dans l’Allier a intensifié le débat en France : si ces mines ont des impacts négatifs sur l’eau potable, la biodiversité et les sols, peut-on réellement soutenir qu’elles nous aideraient vers un futur durable ?

Peut-on stocker l’énergie autrement et assurer la stabilité du réseau électrique ?

Le stockage thermique : une alternative aux batteries électrochimiques

Les barrages hydroélectriques et les batteries électrochimiques ne constituent pas la seule solution pour le stockage de l’énergie. Une alternative est le stockage thermique, où l’énergie est stockée sous forme de chaleur.

C’est par exemple le principe des chauffe-eau solaires. À plus grande échelle, le stockage thermique est surtout appliqué en combinaison avec des centrales solaires à concentration (CSP), comme le Crescent Dunes Solar Energy Project aux États-Unis ou l’Andasol Solar Power Station en Espagne. Cependant, le CSP reste une technologie marginale, car ces grandes centrales nécessitent un investissement initial très important et les coûts de maintenance sont élevés.

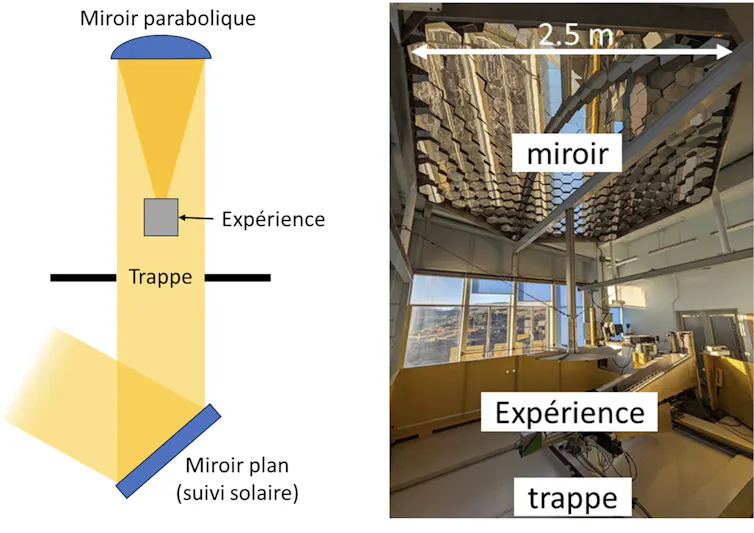

Dans ce type d’installations, la première étape est la conversion d’énergie solaire en chaleur au moyen de grands miroirs – soit paraboliques, soit petits, plats et suivant le soleil – qui concentrent le rayonnement solaire pour chauffer un fluide (conventionnellement du sel fondu). La chaleur est convertie en électricité lors de la deuxième étape, où la chaleur stockée dans le fluide entraîne une turbine.

Malheureusement, la conversion de la chaleur en énergie utile, comme l’électricité, est particulièrement difficile : l’efficacité de la conversion est limitée fondamentalement par ce qu’on appelle « la loi de Carnot ». Par exemple : à 300 °C, le maximum théorique de l’efficacité est environ 50 %, ce qui signifie que l’efficacité réelle est encore plus basse. En comparaison, l’efficacité des batteries lithium-ion, qui ne passent pas par la case « chaleur », peut surpasser 90 %.

« Détourner » les cellules photovoltaïques pour convertir le rayonnement de la chaleur en électricité

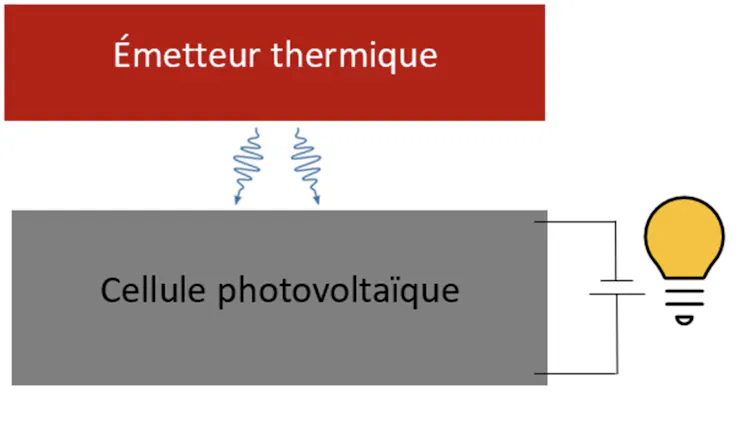

Mais il existe une autre façon de convertir la chaleur en électricité : en utilisant le rayonnement émis par tout objet chaud (qui dépend de la température).

Tandis que les cellules photovoltaïques traditionnelles que l’on voit sur les toits et dans les fermes solaires convertissent le rayonnement solaire lui-même, l’idée de ce qu’on appelle les systèmes thermophotovoltaïques (abréviés TPV) est de récupérer le rayonnement infrarouge émis par n’importe quel objet chauffé – et qui stocke donc l’énergie sous forme de chaleur – et de la convertir en électricité.

Par exemple, le silicium fond à 1 414 °C et le graphite peut être chauffé jusqu’à plus de 2 000 °C. Ces matériaux émettent alors un rayonnement infrarouge, que l’on peut collecter grâce à des cellules photovoltaïques spéciales (comme des cellules en indium-gallium-arséniure). À de telles températures, la limite de Carnot est repoussée jusqu’à 83 % et 87 % respectivement. En pratique, les expériences réalisées au MIT, aux États-Unis, ont démontré une efficacité de plus de 40 %.

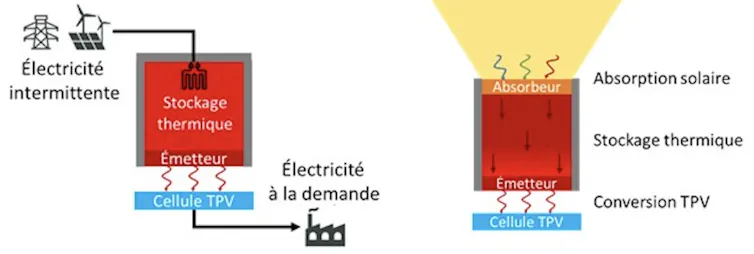

Différents dispositifs thermophotovoltaïques

Le dispositif le plus mature à ce jour n’utilise pas le rayonnement solaire pour chauffer le milieu de stockage, mais simplement l’électricité. Il est donc similaire à une batterie lithium-ion, mais effectue des conversions d’énergie successives « électricité → chaleur → électricité » au lieu de « électricité → énergie chimique → électricité ». De tels dispositifs promettent d’être compétitifs en raison de leurs coûts relativement faibles et aujourd’hui commencent à être commercialisés à l’échelle industrielle.

Il serait encore plus intéressant de chauffer le milieu de stockage directement avec le rayonnement solaire, comme pour le CSP conventionnel, afin que le système devienne une source d’énergie renouvelable non intermittente.

Pour cette raison, nous avons réalisé le premier prototype expérimental de ce dispositif, dont le milieu de stockage est chauffé à l’aide d’un rayonnement solaire concentré, et suit donc une conversion « solaire → chaleur → électricité ». Un avantage important de notre dispositif est qu’il pourrait être rentable à une échelle beaucoup plus réduite que les systèmes CSP actuels, du fait du remplacement de la turbine par les cellules thermophotovoltaïques (TPV).

Cependant, l’efficacité globale de ce nouveau type de batterie thermique (soleil → chaleur → électricité) — et notamment l’efficacité des cellules thermophotovoltaïques elles-mêmes (pour la conversion finale de chaleur en électricité) — doit encore être améliorée au laboratoire, afin que cette technologie devienne plus compétitive.

Vera Moerbeek a reçu des financements de l'École doctorale "énergie et environnement" (ED305).

08.04.2026 à 10:31

Palimpseste d’Archimède : comment une page perdue a refait surface à Blois

Victor Gysembergh, Directeur de recherches au CNRS, Sorbonne Université

Texte intégral (2880 mots)

On la pensait perdue à jamais : une page du palimpseste d’Archimède vient d’être retrouvée au Musée des beaux-arts de Blois, dans le Loir-et-Cher. Le chercheur qui a identifié ce feuillet issu du manuscrit du Xᵉ siècle rassemblant les traités du géomètre raconte sa découverte par un hasard fécond (mâtiné d’une bonne mémoire) et propose des pistes pour retrouver deux autres feuillets encore manquants.

Le 9 mars 2026, le CNRS a annoncé que j’avais identifié, dans les réserves du Musée des beaux-arts de Blois, un feuillet du palimpseste d’Archimède considéré comme perdu. Je voudrais revenir ici sur cette histoire et sur ce qu’elle révèle : dans le silence des collections publiques et privées, avec la numérisation massive, combien de trésors restent encore invisibles, faute d’avoir été cherchés ?

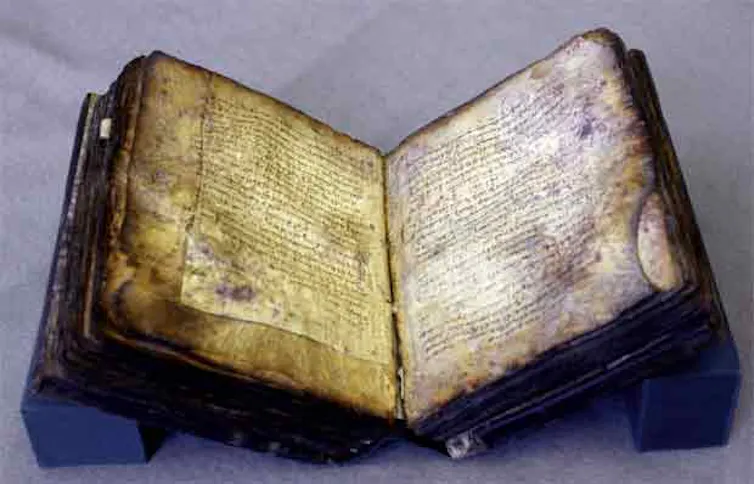

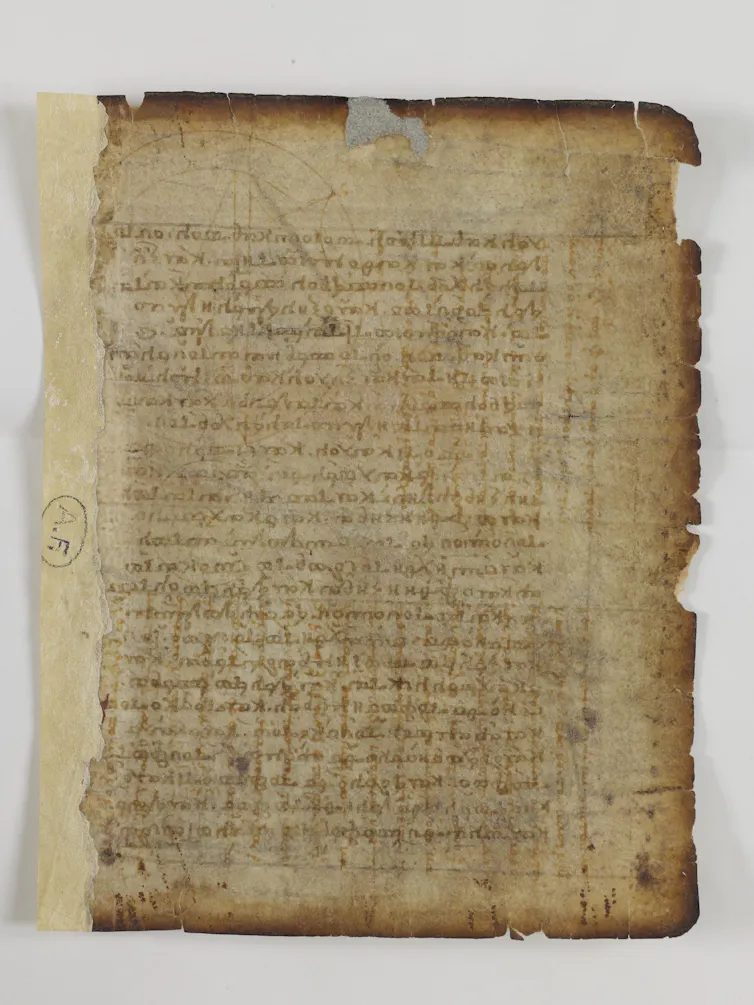

Le palimpseste d’Archimède est un manuscrit du Xᵉ siècle qui rassemble sept traités du géomètre de Syracuse – dont la Méthode des théorèmes mécaniques, seul texte où il explique comment il a trouvé ses résultats avant de les démontrer. Héritier, comme beaucoup de textes antiques, d’une chaîne inconnue de recopies remontant aux originaux perdus d’Archimède (IIIᵉ siècle avant notre ère), il est le plus ancien exemplaire conservé de ses textes et, pour certains, le seul témoin. En 1229, des moines ont effacé ce trésor – probablement à l’aide d’une pierre ponce – pour y réécrire un livre de prières. Le parchemin, fabriqué dans ce cas à partir de peau de chèvre ou de mouton, valait cher (ce seul codex contenait l’équivalent d’une cinquantaine de bêtes). C’est ainsi que naissent les palimpsestes, du grec palimpsêstos (« gratté de nouveau »).

1906 : la première redécouverte

C’est le philologue danois Johan Ludvig Heiberg qui redécouvrit le texte d’Archimède à Constantinople en 1906 en déchiffrant à l’œil nu le texte effacé, puis qui fit photographier le manuscrit à la lumière blanche et ultraviolette. La découverte fit la première page du New York Times. Ses photographies, conservées aujourd’hui à la Bibliothèque royale du Danemark, ainsi que leur déchiffrement par Heiberg, restèrent longtemps la seule trace documentaire du codex, car le palimpseste disparut peu de temps après.

Il ne refit surface que plusieurs décennies plus tard, dans une collection privée française, avant d’être vendu aux enchères chez Christie’s en 1998 pour deux millions de dollars.

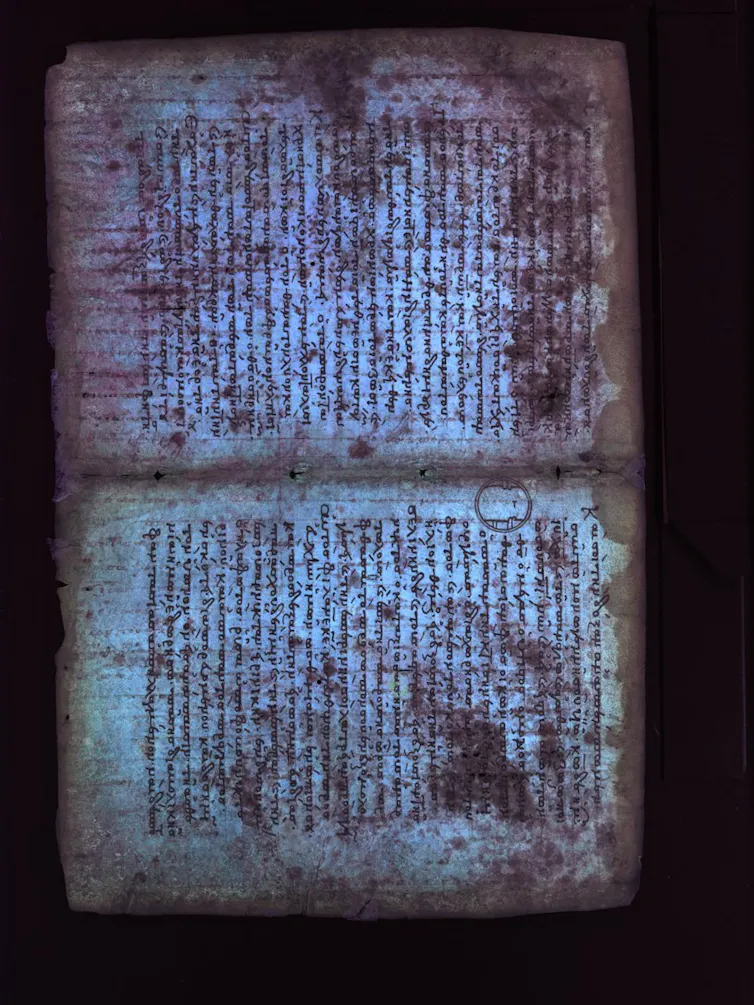

Le nouveau propriétaire le confia au Walters Art Museum de Baltimore, aux États-Unis, où, au début des années 2000, des expériences d’imagerie multispectrale – consistant à photographier le manuscrit sous différentes longueurs d’onde de lumière (visible, ultraviolette, infrarouge, puis rayons X) pour en tirer des informations complémentaires invisibles à l’œil nu – permirent de lire beaucoup mieux les traités d’Archimède, et de découvrir des textes qu’aucun œil humain n’avait lus depuis des siècles – dont un commentaire aux Catégories d’Aristote et un discours de l’orateur Hypéride. Mais trois feuillets parmi les 177 recensés par Heiberg avaient disparu entre-temps. Depuis lors, ils étaient considérés comme perdus à jamais.

Une blague de bureau qui permet de retrouver un trésor

En octobre 2025, je discutais avec des collègues du fait que Blois avait longtemps abrité une partie des bibliothèques royales de France. Par jeu, je lançai : « Tiens, cherchons s’il y a un palimpseste à Blois. » Je saisis les mots dans Arca, la bibliothèque numérique de l’Institut de recherche et d’histoire des textes. Une notice apparut : un parchemin au Musée des beaux-arts de Blois, inventaire 73.7.52.

En regardant les images numérisées, quelque chose dans l’écriture me frappa. C’est une déformation professionnelle : les années passées à fréquenter les manuscrits anciens développent une sorte de mémoire visuelle involontaire, comme on peut reconnaître une chanson à partir des premières secondes. De surcroît, l’une des faces portait une figure géométrique. Je déchiffrai le texte lisible : un passage du De la sphère et du cylindre. Je sortis les photographies de Heiberg. La comparaison fut sans appel. L’écriture, les figures, le texte lui-même : tout concordait. J’avais devant moi le feuillet 123 du palimpseste d’Archimède.

Ce que dit la page – et ce qu’elle cache

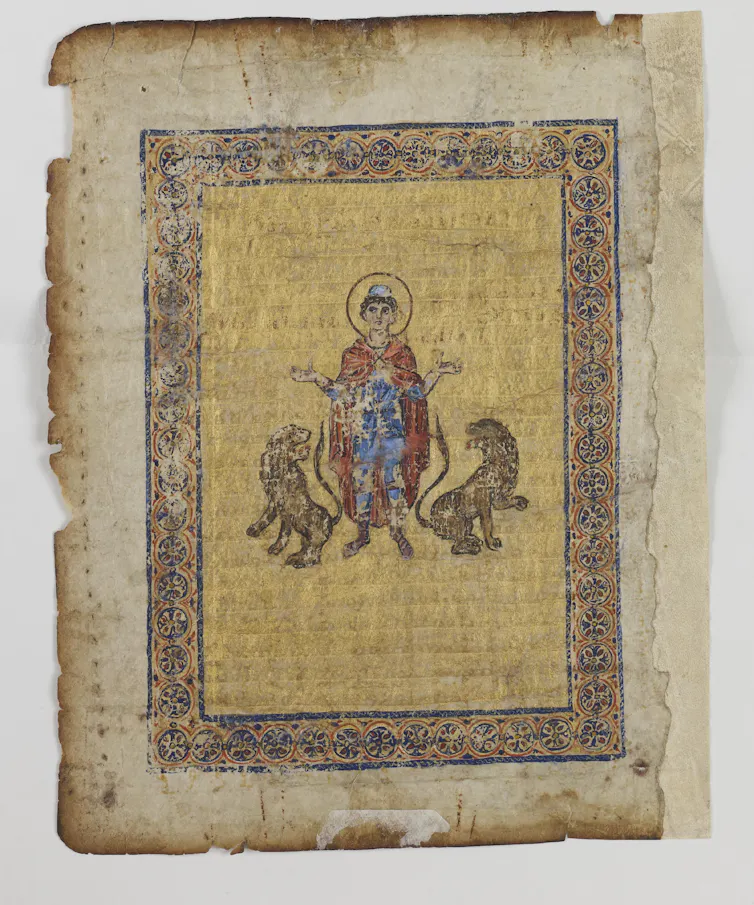

Le feuillet contient les propositions 39 à 41 du premier livre du traité. Une face est lisible ; l’autre est recouverte d’une enluminure représentant le prophète Daniel entre deux lions. Celle-ci fut vraisemblablement exécutée vers 1942 à l’instigation de son propriétaire Salomon Guerson, dans une tentative désespérée d’en augmenter la valeur pour la vendre afin d’échapper aux persécutions antisémites.

La science moderne sait regarder à travers ces obstacles. Dans les prochains mois, j’espère mener une campagne d’imagerie multispectrale puis de cartographie par fluorescence de rayons X – une technique qui détecte les résidus métalliques de l’encre ancienne sous des couches opaques, sans endommager le parchemin. Ces méthodes, bien plus performantes qu’au début des années 2000, pourraient aussi permettre de relire des passages du palimpseste restés illisibles lors de la campagne de Baltimore.

Deux feuillets manquent encore

Les trois feuillets disparus ont probablement été découpés en France vers 1942. Si l’un d’eux a survécu dans les réserves d’un musée et a pu être identifié en quelques secondes de recherche numérique, les deux autres peuvent très bien avoir suivi des trajectoires comparables.

Le feuillet que j’ai reconnu avait été légué au musée en 1973 par le collectionneur André Frank (on ignore comment il l’avait acquis) et n’avait pas été identifié pour ce qu’il était. Les deux autres feuillets se trouvent peut-être dans une bibliothèque, un musée, une collection privée – en France ou dans les pays voisins. Des parchemins grecs avec, d’un côté, plusieurs couches de texte et peut-être aussi des figures géométriques et des enluminures, de l’autre. Peut-être exactement ce que vous possédez ?

L’aide possible des collectionneurs

Les manuscrits anciens, en particulier les palimpsestes, sont rares et précieux. Mais la numérisation ne les endommage pas, et augmente au contraire leur valeur en révélant leurs contenus. Elle permet qu’une reproduction soit déposée dans une base de données accessible.

Le feuillet de Blois a été retrouvé parce qu’André Frank l’avait légué au musée, et parce que l’institution l’avait catalogué et numérisé – sans même savoir ce qu’elle possédait. Sans cette infrastructure de partage, ma recherche dans Arca n’aurait rien donné.

Les parchemins sont aussi fragiles : humidité, variations de température, matériaux acides peuvent en quelques décennies effacer ce que vingt siècles ont préservé. L’IRHT-CNRS, la BNF, les Archives nationales ou l’équipe du projet ERC PALAI, dont je suis responsable, peuvent conseiller gratuitement tout collectionneur souhaitant protéger ses biens.

L’appui indispensable des chercheurs

Il serait injuste de faire reposer sur les seuls collectionneurs la responsabilité des trésors qui dorment. Des milliers d’établissements (bibliothèques municipales, musées de province, fonds d’archives ecclésiastiques, collections universitaires) conservent des manuscrits que personne n’a regardés depuis trop longtemps. Les raisons de cette sous-exploration sont compréhensibles : pression à la publication, spécialisation croissante, difficulté à financer des recherches exploratoires. On ne dépose pas un projet ANR sur une recherche d’aiguille dans une botte de foin.

Et pourtant, c’est précisément ce type de recherche – patiente, buissonnière, fondée sur une curiosité sans objet défini – qui produit les découvertes les plus inattendues. Consacrer quelques heures par semaine à explorer des catalogues numériques et à écrire aux conservateurs de fonds peu consultés n’est pas du temps perdu.

Nous ne savons pas ce que nous avons. La numérisation des collections publiques est une révolution silencieuse (mais elle s’arrête aux portes des collections privées). L’œuvre d’Archimède a survécu par une série d’accidents heureux : des copistes minutieux, un philologue danois attentif, un musée qui a conservé sans le savoir un fragment de génie. À chaque maillon, quelqu’un a fait le bon choix – ou le hasard a bien fait les choses. Aujourd’hui, nous n’avons plus besoin du hasard. Il ne manque que la volonté. Et parfois, un coup de fil.

Pour signaler un palimpseste ou demander un conseil en conservation, écrire à : cnrs-palai@cnrs.fr.

Victor Gysembergh a reçu des financements de Sorbonne Université, la Mairie de Paris et l'Union européenne (ERC grant PALAI, n° 101170952).

07.04.2026 à 17:33

Qu’est-ce qu’un portefeuille européen d’identité numérique ? Quels en seront les usages, les avantages… et les risques ?

Maryline Laurent, Professeur Directrice du département RST, Télécom SudParis – Institut Mines-Télécom

Claire Levallois-Barth, Professeur en droit à IMT Atlantique, titulaire des chaires 'Valeurs et Politiques des Informations Personnelles' et 'Économie des Communs de Données'., Institut Mines-Télécom (IMT)

Texte intégral (2952 mots)

Le portefeuille européen d’identité numérique, ou PEIN, doit faciliter les démarches des citoyens et des résidents dans toute l’Union européenne. Comme les autres applications numériques, ces portefeuilles ne sont pas sans risques, et leur déploiement est encadré. Il devra aussi être contrôlé.

Nombre d’entre nous ont déjà entendu parler de France Identité, voire l’utilisent. Ce service offre une identité numérique nationale régalienne qui, d’ici la fin de l’année 2026, pourra être utilisée dans toute l’Union européenne – une fois qu’elle aura été mise en conformité avec le règlement européen eIDAS 2, qui établit le cadre européen relatif à une identité numérique.

Fin 2026, France Identité deviendra un portefeuille européen d’identité numérique (PEIN). Il permettra à chaque citoyen et résident européen de bénéficier d’un accès simplifié à différents services numériques en Europe, qu’ils soient étatiques (établir une procuration de vote par exemple) ou commerciaux (envoyer sa carte grise à son garagiste).

L’objectif est de lutter contre l’augmentation constante des usurpations d’identité et des cyberattaques, comme le phishing (ou hameçonnage) qui consiste à envoyer des SMS ou des mails frauduleux destinés à tromper la victime et à l’inciter à communiquer ses données personnelles et/ou bancaires.

À cette fin, le PEIN permettra à son utilisateur d’exercer un contrôle sur son identité et ses données, et d’accéder à des services numériques transfrontières publics et privés. Comme la plupart des applications numériques, l’introduction de ces portefeuilles comporte aussi des risques, notamment de vols d’identité, de fracture numérique ou d’ingérence étrangère.

À retenir

- Un portefeuille d’identité numérique pourra contenir les données d’état civil et des justificatifs électroniques (permis de conduire, carte vitale, prescription médicale, titres de transport, factures, diplômes…) afin de faciliter les procédures et les échanges d’informations au sein de l’UE.

- Les pays de l’Union européenne doivent proposer au moins un portefeuille d’identité numérique à leurs citoyens et résidents d’ici la fin de l’année 2026. Ceux-ci pourront être publics ou privés, avec des fonctionnalités comme la signature électronique gratuite.

- Avant leur mise en service à l’échelle européenne, les portefeuilles devront être certifiés par l’État membre qui les émet, ce qui devrait limiter les risques en matière de cybersécurité.

- Comme toujours, ces garanties ne peuvent être absolues : des contrôles effectifs et des sanctions dissuasives devront être mis en place. Il restera essentiel de disposer d’une alternative physique aux documents numériques afin de préserver la résilience et la souveraineté d’un État en cas de cyberattaque, mais aussi de permettre à chaque citoyen de choisir ou non d’utiliser un PEIN.

Un portefeuille, pour quelle utilisation ?

Le PEIN permettra à son utilisateur de s’identifier auprès des services publics ou privés, notamment commerciaux, dans toute l’Union européenne (UE). Un citoyen français équipé de ce portefeuille pourra ainsi interagir avec l’administration allemande au même titre qu’un citoyen allemand, sans avoir à effectuer de démarches supplémentaires.

En fonction des besoins de son ou sa titulaire, le PEIN pourra contenir des informations, dont ses données d’état civil (prénom, nom, date de naissance, lieu de naissance et nationalité) ainsi que des justificatifs électroniques (permis de conduire, carte vitale, prescription médicale, titres de transport, factures…).

L’utilisateur pourra présenter à terme ce type d’attestations à un service, par exemple envoyer à son futur employeur son diplôme et un justificatif de domicile ou présenter une prescription médicale délivrée par son médecin français dans une pharmacie belge. Ce véritable trousseau de clés numérique lui permettra de franchir les frontières en présentant ses documents électroniques (passeport, visa, voire des billets d’avion).

Le portefeuille permettra également de signer électroniquement des documents avec des signatures dites « qualifiées ». La signature, apposée notamment sur un contrat d’ouverture de compte bancaire ou de location de voiture, aura alors la même valeur juridique qu’une signature manuscrite.

Enfin, deux personnes pourront interagir via leurs portefeuilles respectifs. Alice en voyage en Italie pourra ainsi transmettre sa procuration de vote électronique à Florian.

Un portefeuille, pour qui et pour quand ?

Tous les citoyens et les résidents de l’UE pourront disposer d’un PEIN qui ne sera pas obligatoire, l’ambition de la Commission européenne étant d’équiper 80 % des personnes d’ici à 2030.

2026 est une année charnière, car chaque État membre devra émettre au moins un PEIN d’ici la fin de l’année. Pour cela, le portefeuille devra fournir des fonctionnalités obligatoires (attestations électroniques simples et qualifiées, signatures qualifiées, génération de pseudonymes…), être certifié par chaque État membre conformément aux exigences fixées et figurer sur une liste européenne publique. Le fournisseur de PEIN sera libre de proposer des services additionnels, comme le paiement, l’horodatage ou l’archivage de documents.

Fin 2027, toutes les entreprises et administrations qui exigent une authentification forte du client, comme les banques et la Sécurité sociale, devront accepter qu’une personne prouve son identité au moyen d’un PEIN.

Comment utilisera-t-on un portefeuille ?

Le PEIN prend principalement la forme d’une application mobile téléchargée sur un smartphone. Il fonctionne en ligne et hors ligne (sans connexion).

Si l’on se base sur l’exemple de France Identité, il faut disposer d’une carte d’identité à puce contenant les données d’identification et d’un smartphone compatible NFC sous Android 11 ou iOS 16.6 minimum, et définir un code à six chiffres. L’utilisateur dispose alors d’un niveau de sécurité faible, qui permet de consulter des services comme Impots.gouv.fr, Ameli.fr ou son compte retraite.

Pour obtenir le niveau de sécurité élevé, le titulaire du PEIN doit se rendre en mairie pour une vérification en face-à-face. Cette vérification est indispensable pour les démarches en ligne les plus sensibles, auparavant uniquement réalisables en présentiel, comme l’établissement d’une procuration de vote ou une demande d’aide sociale.

Une ouverture à un marché privé des portefeuilles européens d’identité numérique

Dans les années à venir, il est possible que des États membres émettent des portefeuilles fournis par des acteurs privés.

C’est déjà le cas de la Belgique qui devrait notifier auprès de la Commission européenne le PEIN MyGov.be, qui permet déjà aux citoyens belges d’accéder en ligne à leurs documents administratifs, ainsi que le PEIN Itsme, fourni par un consortium d’acteurs privés.

Un portefeuille, à quel prix ?

La question de la gratuité constitue un point important. La délivrance et l’utilisation du portefeuille sont ainsi gratuites pour un individu. En ce qui concerne les signatures électroniques qualifiées à des fins non professionnelles, elles seront aussi gratuites, chaque État membre étant libre de décider des modalités. Par exemple, la Pologne offre cinq signatures gratuites par mois et par citoyen.

L’utilisation des signatures électroniques à des fins professionnelles pourra être payante. En Belgique, le fournisseur privé du portefeuille Itsme facture 4,95 euros hors TVA par signature qualifiée.

Un portefeuille, pour quels avantages ?

Le PEIN est conçu comme une réponse aux nombreuses usurpations d’identité et au phishing (hameçonnage en français). Il doit permettre aux fournisseurs de services de lutter contre la fraude et les fausses déclarations, notamment concernant l’âge minimum requis pour accéder à des sites pornographiques ou de jeux en ligne. Les démarches qui nécessitent aujourd’hui d’envoyer la photocopie de sa carte d’identité et de son permis de conduire pour louer une voiture pourront être entièrement numérisées.

Un autre avantage, conditionné par la mise en œuvre de moyens techniques adaptés, est le contrôle accru de l’utilisateur sur le traitement de ses données personnelles) : il pourra librement choisir et utiliser des pseudonymes et les utiliser, si l’authentification forte n’est pas requise. Grâce à un tableau de bord obligatoire, il pourra visualiser l’historique des données transmises, demander l’effacement de ses données, et signaler les demandes de données suspectes à la Commission nationale de l’informatique et des libertés (Cnil) – ce qui renforcera l’efficacité des contrôles. Il pourra également sélectionner les données qui figureront ou non dans un justificatif à présenter à un tiers, protégeant ainsi sa vie privée.

Le portefeuille devrait aussi intégrer des technologies de protection de la vie privée. Par exemple, un mineur pourra prouver à un réseau social qu’il a moins de 15 ans et une personne majeure qu’elle a plus de 18 ans, sans avoir à fournir ses nom, prénom et date de naissance, grâce à des technologies de preuve à divulgation nulle de connaissance (ou ZKP, pour Zero-Knowledge Proof en anglais).

De plus, seuls les fournisseurs de services publics et privés inscrits sur une liste publique pourront interagir avec les PEIN. Ces « parties utilisatrices » devront notamment indiquer les données qu’elles demanderont. Les fournisseurs d’attestations et de signatures qualifiées devront, quant à eux, obtenir une qualification préalable (délivrée en France par l’Agence nationale de la sécurité des systèmes d’information, ou Anssi) et figureront eux aussi sur une liste publique. C’est donc un véritable écosystème des identités numériques qui se met en place.

Selon certaines estimations, au moins une quarantaine de portefeuilles devraient participer à ce nouveau marché, qui, malgré les discours rassurants de la Commission européenne, n’en présente pas moins un certain nombre de risques.

Quels sont les risques d’un marché des identités numériques ?

Du côté de l’utilisateur, le premier risque est d’être contraint en pratique d’utiliser un PEIN conçu comme un véritable sésame numérique pour accéder à de nombreux services publics et privés. Cette situation pourrait conduire à laisser de côté une partie de la population qui ne pourra pas, faute d’argent ou de compétences, disposer d’un PEIN pour accéder aux services fournis.

Un autre risque concerne la vie privée des utilisateurs, car il est à craindre que le portefeuille numérique n’augmente la quantité de données personnelles collectées à leur insu. En effet, si nous avons insisté sur l’avantage que représente la lutte contre la collecte abusive de données (grâce à la possibilité de générer des pseudonymes), encore faut-il que le portefeuille soit mis en œuvre dans le respect du règlement général sur la protection des données (RGPD). Il faut donc s’assurer, par exemple, qu’un fournisseur de portefeuille n’insère pas de numéro unique à chaque transaction, ce qui permettrait de tracer l’utilisateur malgré toutes les précautions prises pour ne pas révéler son identité et ses données.

Pour contrer cette menace, le droit de l’UE impose que les portefeuilles soient certifiés avant leurs notifications à la Commission européenne et leurs mises sur le marché. Cette certification apportera donc certaines garanties qui ne seront pas absolues, comme l’ont démontré plusieurs événements par le passé, par exemple l’affaire PEGASUS en 2021 et celle des cartes ID électroniques en Estonie en 2017.

De fait, les cyberattaquants pourront chercher à voler non seulement l’identité d’une personne, mais aussi les données associées à son identité. Certaines d’entre elles, comme les noms, les prénoms et les diplômes, seront de haute qualité, car leur authenticité aura été vérifiée auprès de sources authentiques, comme le registre d’état civil.

Du côté des États de l’UE, le PEIN questionne leur souveraineté, car ceux-ci sont les seuls aujourd’hui à pouvoir établir l’identité d’une personne avec un niveau de fiabilité élevé.

La fourniture des PEIN par des entreprises privées non européennes augmente les risques d’ingérence étrangère qui sont loin de constituer une simple hypothèse. Par exemple, Nicolas Guillou, juge français à la Cour pénale internationale, est placé sous le coup de sanctions états-uniennes depuis août 2025. Comme Thierry Breton, ancien commissaire européen, il est interdit de séjour aux États-Unis, en raison de son implication dans le dossier du mandat d’arrêt visant le premier ministre israélien Benyamin Nétanyahou. Il est privé d’accès aux services numériques états-uniens, d’Airbnb à Amazon. Sa carte Visa lui a même été retirée.

Pour éviter ce type de sanctions, le projet européen APTITUDE travaille à l’intégration dans le PEIN d’une solution de paiement souverain fourni par WERO.

Ce qu'il reste à faire : des choix à opérer, des audits, des alternatives

Le PEIN pourrait être un formidable outil du quotidien. Cependant, de nombreux choix restent encore à opérer, en particulier en matière d’implémentation, d’enrôlement, de révocation et de cybersécurité pour lutter efficacement contre les usurpations d’identités. Pour tenir la promesse d’un monde numérique plus sûr, des contrôles effectifs (comme des audits des fournisseurs de PEIN) et des sanctions dissuasives à l’encontre des acteurs (européens et non européens) devront être mis en place.

Pour autant, il reste essentiel de disposer d’une alternative physique aux documents numériques. Le maintien de documents physiques permettra non seulement de préserver la résilience et la souveraineté d’un État en cas de cyberattaque, mais aussi à chaque citoyen de choisir ou non d’utiliser un PEIN.

Les projets Traceability for trusted multi-scale data and fight against information leak in daily practices and artificial intelligence systems in healthcare – TracIA et More on the adoption of a healthy Mediterranean diet – MoreMedDiet sont soutenus par l’Agence nationale de la recherche (ANR), qui finance en France la recherche sur projets. L’ANR a pour mission de soutenir et de promouvoir le développement de recherches fondamentales et finalisées dans toutes les disciplines, et de renforcer le dialogue entre science et société. Pour en savoir plus, consultez le site de l’ANR.

Maryline Laurent a reçu des financements de la Fondation Mines-Télécom, de l’Agence Nationale de la Recherche (ANR) et de plusieurs partenaires industriels tels que EDF et Orange.

Claire Levallois-Barth a reçu des financements de la Fondation Mines-Télécom. Les partenaires de la Chaire VP-IP qu'elle coordonne sont BNPP, IN Groupe, France Titres, Orange.

04.04.2026 à 17:33

Comment Taïwan en est venu à dominer l’industrie mondiale des semi-conducteurs

Robyn Klingler-Vidra, Vice Dean, Global Engagement | Associate Professor in Political Economy and Entrepreneurship, King's College London

Texte intégral (2065 mots)

La puissance technologique de Taïwan dans les semi-conducteurs joue aujourd’hui un rôle clé dans les équilibres géopolitiques mondiaux. Derrière ce « bouclier de silicium » se cache une stratégie industrielle patiemment bâtie depuis plus de cinquante ans.

Une entreprise, Taiwan Semiconductor Manufacturing Company (TSMC), produit à elle seule plus de 90 % des semi-conducteurs les plus avancés au monde. Des puces essentielles aux smartphones, à l’intelligence artificielle, au calcul haute performance et aux systèmes militaires de pointe.

La domination de Taïwan dans les puces les plus avancées constitue un véritable point d’étranglement pour l’économie mondiale. Quelques jours ou semaines d’arrêt de leur production suffiraient à affecter l’approvisionnement et les prix de nombreux produits dans le monde. La situation est comparable à la manière dont les perturbations actuelles du transport maritime dans le golfe Persique, liées à la guerre avec l’Iran, affectent les marchés dépendants du pétrole à l’échelle mondiale.

La suprématie taïwanaise dans la fabrication de semi-conducteurs a transformé l’île en ce que je décris dans mes recherches comme une « superpuissance de niche ». Elle exerce une influence mondiale disproportionnée en contrôlant une industrie stratégiquement indispensable.

Taïwan n’est pas arrivé par hasard à cette position. Dans les années 1970, des technocrates taïwanais ont compris que le pays ne pouvait pas encore rivaliser avec les leaders mondiaux de l’électronique. L’un d’eux était Kwoh-Ting Li, alors ministre de l’Économie, souvent considéré comme le « père du miracle économique taïwanais ».

À l’époque, Taïwan ne disposait ni du capital financier ni des compétences technologiques nécessaires pour rivaliser avec les leaders du secteur comme le Japon et les États-Unis. Plutôt que de chercher à dominer l’ensemble de l’industrie des semi-conducteurs, de la conception jusqu’à la production, les responsables politiques taïwanais ont donc choisi de développer des compétences dans la fabrication de précision. Il s’agit de l’étape la plus exigeante sur le plan opérationnel dans la chaîne de valeur des semi-conducteurs.

Fondé en 1973 par le gouvernement taïwanais, l’Industrial Technology Research Institute a soigneusement acquis des technologies de fabrication des semi-conducteurs grâce à des accords de licence conclus avec l’entreprise américaine aujourd’hui disparue Radio Corporation of America (RCA). L’institut a ensuite formé toute une génération d’ingénieurs taïwanais.

Le moment charnière date de 1987, lorsque Morris Chang a fondé TSMC dont nous parlions en introduction. Ingénieur formé aux États-Unis, Chang avait passé plusieurs décennies au sein de la multinationale américaine spécialisée dans les semi-conducteurs Texas Instruments. Il a alors imaginé ce que l’on appelle aujourd’hui le modèle de la « pure-play foundry », le modèle de fonderie taïwanais.

Plutôt que de concevoir et de fabriquer ses propres puces sous sa marque, TSMC s’est spécialisé dans la fabrication de puces pour d’autres entreprises. Ce choix stratégique a été déterminant, car il a rassuré les entreprises américaines et européennes du secteur des semi-conducteurs en leur montrant que TSMC n’entrerait pas en concurrence avec elles. Cela a permis à de grandes entreprises technologiques comme Qualcomm, puis plus tard Nvidia, d’externaliser la production de leurs puces à Taïwan sans craindre de fuite de propriété intellectuelle ni de rivalité stratégique.

L’industrie taïwanaise des semi-conducteurs s’est développée au sein du Parc scientifique de Hsinchu, un grand pôle industriel situé au sud de la capitale taïwanaise, Taipei. Au début des années 1990, le parc de Hsinchu accueillait plus de 140 entreprises de fabrication de puces et employait environ 30 000 personnes. La puissance de ce cluster a attiré de nombreux ingénieurs taïwanais installés aux États-Unis, contribuant à faire de Taïwan le leader mondial de la production de semi-conducteurs avancés.

Le « bouclier de silicium »

La domination de Taïwan dans les semi-conducteurs a joué un rôle manifeste dans la protection de l’île face à sa menace existentielle — le risque d'invasion chinoise. Ce phénomène a été explicitement évoqué en 2021 dans un article publié dans la revue Foreign Affairs, dans lequel l’ancienne présidente taïwanaise Tsai Ing-wen affirmait que l’industrie des semi-conducteurs de Taïwan constituait un « bouclier de silicium ».

Selon elle, la dépendance de l’économie mondiale à l’égard des puces avancées fabriquées à Taïwan signifie que les perturbations provoquées par une invasion chinoise entraîneraient des conséquences économiques catastrophiques à l’échelle mondiale. Les alliés de Taïwan seraient donc contraints de venir à sa défense.

La politique chinoise

Ces dernières années, le « bouclier de silicium » de Taïwan est toutefois menacé. Depuis le début, en 2020, des restrictions américaines sur l’exportation vers la Chine d’équipements avancés de fabrication de puces, Pékin a accéléré ses efforts pour développer des capacités nationales de production de semi-conducteurs. Les investissements dans l’industrie chinoise des puces ont fortement augmenté.

Les semi-conducteurs ont constitué l’un des points faibles de la stratégie Made in China 2025, par laquelle les dirigeants chinois entendaient transformer leur pays en superpuissance de la tech. Et si la Chine n’a pas atteint ses objectifs en matière de localisation de la production de semi-conducteurs et de part de marché mondiale, manquant les objectifs fixés pour 2025, des fabricants chinois de puces comme HiSilicon et Semiconductor Manufacturing International Corporation gagnent du terrain. Une proposition présentée en mars par treize dirigeants de l’industrie chinoise des semi-conducteurs fixe pour objectif d’atteindre 80 % d’autosuffisance d’ici à 2030. Aujourd’hui, elle se situe autour de 33 %.

Les efforts aux États-Unis

Dans le même temps, Washington cherche à rapatrier la production de semi-conducteurs sur le sol américain. Des initiatives lancées sous l’administration Biden, comme le Chips and Science Act, ont créé des incitations pour soutenir l’immense site de production de TSMC en Arizona, ouvert en 2022 dans le cadre des efforts des États-Unis pour renforcer leur production nationale de puces.

Ces incitations accordées à TSMC comprenaient jusqu’à 6,6 milliards de dollars (environ 5,7 milliards d'euros) d’investissements directs ainsi que d’importants crédits d’impôt. TSMC a initialement engagé 65 milliards de dollars (56 milliards d'euros) dans ce projet, l’administration Trump annonçant en mars 2025 que l’entreprise augmenterait encore ses investissements aux États-Unis de 100 milliards de dollars supplémentaires (86 milliards d'euros).

Elon Musk a de son côté récemment annoncé des projets d’installations d'unités de production de puces avancées au Texas pour ses deux entreprises, Tesla et SpaceX. Face aux inquiétudes du milliardaire selon lesquelles des entreprises comme TSMC ne produisent pas le volume de puces dont ses sociétés ont besoin, le projet baptisé « Terafab » vise à regrouper toutes les étapes de la production de semi-conducteurs sous un même toit. Son coût est estimé autour de 21 milliards d'euros. D’autres entreprises investissent également dans la fabrication de puces aux États-Unis, notamment Micron, Texas Instruments et Intel.

Difficile de reproduire le modèle taïwanais

Malgré les efforts des États-Unis et de la Chine, reproduire l’écosystème industriel de Taïwan reste difficile. Cela exige non seulement du capital et des équipements, mais aussi un savoir-faire accumulé sur plusieurs décennies, ainsi que des réseaux de fournisseurs très denses et une main-d’œuvre d’ingénieurs sans équivalent.

TSMC a d'ailleurs rencontré des difficultés à recruter des talents en Arizona et a dû faire venir par avion des milliers de travailleurs depuis Taïwan afin d’améliorer les compétences des équipes locales. Et tandis que TSMC produit désormais des semi-conducteurs à la pointe de la technologie à l’échelle de 2 nanomètres, les objectifs chinois d’autosuffisance visent plutôt à disposer d’« équipements entièrement produits sur le territoire national » pour les générations de puces moins avancées, de 7 et 14 nanomètres.

Or ma différence entre les puces de 2 nm et celles de 7 nm est considérable : elles offrent environ 45 % de performances supplémentaires tout en consommant 75 % d’énergie en moins. Les puces les plus fines sont utilisées pour des applications de pointe comme l’intelligence artificielle avancée, tandis que les puces plus larges sont employées dans une gamme plus étendue d’appareils électroniques, comme les smartphones, les processeurs d’ordinateurs et les automobiles.

L’histoire des semi-conducteurs à Taïwan est, au fond, celle d’une remarquable clairvoyance stratégique. En choisissant de se spécialiser dans la fabrication plutôt que dans la conception, en s’insérant dans les réseaux technologiques dominés par les États-Unis et en développant une expertise de classe mondiale dans les procédés industriels, Taïwan a transformé une vulnérabilité structurelle en véritable puissance structurelle.

Grâce à sa domination dans les semi-conducteurs, Taïwan apparaît comme l’exemple par excellence d’une superpuissance de niche. Mais l’histoire montre que le statut de superpuissance, même dans un domaine spécifique, n’est jamais permanent. La frontière technologique se déplace, les rivaux apprennent et les alliés prennent leurs précautions.

Pour Taïwan, rester indispensable à l’économie mondiale exigera donc non seulement de conserver une avance technologique. Il faudra aussi orchestrer avec soin les fondements politiques, financiers et humains qui ont rendu possible, initialement, son « bouclier de silicium ».

Robyn Klingler-Vidra a reçu une subvention de recherche de la Chiang Ching-kuo Foundation entre 2019 et 2023. Cette subvention a financé une recherche sur la formation et les parcours professionnels des responsables des politiques d’innovation en Asie du Nord-Est depuis l’après-guerre. L’étude a été publiée dans la revue World Development en avril 2025 et est disponible ici : https://www.sciencedirect.com/science/article/pii/S0305750X25000646

03.04.2026 à 16:26

Un million de satellites ? La nouvelle ruée vers l’orbite inquiète scientifiques et juristes

Gregory Radisic, Fellow at the Centre for Space, Cyberspace and Data Law; Senior Teaching Fellow, Faculty of Law, Bond University

Samantha Lawler, Associate Professor, Astronomy, University of Regina

Texte intégral (2107 mots)

Des dizaines de milliers de satellites sont déjà en orbite, et plus d’un million sont envisagés. Cette industrialisation du ciel pourrait bouleverser l’observation astronomique, la navigation et certaines traditions culturelles, sans que ces impacts soient réellement pris en compte par la régulation.

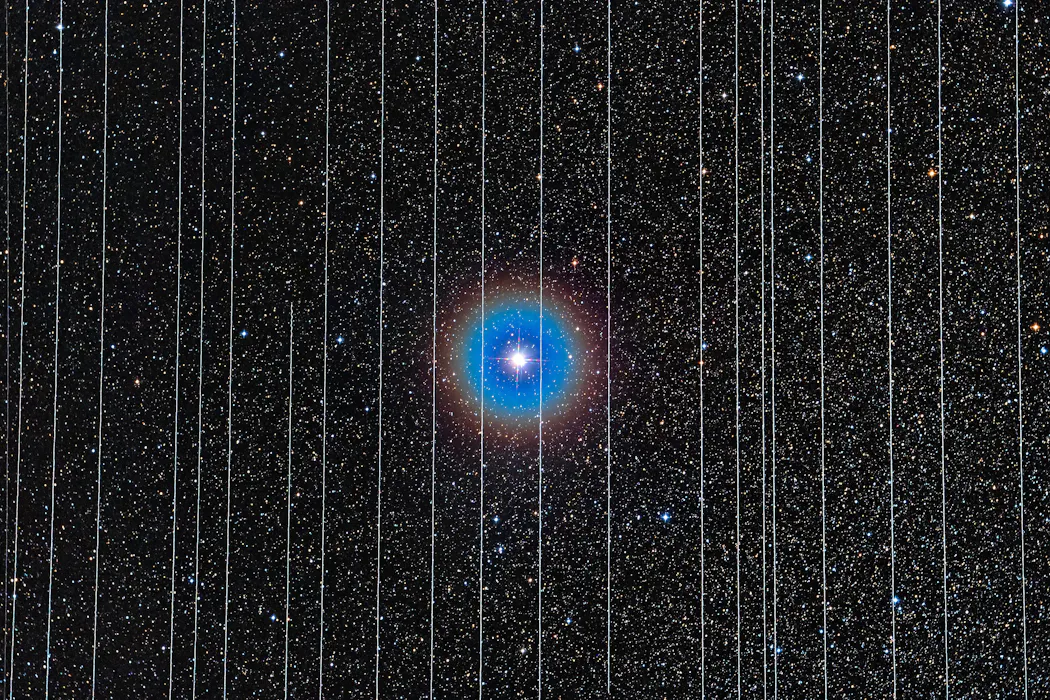

Le 30 janvier 2026, SpaceX a déposé une demande auprès de la Federal Communications Commission (FCC) des États-Unis pour déployer une mégaconstellation pouvant compter jusqu’à un million de satellites, constellation destinée à alimenter des centres de données dans l’espace.

Le projet prévoit des satellites opérant entre 500 et 2 000 kilomètres d’altitude en orbite terrestre basse. Certaines de ces orbites sont conçues pour bénéficier d’une exposition quasi permanente au soleil. Le public peut d’ailleurs actuellement soumettre des commentaires sur cette proposition.

La demande déposée par SpaceX n’est que la dernière en date d’une série de projets de mégaconstellations de satellites. Satellites qui remplissent généralement une fonction unique et ont une durée de vie relativement courte, d’environ cinq ans avant d’être remplacés.

En février 2026, environ 14 000 d’entre eux étaient déjà en orbite. Dans le même temps, 1,23 million de satellites supplémentaires sont en projet. La procédure d’autorisation de ces satellites repose presque exclusivement sur les informations techniques, très limitées, que les entreprises qui les produisent fournissent aux régulateurs. Les conséquences culturelles, spirituelles – et une grande partie des impacts environnementaux de ces objets – restent largement ignorées. Pourtant, elles devraient faire partie de l’évaluation.

Le ciel nocturne va profondément changer

À cette échelle de croissance, le ciel nocturne sera durablement transformé à l’échelle mondiale, et ce pour des générations.

Les satellites en orbite terrestre basse réfléchissent la lumière du soleil pendant environ deux heures après le coucher du soleil et avant son lever. Malgré des efforts d’ingénierie visant à réduire leur luminosité, ces satellites – parfois de la taille d’un camion – apparaissent dans le ciel nocturne comme des points lumineux en mouvement. Les projections montrent que les futurs satellites vont considérablement accroître cette pollution lumineuse.

En 2021, des astronomes estimaient que, d’ici moins d’une décennie, un point lumineux sur quinze dans le ciel nocturne serait un satellite en mouvement. Cette estimation ne prenait pourtant en compte que les 65 000 satellites de mégaconstellations proposés à l’époque.

Une fois qu’un million d’entre eux seront déployés, les conséquences pour le ciel nocturne pourraient être difficiles à inverser. Si la durée de vie moyenne d’un satellite n’est que d’environ cinq ans, les entreprises conçoivent ces mégaconstellations pour être remplacées et étendues en permanence. Le résultat : une présence industrielle continue dans le ciel nocturne.

Tout cela provoque un « syndrome du glissement de référence » (shifting baseline syndrome) appliqué à l’espace : chaque nouvelle génération finit par considérer comme normal un ciel nocturne de plus en plus dégradé. Les satellites qui se croisent dans le ciel deviennent la norme.

Pour la première fois dans l’histoire de l’humanité, ce glissement de référence signifie que les enfants d’aujourd’hui ne grandiront pas avec le même ciel nocturne que celui qu’ont connu toutes les générations précédentes.

Houston, nous avons un « méga » problème…

Le volume colossal de satellites envisagés suscite des inquiétudes de toutes parts. Les astronomes redoutent notamment les reflets lumineux intenses et les émissions radio qui risquent de perturber les observations du ciel.

Dans l’industrie aussi, les alarmes se multiplient : gestion du trafic orbital, risques de collision, coordination internationale. Contrairement à l’aviation, il n’existe toujours pas de système unifié de gestion du trafic spatial.

Les mégaconstellations augmentent aussi le risque de syndrome de Kessler, une réaction en chaîne de collisions potentiellement incontrôlable. On compte déjà 50 000 débris en orbite d’au moins dix centimètres. Si les satellites cessaient toute manœuvre d’évitement, les dernières données montrent qu’une collision majeure surviendrait en moyenne tous les 3,8 jours.

Les préoccupations culturelles sont également nombreuses. La pollution lumineuse générée par les satellites risque d’affecter les usages autochtones du ciel nocturne liés à des traditions orales anciennes, à la navigation, à la chasse ou encore à des pratiques spirituelles.

Le lancement d’un si grand nombre de satellites nécessite par ailleurs d’énormes quantités de carburants fossiles, ce qui peut endommager la couche d’ozone. Une fois leur mission terminée, ces satellites sont conçus pour brûler dans l’atmosphère. Ce procédé soulève une autre inquiétude environnementale : le dépôt de grandes quantités de métaux dans la stratosphère, susceptibles de provoquer une dégradation de l’ozone et d’autres réactions chimiques potentiellement nocives.

Tout cela soulève aussi des questions juridiques. En vertu du droit spatial international, ce sont les États – et non les entreprises – qui sont responsables des dommages causés par leurs objets spatiaux.

Les juristes spécialisés dans le droit de l’espace tentent désormais de déterminer si ce cadre juridique peut réellement permettre de tenir les entreprises ou les particuliers responsables. La question devient d’autant plus pressante que les risques de dégâts matériels, de morts ou de dommages environnementaux irréversibles augmentent.

Les failles dans la régulation ne peuvent plus être ignorées

Aujourd’hui, les règles qui encadrent les projets de satellites sont essentiellement techniques : elles portent par exemple sur les fréquences radio utilisées. Au niveau national, les autorités se concentrent surtout sur la sécurité des lancements, la limitation des impacts environnementaux sur Terre et la responsabilité en cas d’accident.

Ce que ces réglementations ne prennent pas en compte, en revanche, c’est l’effet qu’auraient des centaines de milliers de satellites lumineux sur le ciel nocturne – pour la recherche scientifique, la navigation, les transmissions et cérémonies autochtones…

Ces effets ne relèvent ni des atteintes environnementales « classiques », ni de simples questions d’ingénierie. Ce sont des impacts culturels qui échappent largement aux cadres de régulation actuels. C’est pourquoi le monde aurait besoin d’une évaluation de l’impact sur les « ciels nocturnes », comme le proposent les juristes spécialisés en droit spatial Gregory Radisic et Natalie Gillespie.

L’objectif serait de mettre en place une méthode systématique pour identifier, documenter et réellement prendre en compte l’ensemble des effets d’une constellation de satellites avant son déploiement.

Comment fonctionnerait une telle évaluation ?

La première étape consisterait à recueillir des données auprès de l’ensemble des parties prenantes. Astronomes – amateurs comme professionnels –, scientifiques de l’atmosphère, chercheurs en environnement, spécialistes des questions culturelles, communautés concernées et acteurs industriels apporteraient chacun leur point de vue.

Ensuite, il serait essentiel de modéliser les effets cumulés des satellites. Les évaluations devraient analyser comment ces constellations modifieront la visibilité du ciel nocturne et la luminosité du ciel, la congestion orbitale et le risque de victimes au sol.

Troisièmement, il faudrait définir des critères clairs pour déterminer dans quels cas la préservation d’un ciel dégagé est essentielle – pour la recherche scientifique, la navigation, l’enseignement, les pratiques culturelles ou encore le patrimoine commun de l’humanité.

Quatrièmement, l’évaluation devrait prévoir des mesures d’atténuation : réduction de la luminosité des satellites, modification des orbites ou ajustement du déploiement afin d’en limiter les dommages. Elle pourrait aussi inclure des incitations à utiliser le moins de satellites possible pour un projet donné.

Enfin, les conclusions devraient être transparentes, pouvoir faire l’objet d’un examen indépendant et être directement prises en compte dans les décisions d’autorisation et les politiques publiques.

Ce n’est pas un outil de veto

Cette évaluation de l’impact sur les ciels nocturnes ne vise pas à bloquer le développement spatial. Elle permet plutôt de clarifier les arbitrages et d’améliorer la prise de décision. Elle peut conduire à privilégier dès la des satellites réduisant la luminosité et les interférences visuelles, à choisir des configurations orbitales limitant l’impact culturel, à des consultations plus précoces et plus approfondies, ainsi qu’à une meilleure prise en compte des dimensions culturelles lorsque les dommages ne peuvent être évités.

Surtout, elle garantit que les communautés concernées par les constellations de satellites ne découvrent pas leur existence une fois les autorisations déjà accordées – lorsque des points lumineux commencent à traverser leur ciel.

La question n’est plus de savoir si le ciel nocturne va changer : il est déjà en train de changer. Le moment est venu pour les gouvernements et les institutions internationales de mettre en place des règles équitables, avant que ces transformations ne deviennent irréversibles.

Gregory Radisic est affilié à l’International Institute of Space Law ainsi qu’à l’Institute on Space Law and Ethics de l’organisation For All Moonkind Inc.

Samantha Lawler reçoit des financements du Natural Sciences and Engineering Research Council of Canada. Elle est également fellow de l’Outer Space Institute.

01.04.2026 à 11:14

Décoloniser notre rapport aux animaux pour inventer un nouveau rapport au monde

Cédric Sueur, Professeur des Universités en éthologie, primatologie et éthique animale, Université de Strasbourg

Texte intégral (3501 mots)

L’humain s’est placé au-dessus de toutes les autres espèces animales. Comment changer notre relation avec elles pour sortir d’une logique de domination et aller vers des formes de coexistence et de coopération ?

Chaque année, des milliards d’animaux sont élevés, transportés et abattus pour répondre aux besoins alimentaires, scientifiques ou industriels des sociétés humaines. Cette utilisation intensive du vivant pose une double question. Elle est d’abord éthique, car elle implique la souffrance et la mise à mort d’êtres vivants sensibles. Elle est aussi environnementale et sanitaire : la déforestation pour l’élevage intensif, la pollution conséquente et la proximité accrue entre espèces favorisent les déséquilibres écologiques et l’émergence de maladies.

Le concept de One Health (une seule santé) et la crise du Covid-19 rappellent que la santé humaine dépend étroitement de celle des animaux et des écosystèmes. Ces crises ne sont pas indépendantes. Elles révèlent un même rapport au vivant, fondé sur l’exploitation et la mise à distance physique et émotionnelle. Comprendre ce rapport est une condition nécessaire pour le transformer.

Une domination héritée : spécisme et colonisation

Les recherches en éthologie ont profondément renouvelé notre regard sur les animaux. De nombreuses espèces manifestent des émotions, des capacités d’apprentissage, des formes de coopération et des relations sociales complexes. Chez certains primates, mais aussi chez des éléphants, des corvidés ou des cétacés, on observe des comportements qui suggèrent des formes de conscience, d’empathie, de culture et de deuil.

Pourquoi, malgré ces connaissances, continuons-nous à exploiter les animaux à grande échelle ? Une partie de la réponse tient à notre héritage culturel. Les sociétés occidentales modernes se sont construites sur une séparation entre l’humain et le reste du vivant, associée à une hiérarchisation qui place l’homme au sommet.

Le concept de « spécisme », inventé par Richard Ryder en 1970, désigne cette discrimination fondée sur l’espèce. Il conduit à considérer que les intérêts des humains priment systématiquement sur ceux des autres êtres qui souffrent tout autant. Dans sa structure, ce mécanisme n’est pas sans analogie avec le racisme ou le sexisme : il repose sur une différence érigée en critère de domination.

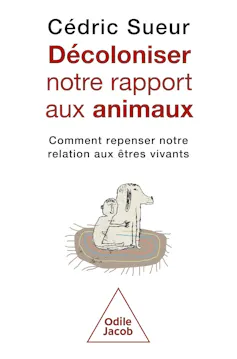

Le spécisme décrit cependant avant tout une attitude morale, un biais cognitif et éthique dans la manière dont nous évaluons les intérêts des différentes espèces. La notion de « colonisation animale », que je développe dans Décoloniser notre rapport aux animaux (Odile Jacob, 2026), cherche à aller plus loin en désignant les structures concrètes qui organisent et perpétuent cette domination.

Là où le spécisme interroge les représentations, la colonisation animale pointe les dispositifs institutionnels, économiques et culturels qui les rendent opératoires : les animaux sont appropriés, contrôlés, transformés en ressources économiques et symboliques. Le droit les protège partiellement en tant qu’êtres vivants sensibles, tout en les maintenant dans le régime des biens. L’économie en fait des marchandises et tend à invisibiliser les violences qui leur sont infligées. Ces dimensions se renforcent mutuellement et stabilisent un système de domination qui dépasse la seule question des représentations pour s’incarner dans des pratiques, des lois et des rapports de pouvoir.

D’autres ontologies du vivant

Cette manière de penser n’est pourtant pas universelle. De nombreuses sociétés non occidentales, comme les Achuar d’Amazonie, les aborigènes d’Australie ou les Japonais, envisagent les relations entre humains et non-humains autrement. Plutôt que de séparer radicalement les êtres, elles insistent sur les continuités, les interdépendances et les relations.

Les travaux de l’anthropologie, en particulier de Philippe Descola (les Lances du crépuscule, 1993) ou de Bruno Latour (Enquête sur les modes d’existence, 2012), ont ainsi montré l’existence de différentes « ontologies », c’est-à-dire des manières de définir et de se représenter ce qui existe et comment les êtres sont liés. Ces sociétés ou ethnies sont, par exemple, animistes et attribuent aux animaux une intériorité – autrement dit une vie intérieure faite d’intentions, d’émotions, de perceptions et de subjectivité propre, comparable à celle que nous reconnaissons aux humains – ou les considèrent comme des partenaires inscrits dans des réseaux de relations.

Sans idéaliser ces perspectives, elles offrent des ressources pour sortir d’une vision strictement utilitariste du vivant. Elles invitent à penser une coexistence fondée non sur la domination, mais sur la réciprocité et l’attention aux interdépendances.

Transformer nos pratiques quotidiennes

Décoloniser notre rapport aux animaux suppose d’abord de transformer nos pratiques les plus ordinaires. L’alimentation constitue un levier central : réduire la consommation de produits animaux permet de limiter à la fois la souffrance animale et l’impact environnemental.

Au-delà, il s’agit de repenser la manière dont nous partageons les espaces. L’urbanisation a longtemps exclu les autres espèces. Une approche « zooinclusive » développée par la chercheuse Émilie Dardenne propose au contraire d’intégrer leurs besoins dans la conception des villes : favoriser la présence d’oiseaux, d’insectes ou de petits mammifères, aménager des continuités écologiques ou encore adapter les bâtiments pour accueillir d’autres formes de vie.

Cette approche trouve déjà des traductions concrètes. Certaines villes européennes, comme Vienne, Bruxelles ou Londres, ont ainsi intégré des nichoirs et des gîtes à chauves-souris dans les façades de bâtiments rénovés. D’autres ont aménagé des passages fauniques sous les axes routiers pour permettre les déplacements des mammifères sauvages, ou encore maintenu des toitures végétalisées favorisant la biodiversité des pollinisateurs. À Singapour, la politique des « corridors verts » cherche explicitement à reconnecter des fragments d’habitats naturels au sein du tissu urbain. En France, la trame verte et bleue, inscrite dans la législation depuis le Grenelle de l’environnement, constitue une tentative institutionnelle d’intégrer ces continuités écologiques à l’échelle du territoire.

Ces transformations ne relèvent pas seulement de choix individuels, mais aussi de décisions collectives en matière d’aménagement et de politiques publiques.

Repenser la conservation de la faune sauvage

La protection des animaux sauvages s’inscrit souvent dans une logique de gestion : il s’agit de réguler, contrôler, parfois éliminer certaines populations jugées problématiques. Les carnivores sont particulièrement visés. En France, le loup cristallise les tensions entre éleveurs et défenseurs de la nature depuis son retour naturel dans les Alpes dans les années 1990. En Afrique, le lion fait l’objet de conflits similaires : lorsqu’il s’attaque au bétail des communautés rurales, il est perçu comme une menace directe pour la survie économique des familles, ce qui conduit à des empoisonnements ou des abattages, parfois tolérés voire encouragés par les autorités locales.

Les grands herbivores ne sont pas épargnés : en Afrique australe et orientale, les éléphants, dont les populations se sont reconstituées dans certaines zones protégées, provoquent des destructions massives de cultures, écrasent des habitations, tuent des êtres humains. Ces conflits humains-éléphants poussent des communautés à réclamer des abattages, voire à tolérer le braconnage comme seule réponse à une menace perçue comme existentielle. Le braconnage lui-même, souvent présenté uniquement sous l’angle criminel, s’alimente parfois de cette exaspération locale, même s’il est également structuré par des réseaux internationaux aux enjeux économiques considérables. Cette approche gestionnaire prolonge, sous d’autres formes, une relation de domination du vivant, ce que l’historien Guillaume Blanc nomme un nouveau colonialisme vert : des décisions prises depuis l’extérieur, au nom de la nature, sans tenir compte des réalités vécues par les populations locales.

Décoloniser la conservation consiste à reconnaître davantage l’autonomie des animaux, leur « souveraineté sauvage », comme la définissent les philosophes Donaldson et Kymlicka, et à respecter leurs habitats. Cela implique de passer d’une logique de contrôle à une logique de coexistence, en cherchant des formes de médiation entre les intérêts humains et non humains. Des initiatives de terrain, comme le projet Cibel dans la forêt du bassin du Congo, montrent qu’il est possible de concilier activités humaines et présence de la faune sauvage, à condition d’accepter la complexité de ces relations.

Décoloniser les sciences

La science elle-même n’échappe pas à ces enjeux. Les animaux y sont souvent considérés comme des objets d’étude ou des modèles expérimentaux. Intégrer leur « agentivité animale », c’est-à-dire leur capacité à agir et à influencer les situations, conduit à repenser les protocoles de recherche vers une coopération humain – non humain plutôt que vers des sacrifices animaux.

En primatologie, par exemple, certaines approches cherchent à limiter les contraintes imposées aux animaux et à mieux prendre en compte leurs comportements spontanés. Lancée par l’éthologue Tetsuro Matsuzawa, cette approche d’observation participante est une collaboration humanimale. Plus largement, le développement de méthodes alternatives permet de réduire le recours à l’expérimentation animale. Décoloniser les sciences ne signifie pas renoncer à la recherche, mais en interroger les présupposés et les finalités des utilisations animales.

L’expérimentation animale constitue un point de tension majeur. Si certains travaux sont justifiés par des enjeux de santé, d’autres apparaissent plus discutables au regard des souffrances infligées. Des outils comme le « cube de Bateson » proposent d’évaluer les recherches en fonction de leurs bénéfices attendus, de leur probabilité de réussite et des dommages causés aux animaux. Mais dans la pratique, la réflexion éthique reste souvent limitée. Décoloniser l’expérimentation suppose de renforcer ces exigences, de développer des alternatives et de questionner la légitimité même de certaines recherches.

Vers une coexistence

Décoloniser notre rapport aux animaux, c’est finalement transformer en profondeur notre manière d’habiter le monde. Il ne s’agit pas de supprimer toute relation avec eux, mais de sortir d’une logique de domination pour aller vers des formes de coexistence et de coopération, ce qui est nommé le « capital animal ». Les animaux ne sont plus de simples matériaux pour manger ou se vêtir, mais sont des aides sociales, des passeurs culturels (ils nous transmettent des informations sur notre environnement) et des managers écosystémiques (ils nous aident à gérer nos écosystèmes).

Ce changement est à la fois éthique, écologique et politique. Il implique de reconnaître que les humains ne sont pas extérieurs au vivant, mais en font partie. Dans un contexte de crises multiples, repenser nos relations avec les autres espèces apparaît non comme un luxe, mais comme une nécessité pour la survie de tous dont l’humanité.

Cédric Sueur est l'auteur de l'ouvrage « Décoloniser notre rapport aux animaux » publié aux Editions Odile Jacob dont l'article fait mention.

01.04.2026 à 11:14

L’ADN a parlé : la culture de la vigne en France date de plus de 4 000 ans

Rémi Noraz, Doctorant en Archéobiologie et Paléoécologie, Université de Montpellier

Texte intégral (1244 mots)

Des pépins de raisin retrouvés sur des sites archéologiques peuvent sembler anodins. Pourtant, l’analyse de leur ADN donne accès à l’histoire plurimillénaire de la vigne cultivée.

Nous avons séquencé le génome de pépins vieux de plusieurs millénaires, révélant une histoire déjà entrevue par l’archéologie : celle de l’introduction de la viticulture en France, des échanges de cépages à l’échelle européenne et de pratiques agricoles anciennes qui ont laissé des traces jusqu’à aujourd’hui.

Nos résultats, publiés tout récemment dans Nature communications, montrent notamment que certains cépages emblématiques, comme le pinot noir variété phare de Bourgogne, étaient déjà présents au Moyen Âge.

Comment avons-nous analysé l’ADN de pépins de raisin vieux de 4 000 ans ?

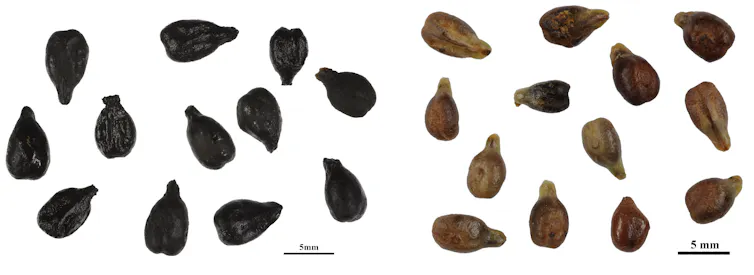

L’histoire de la vigne s’est longtemps appuyée sur l’étude morphologique des pépins. Cette puissante approche a permis de distinguer de grandes tendances, notamment sur le caractère sauvage ou domestique des pépins, et retracer les débuts de la viticulture.

Cependant, certaines questions restaient difficiles à trancher : origine géographique des cépages, relations de parenté, ou encore les modes de multiplication (croisement ou reproduction clonale) et circulation des plants. L’ADN ancien pouvant être préservé au cœur même des pépins apporte ici une aide particulièrement décisive, comme témoin des relations entre les vignes du passé et celles d’aujourd’hui.

Nous avons ainsi analysé 49 pépins provenant de différents sites archéologiques, majoritairement français, et couvrant près de 4 000 ans, de l’âge du Bronze à la fin du Moyen Âge. Ces pépins gorgés d’eau ont été préservés dans des contextes spécifiques, humides, ayant contribué à une bonne préservation de leur ADN.

L’ADN a été extrait dans le laboratoire spécialisé en ADN ancien du Centre d’anthropobiologie et de génomique de Toulouse, conçu pour isoler et manipuler les molécules aussi rares que dégradées qui ont traversé les époques dans les restes archéologiques. Cet ADN ancien a pu être décrypté grâce à des technologies de séquençage de pointe jusqu’à en lire la totalité de l’information génétique, soit ici un texte génétique d’environ 500 millions de lettres.

Ces données permettent d’établir les relations génétiques entre individus, d’identifier les origines des cépages et de retrouver les techniques de propagations passées : soit par croisement, mélangeant des variétés d’origine ou de qualités distinctes ; soit par reproduction clonale (par bouturage, marcottage ou greffe) pour maintenir à l’identique dans le temps une variété qui leur était particulièrement précieuse.

Notre découverte prouve l’ancienneté de la viticulture

Les premières vignes cultivées apparaissent en France aux alentours de -600 avant notre ère, avec le développement des échanges méditerranéens, notamment du vin. Elles coexistent avec des vignes sauvages locales, et des croisements entre ces deux types contribuent à la diversité des cépages.

Les analyses génétiques confirment également l’existence de circulations à longue distance dès cette période. Des influences venues d’Ibérie, des Balkans ou du Proche-Orient témoignent des échanges des plants et de savoir-faire à l’échelle de la Méditerranée et, plus généralement, de l’Europe.

Autre point important : la multiplication clonale apparaît comme une pratique ancienne et commune, déjà en place dès l’âge du Fer. Elle a permis de maintenir certaines variétés d’intérêt sur de longues périodes et de les diffuser sur de longues distances.

C’est dans ce cadre que nous avons identifié un pépin médiéval considéré comme étant génétiquement identique au pinot noir actuel, illustrant la continuité de certains cépages sur plusieurs siècles.

Quelles perspectives pour ces recherches ?

L’apport de l’ADN ancien ne se limite pas à confirmer des scénarios existants : il ouvre aussi de nouvelles pistes.

En combinant données anciennes et modernes, il devient possible d’aller plus loin dans la caractérisation des vignes du passé. Des approches récentes permettraient par exemple d’inférer certaines caractéristiques des raisins anciens, comme la couleur des baies ou certains traits liés au goût.

Ces méthodes pourraient aussi permettre de mieux comprendre les adaptations des cépages aux environnements du passé, ou encore les choix opérés par les sociétés anciennes dans leurs pratiques agricoles.

À terme, ces recherches contribuent à mieux documenter la diversité génétique de la vigne et son évolution, un enjeu important dans le contexte actuel de changements climatiques.

Tout savoir en trois minutes sur des résultats récents de recherches, commentés et contextualisés par les chercheuses et les chercheurs qui les ont menées, c’est le principe de nos « Research Briefs ». Un format à retrouver ici.

Rémi Noraz a reçu des financements de l'ANR MICA (ANR-22-CE27-0026).

01.04.2026 à 11:13

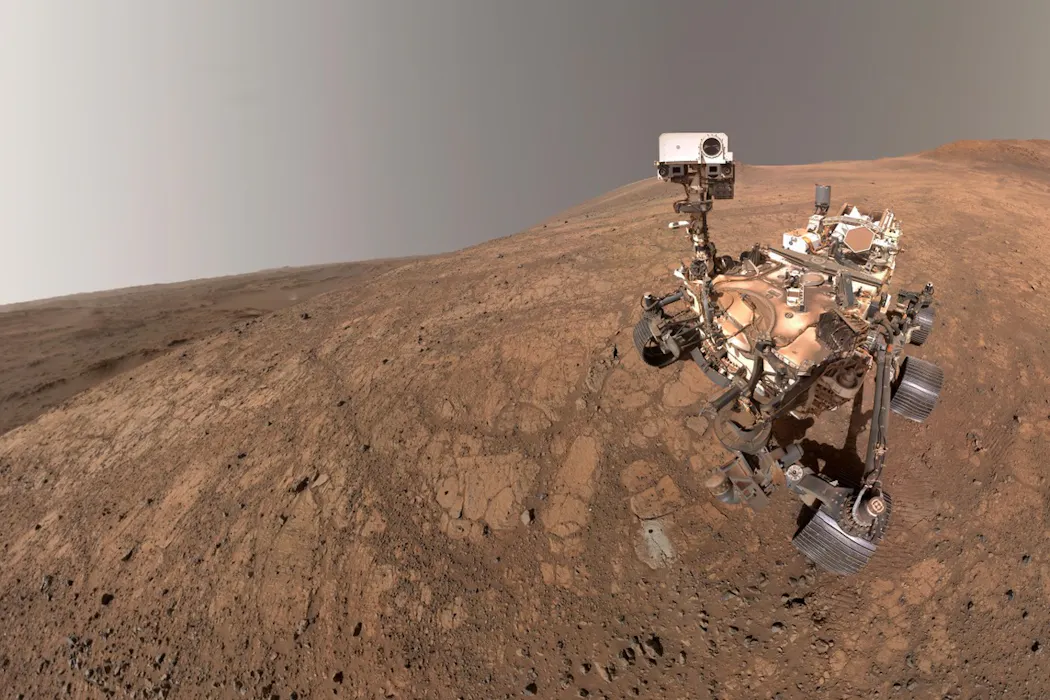

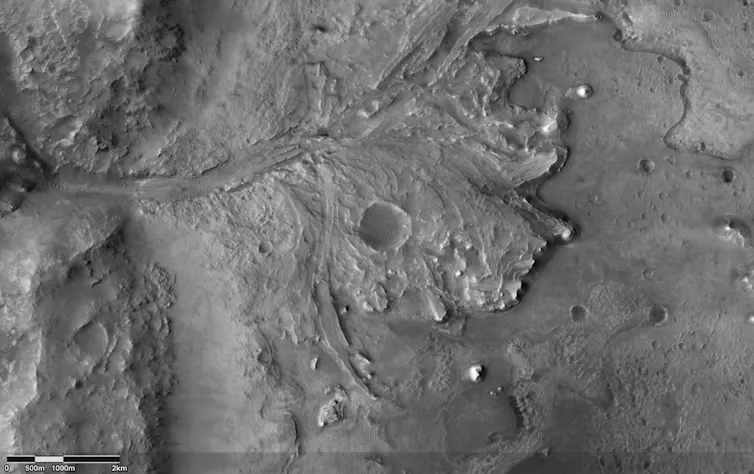

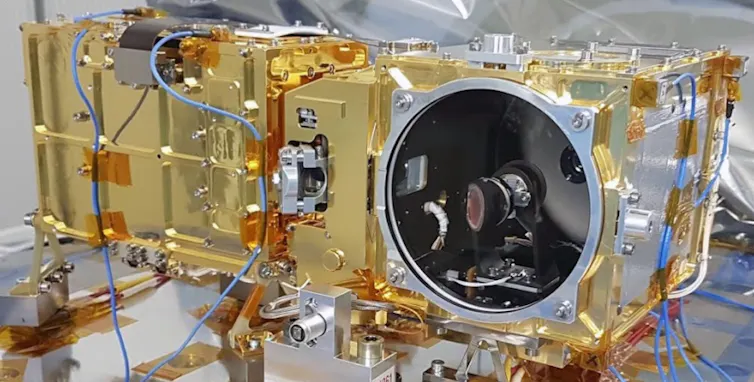

Eau, biosignature et éclair : ce que nous a appris le rover Perseverance après cinq ans sur Mars

Agnès Cousin, Astronome adjoint, Responsable scientifique de SuperCam, IRAP, Centre national d’études spatiales (CNES); Université de Toulouse

Magali Bouyssou, Responsable des opérations instruments, Centre national d’études spatiales (CNES)

Olivier Gasnault, Chargé de recherche au CNRS, Institut de Recherche en Astrophysique et Planétologie, Centre national d’études spatiales (CNES)

Valérie Mousset, Cheffe de projet de la participation française au projet Mars Science Laboratory, Centre national d’études spatiales (CNES)

Texte intégral (2810 mots)