10.06.2026 à 11:20

Première scientifique : nous avons réussi à enregistrer l’activité cardiaque d’un rorqual commun en liberté

Aurélie Célérier, Enseignante Chercheuse en Biologie du Comportement au CEFE, Université de Montpellier; Centre national de la recherche scientifique (CNRS)

Angelo Torrente, Chargé de recherche CNRS en Physiologie Cardiaque à l'IGF, Université de Montpellier; Centre national de la recherche scientifique (CNRS)

Bertrand Bouchard, Vétérinaire et Chercheur en Physiologie et Écologie des cétacés, Université de Montpellier; Centre national de la recherche scientifique (CNRS)

Texte intégral (2331 mots)

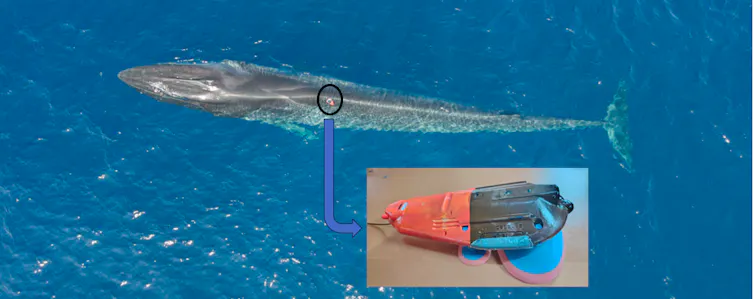

Que se passe-t-il dans le cœur d’une baleine lorsqu’elle plonge en apnée ? En août 2025, au cours d’une mission en mer Méditerranée, nous avons pu enregistrer, pour la première fois, l’activité cardiaque d’un rorqual commun, l’un des plus grands animaux de la planète (20 mètres de long, 70 tonnes). Cela a été rendu possible grâce à un nouveau dispositif permettant l’enregistrement d’un électrocardiogramme (ECG), fixé sur son dos à l’aide de ventouses.

Les premières analyses de cet ECG de cinq heures révèlent que la fréquence cardiaque de ce géant des mers peut ralentir jusqu’à 5 battements par minute (bpm) en profondeur, et culminer à 25 bpm lors des phases de respiration en surface. Ces variations extrêmes leur permettent d’économiser l’oxygène lors des plongées, ce qui en fait l’un des champions de l’apnée (jusqu’à vingt minutes). Cette avancée ouvre d’immenses perspectives pour étudier la physiologie des cétacés et contribuer à les protéger face aux perturbations humaines.

Il en aura fallu de la ténacité, de l’astuce et du travail acharné pour aboutir à cette avancée méthodologique majeure ! Et, comme souvent en sciences, ces découvertes sont issues de chemins de traverse. Au départ, nos travaux portaient sur l’étude de la communication chimique chez les cétacés.

En effet, s’il est admis que ces mammifères marins sont des êtres essentiellement acoustiques, utilisant les sons pour percevoir leur monde, leur usage des autres sens demeure largement mystérieux. Nous cherchons donc à savoir si les dauphins et les baleines perçoivent et utilisent les odeurs et les goûts (dans l’air ou dans l’eau) pour trouver leur nourriture ou interagir avec leurs congénères.

Pour explorer cette question fondamentale, notre équipe recueille principalement des données comportementales et acoustiques qui permettent de décrire comment ces animaux réagissent en présence de stimuli olfactifs ou gustatifs. Modifient-ils leur trajectoire ? Se rapprochent-ils de la source odorante ? Plongent-ils dessous ? Émettent-ils des sons particuliers ? Parfois, ces réponses sont si discrètes et subtiles qu’elles échappent à nos observations. Ainsi, des odeurs ou des goûts pourraient tout à fait être perçus sans pour autant que l’animal ne manifeste un comportement ostensible et mesurable…

C’est pourquoi, depuis quelques années, nous rêvions d’un dispositif permettant d’explorer aussi leurs réponses physiologiques et notamment leur activité cardiaque, pour compléter nos mesures. Mais comment capter le signal électrique émis par le cœur d’une baleine, capable de plonger jusqu’à 500 mètres sous la surface ?

Une rencontre et le projet prend vie

La solution va prendre forme grâce à une collaboration avec Angelo Torrente (coauteur de l’article), chercheur CNRS, spécialiste de l’activité cardiaque à l’Institut de génomique fonctionnelle (IGF) de Montpellier. Depuis des années, il étudie le fonctionnement du cœur chez différents animaux de laboratoire, du poisson-zèbre à la souris.

C’est au cours d’une conférence scientifique, en avril 2021, qu’il découvre nos travaux et notre souhait d’ajouter des indices cardiaques à nos données. Les évènements s’enchaînent alors : il nous écrit, son mail disparaît, englouti dans les spams, mais il est tenace, il nous relance et finalement on se rencontre ! Débordants d’enthousiasme et d’idées, on décide de réunir nos compétences pour atteindre un objectif commun : enregistrer les battements du cœur des cétacés.

Plus facile à imaginer qu’à faire ! Au total, il faudra près de quatre ans de méticuleuses mises au point méthodologiques pour parvenir à nos fins… Nous avons mené les premiers essais sur des dauphins, des orques et des bélougas hébergés dans différents parcs zoologiques, entraînés à rester immobiles lors de protocoles médicaux.

On essaie, on échoue, on tâtonne… Chaque nouvelle tentative nous pousse à plus d’inventivité, et Angelo développe patiemment de nouvelles compétences originales : sculpteur de silicone et soudeur d’électrodes. Après deux premières années d’efforts, un dispositif d’enregistrement d’électrocardiogramme (ECG) non invasif est enfin fonctionnel et fiable. Il permet d’enregistrer avec une précision quasi médicale l’activité cardiaque des cétacés en conditions contrôlées en parcs zoologiques, et de vérifier que cette activité varie selon le contexte. Par exemple, elle ralentit pendant les périodes d’apnée ou quand ils reçoivent une récompense alimentaire.

C’est une avancée importante, mais reste à franchir le pas décisif : adapter ce système aux contraintes bien plus importantes et imprévisibles du travail en mer, sur des grands cétacés sauvages évoluant dans leur milieu naturel. Car mesurer les changements de fréquence cardiaque pourrait permettre de mieux comprendre comment ces espèces emblématiques, pour la plupart menacées, perçoivent leur environnement de plus en plus perturbé par les activités humaines.

Le difficile passage au milieu naturel

Nous décidons alors d’intégrer notre capteur cardiaque dans une balise multicapteurs déjà utilisée pour étudier les grands cétacés, et capable d’enregistrer simultanément les mouvements en 3D, la profondeur, les sons et la vidéo. Plusieurs missions sont alors programmées, avec différents partenaires scientifiques compétents et enthousiastes, à Madagascar et à Maui pour étudier les baleines à bosse en période de reproduction. Lors de ces missions, nous rencontrons de nouveaux écueils : conditions météo défavorables, animaux peu visibles et fuyants, problèmes techniques inattendus.

À cela s’ajoute la difficulté de retrouver nos précieuses balises ECG après leur détachement, avec le risque de les perdre avant même de pouvoir accéder aux données enregistrées… Cette mésaventure se produira d’ailleurs à deux reprises à cause de la pression extrême exercée à grande profondeur. Pendant près d’un an, les enregistrements que nous obtenons ne révèlent aucun signal d’ECG exploitable. Notre moral est parfois mis à rude épreuve… mais on persiste !

C’est ainsi qu'en août 2025, nous embarquons à bord du Blue Panda, le navire du Fonds mondial pour la nature (WWF), pour une mission au large des côtes du Var consacrée aux rorquals communs de Méditerranée. Un matin, depuis le zodiac et à l’aide d’une perche de 6 mètres, nous parvenons à ventouser notre balise de dernière génération sur le dos d’une femelle d’environ 16 mètres. Grâce au signal qu’il émet en surface, nous localisons puis récupérons notre précieux dispositif, flottant après son détachement, le jour même peu avant la tombée de la nuit.

Le téléchargement interminable des données, suivi par Angelo jusque tard dans la nuit, s’achève enfin et révèle… un signal ECG d’une durée de cinq heures, parfaitement exploitable ! Il est 4 heures du matin, mais Angelo n’hésite pas à tous nous réveiller pour partager la joie de découvrir ces images inédites reflétant les palpitations du cœur de la baleine.

Dans les semaines qui suivent, en explorant chaque seconde de cet ECG, nous décrivons toutes les variations du rythme cardiaque de cette baleine. Nous les croisons ensuite avec les données de la balise multicapteurs pour relier ces changements aux différentes phases de plongée. Nos analyses révèlent une bradycardie extrême dès la descente, le cœur passant de 25 à moins de 5 battements par minute entre la surface et 40 mètres de profondeur. À l’inverse, une tachycardie (augmentation du rythme, jusqu’à 25 battements par minute) s’observe lors des efforts locomoteurs, mais aussi lors d’interactions avec d’autres baleines ou d’exposition à des sources de bruit, y compris notre propre zodiac.

Nous réalisons alors que mesurer l’activité cardiaque des grands cétacés pourrait permettre d’aller bien au-delà de la seule description des mécanismes d’adaptation à la plongée. Cette méthode offre un moyen de quantifier plus directement la façon dont ces animaux réagissent à leur environnement, notamment au stress généré par le trafic maritime et le bruit sous-marin. Elle vient ainsi compléter les observations comportementales, parfois difficiles à interpréter, en donnant un accès direct à la physiologie de l’animal et à ses dépenses énergétiques. À terme, suivre le fonctionnement du cœur de ces grands apnéistes peut devenir un outil précieux pour identifier plus objectivement les situations de stress. Nous espérons que cela pourra contribuer à orienter les mesures de protection des cétacés, à l’heure où l’océan se transforme de plus en plus en une dangereuse et assourdissante autoroute.

Ces avancées scientifiques n’auraient pas été possibles sans les précieuses collaborations scientifiques et les appuis logistiques de Denis Ody du WWF, Lars Bedjer du Marine Mammal Research Program de l’Université de Hawaiʻi, Simon Benhamou et Marie-Pierre Dubois du CEFE-CNRS, Isabelle Charrier et Olivier Adam de l’Institut des neurosciences Paris-Saclay, Yvan Duhamel du Centre Pro3D de l’Université de Montpellier. Nous remercions également toutes les équipes des parcs et des fondations Oceanogràfic (Valence, Espagne) et Loro Parque (Tenerife, Espagne) et de l’association CETAMADA pour leur accueil et leur support technique.

Aurélie Célérier a reçu des financements de l'ANR (ANR-21-CE02-0020) et Programme de Soutien à la recherche de l'Université de Montpellier

Angelo Torrente a reçu des financements de University of Montpellier "Soutien à la Recherche, programme d’excellence I-site" pour bourse PostDoctoral, le CNRS appel à projet Biologie Marine et MITI et Anses pour le projets TOXMIX et OptoFish

Bertrand Bouchard ne travaille pas, ne conseille pas, ne possède pas de parts, ne reçoit pas de fonds d'une organisation qui pourrait tirer profit de cet article, et n'a déclaré aucune autre affiliation que son organisme de recherche.

10.06.2026 à 11:19

Profiteur, partageur : comment se mettent en place les rôles sociaux des individus dans un groupe ?

Philippe Faure, Directeur de recherche, Centre national de la recherche scientifique (CNRS); ESPCI Paris

Bruno Delord, Modélisation des réseaux de neurones et du comportement, Sorbonne Université

Clément Solié, Docteur en neurosciences, ESPCI Paris ; Université Paris Cité

Texte intégral (2624 mots)

Dans un groupe, les rôles de leader, de travailleur ou encore de profiteur, semblent parfois se répartir naturellement, comme si ces qualités étaient innées. De la même façon, l’idée de « leader naturel » suggère que certaines compétences seraient héritées, ce qui déterminerait notre place dans la société. Aujourd’hui, les neurosciences montrent que la distribution des rôles n’est ni purement innée ni purement situationnelle : le hasard des premières interactions fait diverger les stratégies individuelles et, une fois adoptés, ces rôles s’inscrivent dans le cerveau et persistent.

Un profiteur ne l’est pas par nature – il faut notamment qu’un profiteur ait quelqu’un de qui profiter. Comme tout le monde ne peut être profiteur en même temps, le rôle est contraint par le groupe et n’existe que par sa relation à l’autre. Mais si les rôles de chaque individu au sein d’un groupe ne sont ni prédestinés, ni purement liés à des situations ponctuelles, alors comment se distribuent-ils ? Autrement dit, qui devient quoi et pourquoi ? Quand et comment ces rôles sont-ils stabilisés ?

Ces questions, traditionnellement traitées par les sciences sociales et l’éthologie, sont aujourd’hui abordées par les neurosciences. Celles-ci apportent un éclairage nouveau sur l’émergence de ces rôles sociaux en regardant comment ceux-ci s’expriment dans le système nerveux.

Ainsi, nos travaux, publiés en avril dans Nature, mettent en évidence qu’un rôle social – profiteur, travailleur, collaborateur – ne préexiste pas à l’individu et ne se réduit pas non plus à une situation. Nous montrons que ces rôles émergent d’un faisceau d’interactions où le hasard joue un rôle initial décisif ; et que ce n’est qu’après qu’il s’inscrit dans la structure et l’activité du cerveau, ce qui lui confère une stabilité remarquable.

En d’autres termes, l’émergence des rôles sociaux a une nature double : elle est contingente à l’origine, puis persistante.

La dynamique d’émergence des rôles remet en question deux idées reçues : la rigidité des structures sociales, dont les systèmes de castes chez les insectes sont souvent cités comme exemples emblématiques, et le déterminisme individuel, incarné par les théories qui font de la sélection de compétences génétiquement déterminées le moteur inévitable de l’émergence des rôles sociaux.

Coopération et compétition chez les souris

Pour aborder ces questions, il nous a fallu combiner des approches comportementales permettant d’observer et de quantifier les comportements de souris en continu pendant plusieurs jours et des approches théoriques pour essayer d’expliquer les mécanismes sous-jacents et enfin des enregistrements neurophysiologiques mesurant l’activité cérébrale.

Pour analyser les comportements des souris, nous avons utilisé une large arène carrée possédant plusieurs compartiments avec chacun leur spécificité : consommation d’eau, de nourriture ou nid de repos. Les souris sont génétiquement identiques, du même âge, élevées dans des conditions standardisées et aucune n’a d’expérience préalable de la tâche. Pour se nourrir, une souris devait collecter une centaine de granulés de nourriture par jour, libérés un par un en appuyant sur un levier situé à quelques secondes de déplacement. Toutes les souris, que ce soit seules ou en groupe, apprennent la tâche en quelques heures. Un système de suivi vidéo en continu et d’identification automatique permet d’enregistrer chacun des déplacements pendant des semaines sans nécessiter la présence d’un observateur, préservant ainsi le cycle naturel d’activité nocturne des souris.

Chez les animaux placés seuls dans la cage, deux stratégies émergent. Certains appuient et collectent la nourriture dans la foulée, d’autres laissent les granulés s’accumuler avant de les consommer plus tard. Les femelles accumulent un peu plus que les mâles, cependant cette différence est modeste, rien qui n’annonce réellement les rôles sociaux que nous avons observés en groupe.

Lorsque les animaux sont plusieurs dans la cage, avec un même levier et un distributeur, ils se trouvent dans la situation de devoir ajuster leur comportement les uns par rapport aux autres. Une division du travail peut alors apparaître. C’est ce qu’on observe avec trois souris, situation dans laquelle des changements de comportement radicaux s’opèrent et où les rôles sociaux apparaissent.

Tous les animaux se nourrissent à leur faim, mais certains – les profiteurs – ne pressent que très peu le levier relativement à leur consommation, d’autres appuient beaucoup plus qu’ils ne consomment (les travailleurs) et enfin certains accumulent (les accumulateurs). Ces trois profils ne sont pas distribués au hasard dans les cages : les travailleurs cohabitent avec les profiteurs, formant une organisation sociale différenciée régie par la compétition, tandis que les accumulateurs vivent entre eux au sein d’une organisation non compétitive. Cette différence tient au couplage entre appui et consommation : dans la condition compétitive, celui qui appuie veut manger immédiatement, ce qui crée la rivalité et la possibilité qu’un congénère présent à proximité du distributeur lui prenne le granulé. Dans la condition non compétitive, les deux sont découplés – chacun appuie quand il veut, mange quand il veut, sans course à la nourriture, encore faut-il que l’ensemble du groupe adopte cette stratégie.

De manière surprenante, cette double organisation, compétitive ou non, est associée au sexe des animaux : 75 % des triades femelles sont uniformes et accumulent, alors que 76 % des triades mâles montrent des structures compétitives avec à la fois des profiteurs et des travailleurs. On est loin des petites différences entre mâles et femelles que l’on voyait lorsque les animaux étaient placés seuls dans la tâche.

Quand le cerveau libère de la dopamine

De plus, les enregistrements de l’activité des neurones dopaminergiques de l’aire tegmentale ventrale révèlent que chaque rôle est associé à une signature neurale distincte. Pour comprendre cela, il faut rappeler que les neurones dopaminergiques signalent les récompenses par une augmentation transitoire de leur activité – ce signal permet à un individu de savoir si un événement vaut la peine d’être appris ou recherché.

Ainsi, chez les travailleurs, une augmentation de l’activité dopaminergique accompagne leur propre appui sur le levier une fois le rôle installé. Chez les profiteurs en revanche, ce même signal survient lorsqu’un congénère appuie sur le levier. Le cerveau du profiteur a donc appris que le travail d’autrui, et non le sien, prédit l’obtention de nourriture. Ce premier signal montre que les rôles sont ancrés par un mécanisme de renforcement expliquant ainsi que, une fois établis, les rôles ne s’échangent pas d’un jour à l’autre.

Par ailleurs, l’activité dopaminergique au repos est plus élevée chez les mâles que chez les femelles à l’issue de l’expérience, une différence absente avant la vie en groupe. Ceci reflète l’empreinte neuronale laissée par la tâche et la différenciation du fonctionnement cérébral.

Un modèle pour différencier les stratégies menant aux rôles sociaux

Un modèle computationnel d’apprentissage par renforcement révèle un mécanisme sous-jacent.

Le fonctionnement de ce modèle dépend d’un « paramètre d’exploitation » β, mesurant le degré d’exploitation d’une action connue comme gagnante – ici, presser le levier pour manger immédiatement – par opposition à la poursuite d’une exploration des autres possibilités. Un β faible indique un animal peu pressé, qui continue à tester d’autres options ; un β élevé reflète au contraire un engagement marqué dans la séquence levier-nourriture.

Le modèle montre, qu’en fonction de β, différentes stratégies de groupe émergent. Si β est faible, les animaux ne se spécialisent pas et ont tous la même stratégie d’accumulation – ce qu’on observe chez les femelles. Au contraire, si β est élevé, les individus se spécialisent spontanément, au travers de ce que l’on appelle une brisure de symétrie : les individus n’ont d’autre choix que de se spécialiser et d’être soit travailleur, soit profiteur. C’est ce qu’on observe chez les mâles.

Cette spécialisation se produit même si les individus sont parfaitement identiques et partagent le même β : ce sont les contingences des premières interactions qui décident qui deviendra travailleur et qui deviendra profiteur. Imaginons deux mâles identiques au β élevé placés ensemble pour la première fois. Par hasard, l’un atteint le distributeur de nourriture quelques secondes avant l’autre. Cette légère avance suffit : son cerveau associe la séquence aller au distributeur à une récompense, renforçant sa tendance à reproduire ce comportement. L’autre, arrivé trop tard, trouve la nourriture déjà consommée et se tourne vers le levier pour en produire lui-même. En quelques cycles, l’un est devenu profiteur, l’autre travailleur. Non pas parce qu’ils étaient différents au départ, mais parce que le hasard d’un premier instant a enclenché deux boucles de renforcement divergentes. Chez les femelles, un β faible signifie qu’aucun individu ne s’engage assez fortement dans la séquence levier-nourriture pour qu’une rivalité s’installe. Toutes restent dans le découplage temporel entre appui et consommation, et le groupe converge vers l’uniformité.

Ce résultat invite à reconsidérer l’idée que les rôles sociaux reflètent des qualités individuelles préexistantes. C’est le groupe qui fabrique les différences de rôles, pas l’inverse. Enfin, ce modèle pose la question du support biologique du paramètre β.

Faire basculer les rôles : du contexte social à la dopamine

Nous avons testé cette idée plus précisément au travers d’expériences supplémentaires.

Une première série d’expériences nous a permis de montrer que le contexte social est important. Si deux femelles sont installées avec un mâle, le comportement du groupe est compétitif. Les mâles sont préférentiellement des profiteurs et les femelles se partagent entre profiteurs et travailleurs. Le profil d’accumulateurs que les femelles adoptent spontanément lorsqu’elles sont entre elles n’est donc pas fixé par avance. Les femelles peuvent adopter des comportements coopératifs ou compétitifs, selon le contexte.

La dopamine est un des paramètres qui contrôle ce seuil entre groupes différenciés compétitifs et groupes homogènes. Lorsqu’on manipule l’activité des neurones dopaminergiques par optogénétique, avant de placer les souris dans la tâche, les structures sociales qui émergent s’en trouvent modifiées. Inhiber l’activité dopaminergique chez des triades femelles suffit à faire apparaître une compétition et une différenciation comparables à celles observées chez les mâles ; à l’inverse, l’augmenter chez les mâles efface leur différenciation et fait converger le groupe vers un profil uniforme.

Ce double résultat révèle une asymétrie instructive : ce que l’on mesure naturellement après la tâche – un tonus dopaminergique plus élevé chez les mâles – reflète l’empreinte de la spécialisation acquise ; ce que l’on fait artificiellement avant la tâche modifie la capacité du système à se différencier, et ce dans le sens inverse de ce qu’on pourrait naïvement attendre. Ce qui compte n’est pas tant le niveau global de dopamine, que la capacité du système dopaminergique à signaler des événements précis. Cette capacité est altérée précisément par la modulation du niveau global de dopamine. L’activité dopaminergique agit ainsi sur le β, réglant non seulement le comportement individuel, mais aussi l’aptitude du groupe à se diversifier.

En somme, le rôle au sein d’un groupe n’est ni une propriété de l’individu ni un effet pur de situation. C’est un état dynamique, entretenu par une boucle entre l’expérience sociale et l’activité du cerveau. Les rôles sont distribués au travers d’une émergence collective, et non pas a priori. Cette double propriété, flexible à l’origine, durable à l’arrivée, fait écho à ce que l’on observe sans doute, au-delà des souris, dans de nombreux systèmes sociaux.

Si l’on veut comprendre pourquoi certaines positions sociales perdurent, il faudra peut-être chercher non pas du côté des individus seuls, mais plutôt des boucles de relations causales qu’entretiennent l’activité des cerveaux individuels et les interactions collectives.

Les projets VarSeek : Bases neurales de la variabilité dans les stratégies de recherche de récompense et conséquences pour la susceptibilité à la nicotine et Social-VIP : Organisation sociale et variabilité individuelle dans l’adaptation neuronale et la vulnérabilité psychiatrique sont soutenus par l’Agence nationale de la recherche (ANR), qui finance en France la recherche sur projets. L’ANR a pour mission de soutenir et de promouvoir le développement de recherches fondamentales et finalisées dans toutes les disciplines, et de renforcer le dialogue entre science et société. Pour en savoir plus, consultez le site de l’ANR.

Philippe Faure ne travaille pas, ne conseille pas, ne possède pas de parts, ne reçoit pas de fonds d’une organisation qui pourrait tirer profit de cet article, et n’a déclaré aucune autre affiliation que son poste au CNRS. Son équipe de recherche a reçu des financements de la Fondation pour la Recherche Médicale (FRM), de l’Agence Nationale de la Recherche (ANR-25-CE37-6088-01 Social-VIP, ANR-23-CE37-0017-01 VARSEEK), de l’IReSP et de l’INCa.

Bruno Delord ne travaille pas, ne conseille pas, ne possède pas de parts, ne reçoit pas de fonds d’une organisation qui pourrait tirer profit de cet article, et n’a déclaré aucune autre affiliation que son poste à Sorbonne Université. Son équipe de recherche a reçu des financements de l’Agence Nationale de la Recherche (ANR): ANR VarSeek

Clément Solié a reçu des financements de la Fondation pour la Recherche Médicale (FRM) et de la Fondation des Treilles.

10.06.2026 à 09:49

Montée des eaux, météo extrèmes : comment de nouveaux systèmes d’IA peuvent aider les villes à mieux se préparer

Andrea Ficchì, Postdoctoral Research Fellow, Hydrologist and Data Scientist, AXA Research Fund; Polytechnic University of Milan

Emiliano Longo, PhD, Polytechnic University of Milan

Texte intégral (1886 mots)

Notre nouveau modèle d’intelligence artificielle permet de prévoir les ondes de tempêtes extrêmes – ces rehaussements importants du niveau de la mer sur le littoral causés par les vents d’une grande dépression – avec une grande précision, y compris dans les conditions climatiques futures. Ce modèle d’IA fonctionnant rapidement, il peut aider les chercheurs et les professionnels à mieux évaluer les risques d’inondation côtière, et à mieux planifier les mesures d’adaptation.

Le niveau de la mer monte, et avec lui, les risques liés aux événements côtiers extrêmes tels que les ondes de tempête – des élévations temporaires du niveau de la mer causées principalement par des tempêtes, qui comptent parmi les principaux facteurs à l’origine des inondations côtières. Alors que plus de 10 % de la population mondiale vit dans des régions côtières de faible altitude, la combinaison d’une élévation progressive du niveau moyen de la mer et d’événements extrêmes de plus en plus intenses représente une menace croissante.

À lire aussi : Les « médicanes », ces cyclones méditerranéens que le changement climatique va aggraver

Pour les urbanistes et les décideurs politiques chargés des zones côtières, l’enjeu principal ne réside pas seulement dans l’élévation prévue du niveau moyen de la mer, mais aussi dans l’évolution des événements extrêmes, que ce soit en matière de probabilité ou de gravité. En effet, la conception des infrastructures, l’urbanisme et la préparation aux catastrophes reposent sur des scénarios, établis scientifiquement, de tels événements extrêmes.

Cependant, la projection d’événements extrêmes liés au niveau de la mer reste un défi scientifique majeur, car ceux-ci sont le résultat d’interactions complexes et non linéaires entre les marées, les forçages atmosphériques, la dynamique océanique et les caractéristiques côtières locales.

Cela signifie que les incertitudes dans les projections de ces événements extrêmes restent en grande partie non quantifiées. Par exemple, de petites différences dans les hypothèses des modèles peuvent entraîner de grandes différences dans les résultats prévus, en particulier pour les événements extrêmes. Ces incertitudes ont des implications importantes pour les planificateurs, la protection civile et, en fin de compte, la protection des vies humaines et des biens.

À l’heure actuelle, l’efficacité des modèles d’IA ouvre de nouvelles possibilités. En effet, comme ceux-ci peuvent générer des prévisions beaucoup plus rapidement que les modèles basés sur les lois physiques, ils permettent d’explorer de vastes ensembles de scénarios futurs, ce qui serait d’un coût prohibitif si l’on utilisait uniquement des modèles traditionnels (basés sur la physique). Considérer de nombreux scénarios est particulièrement important pour évaluer les risques, car il s’agit de comprendre la probabilité d’événements rares mais catastrophiques.

Une approche combinant IA et physique pour un risque en mutation

Les modèles traditionnels fondés sur la physique, qui utilisent les lois physiques pour représenter le mouvement des eaux côtières, peuvent simuler ces processus en détail, mais ils sont coûteux en matière de calcul, ce qui rend difficile l’exploration d’un large éventail de scénarios futurs et d’incertitudes.

Parallèlement, les systèmes d’intelligence artificielle sont de plus en plus utilisés en sciences du climat, car ils offrent de nouvelles possibilités pour surmonter ces défis.

Cependant, leur fiabilité reste incertaine dans ce contexte, notamment en raison de deux défis majeurs : la représentation limitée des événements extrêmes rares mais à fort impact dans les données d’apprentissage, et la nécessité de généraliser les résultats – de manière robuste – à des conditions climatiques futures qui pourraient différer considérablement de celles observées historiquement.

À lire aussi : Pouvait-on prédire les inondations espagnoles de 2024 ? Le problème de la dérive des données illustrée par la climatologie

L’IA et la modélisation physique sont des outils complémentaires : les modèles physiques restent essentiels pour représenter les processus sous-jacents et pour générer les données de haute qualité nécessaires à l’entraînement et à la validation des modèles d’IA, et, en fin de compte, pour instaurer la confiance dans leur homologue IA.

En combinant le réalisme physique des modèles traditionnels avec l’efficacité et la flexibilité de l’IA, les scientifiques développent une nouvelle génération d’outils pour l’évaluation des risques côtiers.

Ces outils seront essentiels pour éclairer les stratégies d’adaptation, aidant les sociétés à mieux se préparer à un avenir où les événements extrêmes liés au niveau de la mer pourraient devenir plus fréquents et plus graves.

Nos résultats suggèrent que l’IA peut être utilisée de manière fiable pour prévoir des événements extrêmes liés au niveau de la mer, rares mais à fort impact. De plus, les modèles d’IA, en permettant la génération rapide de scénarios et des tests de sensibilité, fournissent un nouvel outil pour mieux caractériser ces incertitudes.

Un nouvel « émulateur » d’IA pour la prévision des ondes de tempêtes extrêmes

Dans notre récente étude publiée dans Earth’s Future, nous avons cherché à déterminer si des modèles d’IA peuvent prédire avec précision des événements extrêmes liés au niveau de la mer, lorsqu’ils sont entraînés à émuler les résultats de simulations et de projections fondées sur la physique. En d’autres termes, nos modèles d’IA visent à apprendre à reproduire les résultats de ces modèles plus complexes, mais beaucoup plus rapidement.

Nos résultats montrent que les émulateurs d’IA parviennent à appréhender la dynamique complexe sous-jacente aux ondes de tempête et à reproduire les événements extrêmes avec une grande précision, y compris dans des scénarios futurs, par rapport aux projections disponibles jusqu’au milieu du XXIᵉ siècle.

Pour le démontrer, nous avons développé un cadre permettant d’améliorer la capacité des modèles d’IA à représenter les ondes de tempêtes extrêmes et de vérifier si leurs prévisions restent fiables dans des scénarios futurs.

Nous nous sommes concentrés sur la zone côtière de New York comme étude de cas, car elle est très exposée aux inondations côtières, avec une population dense, des infrastructures critiques et des actifs économiques majeurs – et parce qu’elle a connu des ondes de tempêtes dévastatrices dans l’histoire récente, comme lors de l’ouragan Sandy en 2012, qui a causé de nombreux décès et plus de 60 milliards de dollars (51,9 milliards d’euros) de dommages économiques.

Notre émulateur d’IA s’appuie sur des simulations fondées sur la physique (qui sont issues du Global Tide and Surge Model (GTSM), librement accessibles) non seulement pour l’entraînement, mais aussi pour évaluer sa fiabilité dans différentes conditions climatiques, y compris des scénarios futurs.

Limites actuelles et prochaines étapes

La prochaine étape consiste à tester plus en profondeur la robustesse de ces outils d’IA sur un éventail plus large de scénarios climatiques et à les intégrer dans des cadres opérationnels d’évaluation des risques ainsi que dans des services mondiaux de données climatiques fournissant des informations hydroclimatiques et côtières aux décideurs, tels que l’Aqueduct Flood Risk Analyzer et le Copernicus Climate Data Store.

Plus largement, les modèles d’IA ont le potentiel de répondre à plusieurs besoins critiques en matière d’analyse des risques côtiers, mais d’importantes lacunes subsistent.

Il s’agit notamment d’améliorer et de quantifier rigoureusement leur transférabilité à travers un large éventail de scénarios futurs, de mieux représenter les incertitudes associées aux paramètres physiques intégrés dans les données d’apprentissage, et d’évaluer dans quelle mesure ces modèles se généralisent à différentes localisations géographiques.

Il sera essentiel de clarifier les limites de leurs capacités d’extrapolation pour renforcer la confiance dans leur utilisation à des fins de prise de décision, en particulier dans des conditions inédites, dues au changement climatique et à la non-stationnarité (c’est-à-dire les changements de régimes climatiques et des phénomènes extrêmes plus intenses que ceux observés auparavant), et qui se situent donc en dehors de la fourchette couverte par les observations passées ou les simulations fondées sur la physique que nous avons utilisées pour entraîner les modèles d’IA.

Le mécénat scientifique d’AXA fait désormais partie du Fonds Axa pour le progrès humain, qui regroupe les engagements philanthropiques du Groupe et des mutuelles d’assurance Axa dans les domaines de la science, de la nature, de la solidarité et de la culture. Avant 2025, ce mécénat scientifique global était assuré par le Fonds Axa pour la recherche, qui a soutenu plus de 750 projets à travers le monde depuis sa création en 2007. Pour en savoir plus, rendez-vous sur Fonds Axa pour le progrès humain.

Andrea Ficchì a reçu une bourse de recherche postdoctorale du Fonds AXA pour la Recherche (aujourd'hui Fonds Axa pour le progrès humain) dans le cadre de l'appel à candidatures lancé conjointement par le Fonds AXA pour la Recherche et la Commission Océanographique Intergouvernementale de l'UNESCO à l'occasion de la Décennie de l'Océan.

Emiliano Longo est membre de la CMCC Foundation (Euro-Mediterranean Center on Climate Change). Il a reçu des financements de Politecnico di Milano.

- GÉNÉRALISTES

- Ballast

- Fakir

- Interstices

- Issues

- Korii

- Lava

- La revue des médias

- Time France

- Mouais

- Multitudes

- Positivr

- Regards

- Slate

- Smolny

- Socialter

- UPMagazine

- Le Zéphyr

- Idées ‧ Politique ‧ A à F

- Accattone

- À Contretemps

- Alter-éditions

- Contre-Attaque

- Contretemps

- CQFD

- Comptoir (Le)

- Déferlante (La)

- Esprit

- Frustration

- Idées ‧ Politique ‧ i à z

- L'Intimiste

- Jef Klak

- Lignes de Crêtes

- NonFiction

- Nouveaux Cahiers du Socialisme

- Période

- ARTS

- L'Autre Quotidien

- Villa Albertine

- THINK-TANKS

- Fondation Copernic

- Institut La Boétie

- Institut Rousseau

- TECH

- April - Libre à lire

- Dans les algorithmes

- Framablog

- Goodtech.info

- Quadrature du Net

- Revue Eur. Médias et Numérique

- INTERNATIONAL

- Alencontre

- Alterinfos

- Gauche.Media

- CETRI

- ESSF

- Inprecor

- Guitinews

- MULTILINGUES

- Kedistan

- Quatrième Internationale

- Viewpoint Magazine

- +972 mag

- PODCASTS

- Arrêt sur Images

- Le Diplo

- LSD

- Thinkerview