01.04.2026 à 15:51

Artemis 2 — L’humanité ose enfin retourner vers la Lune

Romain Leclaire

Cette nuit, à 00h24 heure française, une fusée va rugir, marquant peut-être l’un des moments les plus symboliques de l’histoire spatiale contemporaine. La NASA s’apprête à lancer Artemis 2, sa première mission habitée vers la Lune depuis Apollo 17 en 1972. Et oui, 54 ans se sont écoulés depuis que les derniers humains ont foulé le sol lunaire.

Il était une fois, en 1972, la fin d’une époque. Les derniers pas d’Eugene Cernan sur la Lune, le dernier « Houston, nous avons un problème » résolu et puis… plus rien. Enfin, presque. Pendant des dizaines d’années, notre astre est devenu un objet de nostalgie, un décor de films et de rêves inassouvis. Puis, en 2017, Donald Trump, troisième président américain à relancer l’idée d’un programme lunaire, a signé l’acte de naissance officiel d’Artemis. Neuf ans plus tard, le projet est toujours là, malgré les retards, les budgets explosés et les promesses politiques qui, comme souvent, s’étirent plus longtemps que prévu.

Mais ce soir, tout est différent. Pour la première fois depuis plus de 50 ans, quatre êtres humains vont quitter l’orbite terrestre basse. Quatre astronautes, dont la première femme, le premier homme de couleur et le premier non-Américain à s’aventurer aussi loin. Une diversité qui n’est pas un hasard, la NASA a compris que pour conquérir l’espace, il fallait aussi conquérir les imaginaires. Et quoi de plus symbolique que de voir Christina Koch et Victor Glover, aux côtés de Reid Wiseman et de l’astronaute canadien Jeremy Hansen, symboliser cette nouvelle dynamique ?

Le SLS: la fusée qui défie les lois de la physique (et du budget)

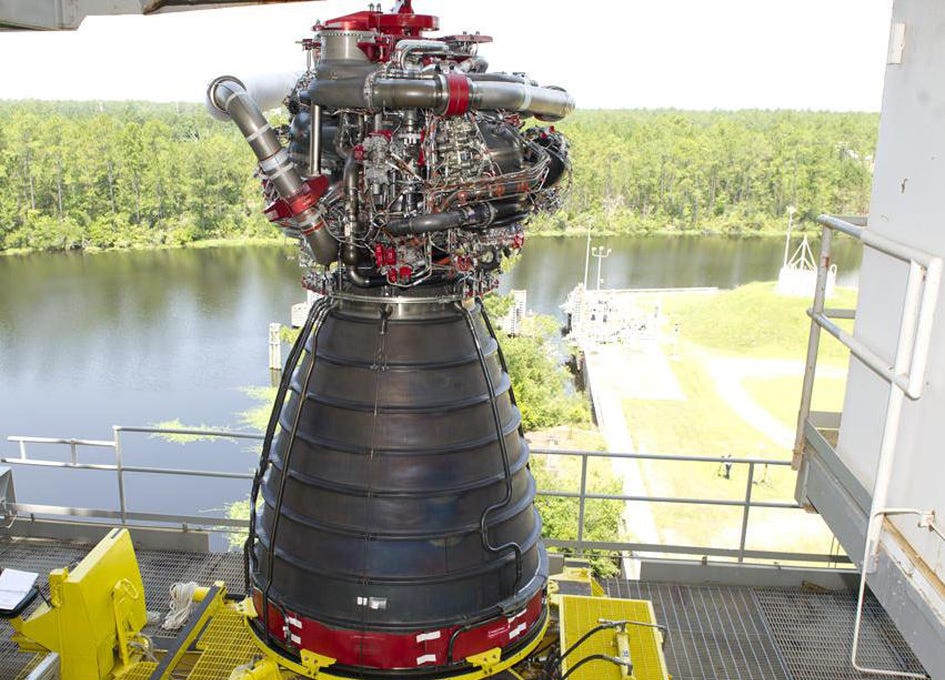

Pour envoyer ces quatre pionniers vers la Lune, l’agence américaine compte sur le Space Launch System (SLS), un monstre de technologie (ou plutôt, un monstre de complexité administrative et budgétaire). Avec ses presque 100 mètres de haut, il est le plus puissant lanceur jamais construit par la NASA. Il développe plus de 8 millions de livres de poussée au décollage, grâce à ses quatre moteurs RS-25 et ses deux boosters à poudre, chacun mesurant plus de 50 mètres.

Mais soyons réalistes, le SLS, c’est un peu le cocotier spatial. Développé à coups de milliards de dollars, avec des années de retard et des dépassements de budget records, il est souvent critiqué pour son coût exorbitant (plus de 23 milliards de dollars depuis 2011, selon certaines estimations). Pourtant, c’est avec lui que la NASA compte réaliser son rêve, envoyer des humains vers la Lune, puis vers Mars.

Et ce soir, il va propulser la capsule Orion, coiffée comme un casque de motard futuriste, vers une orbite terrestre avant de la lancer vers la Lune. Une mission de 10 jours, dont 6 jours en transit vers notre satellite, avant un retour en splashdown dans le Pacifique.

Pourquoi c’est important ?

Parce que cette mission va pousser les limites de ce que nous savons faire. Elle va tester la résistance du bouclier thermique (qui a montré des signes de dégradation lors d’Artemis 1), la fiabilité des systèmes de support vie et la faculté de l’équipage à gérer des imprévus. Et si tout se passe bien, elle ouvrira la voie à Artemis 3, puis à une présence humaine durable sur la Lune (et peut-être un jour, sur Mars).

Un voyage qui va tout changer (ou presque)

Une fois en orbite terrestre, l’équipage va tester manuellement les systèmes de la fusée et vérifier que tout fonctionne comme prévu. Puis, après une orbite et demie, le moteur de l’étage supérieur va propulser la capsule vers la Lune avec 25 heures de vol et un survol à 8 889 km (un record pour un équipage humain depuis Apollo 13).

Pendant le trajet, les astronautes vont expérimenter l’apesanteur, tester la communication avec la Terre (qui sera coupée pendant 30 minutes lorsque Orion passera derrière la Lune), et même parler à l’équipage de l’ISS en audio uniquement. Une première.

Puis, après un survol lunaire à environ 10 300 km d’altitude, Orion reviendra vers nous, où elle amerrira dans le Pacifique, au large de San Diego. Un splashdown spectaculaire, qui rappellera à tous que l’aventure spatiale reste un sport à haut risque.

Le saviez-vous ?

- Les astronautes auront des menus personnalisés, conçus pour éviter les carences nutritionnelles (et les disputes culinaires en apesanteur).

- Plus de 3 millions de noms ont été envoyés à bord d’Orion via une carte SD, comme un message dans une bouteille lancé vers l’infini.

Un lancement à ne pas manquer (et à suivre en direct)

Chez nous, il faudra veiller tard. Le décollage est prévu à 00h24, avec une fenêtre de lancement de deux heures. La NASA propose une couverture en direct sur NASA+ et sur YouTube, avec des commentaires en anglais et des interviews des astronautes.

Mais attention, malgré les années de préparation, rien n’est garanti. Les retards ont été nombreux: fuites d’hydrogène, problèmes de valves, tempêtes hivernales… Et même aujourd’hui, la météo reste un facteur clé. Les prévisions annoncent 80% de chances de conditions favorables, cependant les nuages bas et les vents forts pourraient encore tout faire basculer.

Restons optimistes, vous voulez bien ? Car Artemis 2, c’est l’histoire qui se répète, mais en mieux. Contrairement aux missions Apollo, qui étaient des exploits solitaires, Artemis est un programme international, avec des contributions de l’Europe (via le module de service d’Orion), du Japon et du Canada. Une coopération qui rappelle que l’espace, malgré les tensions géopolitiques, reste un terrain de paix.

Et puis, il y a cette question existentielle: pourquoi retourner sur la Lune ? Parce que c’est là que se jouent les prochaines étapes de l’humanité. Parce que la Lune est un laboratoire idéal pour tester les technologies qui nous emmèneront plus loin encore. Parce que, tout simplement, l’espace nous rappelle notre place dans l’univers, pas au centre, mais bien au milieu d’un spectacle cosmique dont nous ne sommes qu’une infime partie.

Alors, prêt à vivre ce moment historique ?

01.04.2026 à 11:54

Jack Dorsey mise tout sur l’IA — Et si Block abolissait la hiérarchie pour de bon ?

Romain Leclaire

L’histoire de Block (précédemment Square) est en train de s’écrire sous le signe d’une mutation radicale. En février 2026, l’entreprise a annoncé le licenciement de plus de 4 000 employés, soit près de 40% de ses effectifs. Une décision violente, justifiée par Jack Dorsey lui-même comme une réponse aux avancées de l’intelligence artificielle.

Pour le cofondateur et PDG, l’enjeu est évident: une « équipe réduite utilisant les outils que nous construisons peut accomplir davantage et mieux ». Et cette équipe, Block entend la réorganiser entièrement autour de l’IA, transformant l’entreprise en une sorte de « mini-AGI », une intelligence artificielle capable de modéliser et de coordonner une société entière, sans recourir aux strates traditionnelles de management.

Une vision radicale: l’entreprise comme intelligence, pas comme hiérarchie

Dans un billet publié hier, Jack Dorsey et Roelof Botha, partenaire chez Sequoia, ont détaillé cette ambition. Alors que la plupart des entreprises intègrent l’IA comme un simple « copilote » pour leurs employés, Block vise bien plus haut, devenir elle-même une « intelligence », une entité capable de maintenir un modèle mis à jour en temps réel de l’ensemble de ses activités. Le but est de remplacer les relais humains par un système qui coordonne le travail de façon autonome, sans avoir besoin de transmettre des informations à travers des couches de management.

Cette approche suppose une refonte complète de l’organigramme de l’entreprise. Dorsey et Botha y voient trois rôles principaux, conçus pour remplacer les fonctions traditionnelles:

- Les contributeurs individuels: des spécialistes qui reçoivent leur contexte directement du modèle et non d’un manager. Leur mission sera de prendre des décisions immédiates, sans attendre d’instructions, libérés des lourdeurs hiérarchiques.

- Les responsables directs: des employés en charge de problèmes transversaux, dotés du pouvoir de mobiliser les ressources nécessaires via le modèle. Leur rôle est de résoudre des défis concrets, sans filtre managérial.

- Les « player-coaches »: une catégorie qui remplace les managers classiques. Ces profils, à la fois acteurs et formateurs, sont responsables à la fois de la qualité du travail et du développement des talents. Plus de managers permanents, donc, mais des coachs qui guident et inspirent.

« Il n’y a pas besoin de couche permanente de management intermédiaire », écrivent les deux hommes. « Tout ce que l’ancienne hiérarchie faisait, le système le coordonne désormais. »

Les employés l’avaient pressenti

Cette restructuration n’est pas tombée du ciel. Dès l’annonce des licenciements, les discussions au sein de Block évoquaient déjà ces « player-coaches ». Dans des messages internes partagés avec le site Business Insider, d’anciens et d’actuels employés ont évoqué cette transformation en temps réel. L’un d’eux écrivait: « Il n’y a plus de managers, désormais ce sont des coachs. » Un autre répondait: « Est-ce qu’on parle toujours de ‘player-coaches’, comme on le disait il y a quelques semaines, ou est-ce qu’on en est juste aux coachs ? » Un troisième a cité un intervenant lors d’une réunion interne: « Block est une intelligence. »

Cette réaction spontanée en dit long sur la portée de la démarche. Block, en plus d’adopter l’IA comme un outil supplémentaire, en fait le socle de sa nouvelle identité. L’entreprise devient un réseau fluide où l’intelligence artificielle joue le rôle de chef d’orchestre.

Un pari risqué, mais nécessaire

Pourtant, cette transition s’annonce compliquée. Dorsey et Botha le reconnaissent: « Nous en sommes aux premiers stades de cette mutation » et « des parties de l’entreprise vont probablement se briser avant de fonctionner ». L’enjeu n’est pas seulement technique, mais culturel. Passer d’une organisation pyramidale à un modèle où l’IA prend les rênes suppose une remise en question totale des réflexes managériaux, une confiance absolue dans les capacités du système et une acceptation de l’incertitude.

Le risque ? Que cette vision se transforme en simple histoire de réduction des coûts, où l’IA ne servirait qu’à optimiser les marges en supprimant des emplois. Mais pour les deux dirigeants, cette technologie ne se limite pas à cela.

« L’IA ne se contente pas d’augmenter votre entreprise, elle révèle ce que celle-ci est réellement », assènent-ils.

En d’autres termes, Block ne cherche pas à masquer ses failles derrière des licenciements massifs. Elle utilise l’IA pour identifier ses forces et ses faiblesses, et pour les corriger en temps réel.

Vers une nouvelle ère managériale ?

Ce que Block entreprend dépasse le cadre d’une simple réorganisation d’entreprise. C’est une expérimentation, qui pourrait bien préfigurer l’avenir du travail à l’ère de l’IA. Si la transition aboutit, elle pourrait inspirer d’autres acteurs à repenser leur structure, à abandonner les échelons inutiles et à placer la technologie au cœur de leur fonctionnement.

Mais le chemin est semé d’embûches. L’intelligence artificielle, aussi puissante soit-elle, ne remplace pas du jour au lendemain la complexité des dynamiques humaines. Et si les « player-coaches » parviennent à incarner cette nouvelle forme de leadership, leur succès dépendra autant de leur faculté à guider que de leur aptitude à s’effacer devant l’IA.

Block veut réinventer les modèles existants. Et dans un monde où l’innovation technologique s’accélère, cette audace pourrait bien être la clé de sa survie.

31.03.2026 à 11:10

La PS5 Pro à 900 euros divise les joueurs

Romain Leclaire

La console la plus chère du marché vient de voir son prix bondir de 100€, passant de 799 à 899€. Une augmentation record, qui arrive à un moment où les joueurs se demandent déjà si le gaming n’est pas devenu un luxe réservé à une élite. La nouvelle a enflammé les forums, Reddit et les réseaux sociaux, où deux camps s’affrontent. Il y a ceux qui courent acheter leur PS5 Pro avant l’hausse et d’autres qui résistent à la pression du FOMO (Fear Of Missing Out).

Pour beaucoup, la logique est simple, pourquoi payer plus tard quand on peut économiser dès maintenant ? Les commentaires sur Reddit et X regorgent de messages du type « Si vous voulez une PS5 Pro, faites-le aujourd’hui ! » ou « J’ai craqué, et je ne regrette pas. » Un joueur résume l’état d’esprit général:

« Cette console est incroyable, mais est-ce que la plupart d’entre nous peuvent se permettre de payer 900 euros ? Pour ceux qui hésitent, achetez-la AUJOURD’HUI ! »

Les soldes du Black Friday 2025 ont aussi marqué les esprits. La PS5 Pro coutait alors 649€, soit 250€ de moins que le prix actuel. « Je suis tellement content d’avoir profité de cette promo. Au début, j’ai eu des regrets, mais plus maintenant », confie un internaute sur r/PS5Pro.

À l’inverse, certains appellent à la résistance. « Combattez le FOMO, ignorez la PS5 Pro », titre un post sur r/gaming, suivi de« Ne laissez pas la peur de rater quelque chose, dictée par une entreprise milliardaire, décider de l’usage de votre argent durement gagné. » L’argument économique est central: « Ce prix la rend non viable économiquement », estime un autre commentaire.

Les défenseurs de cette position soulignent aussi que l’histoire des consoles a souvent vu les prix baisser au fil des générations. « Je me souviens quand les consoles devenaient moins chères avec le temps… », rappellent certains joueurs, nostalgiques d’une époque où le gaming était plus accessible.

Un contexte économique tendu

La hausse des prix est due à ceux des composants comme la RAM ou les puces qui ont explosé, notamment à cause de la demande en IA et des tensions géopolitiques. Sony n’est pas le seul à augmenter ses tarifs. Nintendo a fait de même avec la Switch et Microsoft a relevé ceux des Xbox, des manettes et des casques. Selon les analystes du secteur, une part croissante du marché se tourne vers des consommateurs plus aisés. Le gaming devient-il un hobby de riches ?

https://medium.com/media/e527cc606b010432f27f09b9119ba1ab/hrefGTA 6 — L’argument imparable ?

L’imminence de Grand Theft Auto VI (novembre 2026) joue un rôle clé dans les décisions d’achat. Contrairement au PC, la PS5 Pro profitera d’une optimisation exclusive pour le jeu, avec des graphismes et une fluidité supérieurs. « J’ai vu assez de jeux tirer parti de la PS5 Pro pour justifier l’achat, surtout pour GTA 6 », explique un joueur ayant déjà fait l’acquisition de la console en janvier. D’autres avouent avoir cédé à la panique: « Je comptais attendre le bundle GTA 6, mais une pensée m’a traversé, les prix pourraient encore monter. Alors je me suis dit, tant pis, je l’achète maintenant. »

L’argument GTA 6 est probablement le plus fort commercialement. Avec un grand titre attendu et une optimisation annoncée, Sony dispose d’un levier émotionnel puissant, la promesse d’une meilleure expérience au moment d’un événement vidéoludique marquant. En pratique, cela permet de présenter la console non comme une dépense abstraite, mais comme l’accès au “meilleur” lancement possible pour l’un des jeux les plus attendus du moment.

C’est aussi là que la stratégie de Sony est habile. La hausse de prix peut être vécue comme douloureuse aujourd’hui, mais elle est en partie amortie par l’anticipation d’un futur blockbuster. Autrement dit, la PS5 Pro est vendue comme un ticket premium pour le prochain grand moment du marché.

La PS5 Pro vaut-elle vraiment 900€ ?

Sony mise sur des arguments techniques pour justifier le prix. La technologie PSSR (PlayStation Spectral Super Resolution), basée sur l’IA, améliore la résolution sans sacrifier les performances. Des jeux comme Resident Evil Requiem ou Cyberpunk 2077 en bénéficient clairement. Pourtant, le prix reste un frein. « 900€, c’est le prix d’un PC », rappellent certains. Et si Sony poussait trop loin la tarification, ne risque-t-il pas de perdre une partie de sa base de joueurs ?

Et après ? Vers des consoles à 1 000€ ?

La question hante les esprits: et si la PS6 coûtait 1 000€ ? Avec l’IA qui stimule la demande en puces, les coûts de production ne peuvent que continuer à augmenter. Les joueurs doivent-ils s’attendre à une nouvelle ère de consoles toujours plus chères ?

La question n’a rien d’absurde. Si la trajectoire actuelle se confirme, une PS6 vendue à ce tarif symbolique relèverait d’une hypothèse crédible pour plusieurs observateurs du secteur. La pression exercée par la demande en puces mémoire, dopée par l’essor de l’IA, pourrait continuer à renchérir les coûts de fabrication des consoles dans les prochaines années.

Ce scénario change profondément la perception du jeu vidéo sur console. Longtemps pensé comme une porte d’entrée relativement abordable vers le gaming, le hardware de salon se rapproche peu à peu d’un produit premium, où chaque génération coûte davantage que la précédente. Si cette tendance se poursuit, la vraie question sera “à quel public s’adresse encore une console neuve au lancement ?”

Les analystes évoquent d’ailleurs des hausses possibles de 10% à 15% sur les consoles à moyen terme si les tensions sur les composants persistent, ce qui renforcerait encore cette dynamique haussière. Sans rupture industrielle ou arbitrage stratégique de Sony, Microsoft ou Nintendo, le seuil des 1 000€ pourrait devenir moins une anomalie qu’un nouveau repère psychologique.

Faut-il sauter le pas ?

Sony semble parier sur une clientèle plus solvable, au risque de céder l’idée que le gaming haut de gamme remplace progressivement le gaming accessible. C’est une opportunité financière à court terme, mais une stratégie plus fragile sur le long terme si les joueurs associent de plus en plus la marque à une politique de prix agressive.

La PS5 Pro à 900€ cristallise les tensions du gaming moderne. Pour les passionnés qui rêvent de jouer à GTA 6 en 60 FPS ou pour les early adopters, l’achat peut se justifier. Pour les autres, attendre une baisse de prix ou une promo pourrait être plus malin, surtout dans un contexte économique incertain. Quoi qu’il en soit, Sony a réussi à créer le buzz. Mais à quel prix pour les joueurs ?

30.03.2026 à 16:38

L’odyssée des Pirates -Une histoire politico-numérique et ses échos contemporains

Romain Leclaire

En 2006, alors que le monde découvrait les premiers frémissements des réseaux sociaux et que les géants du numérique commençaient à dessiner les contours d’un capitalisme de surveillance, un groupe d’activistes suédois décida de hisser une nouvelle bannière sur la scène politique. Le Parti Pirate voyait alors le jour.

Né d’une frustration face à l’opacité des institutions et à la marchandisation croissante des données personnelles, ce mouvement allait incarner une utopie aussi osée que controversée. À mi-chemin entre le hacktivisme et la démocratie participative, les Pirates ont écrit une histoire qui, vingt ans plus tard, résonne avec une actualité brûlante dont la surveillance de masse, la propriété intellectuelle, la transparence des pouvoirs et la redéfinition même de la citoyenneté à l’ère du numérique.

Mais qui sont-ils vraiment ? Des idéalistes naïfs, des technophiles marginaux, ou les précurseurs d’une révolution politique encore inachevée ? Pour le comprendre, il faut remonter aux origines du mouvement, explorer ses combats, ses échecs et ses victoires inattendues. Et surtout, il faut écouter les anecdotes qui, comme des éclats de lumière, révèlent l’âme d’un parti qui a eu le courage de défier les dogmes.

La genèse, entre piratage et politique

Tout commence en Suède, en janvier 2006, lorsque Rickard Falkvinge, un entrepreneur en informatique, fonde le Piratpartiet. L’étincelle ? La fermeture du site The Pirate Bay (un géant du partage de fichiers torrents) par les autorités suédoises. Falkvinge, qui n’était pourtant pas lui-même un utilisateur assidu du site, y voit un symbole, celui d’une guerre déclarée par les États et les lobbies du divertissement contre la liberté d’accès à la culture. Pour lui, la réponse ne peut être que politique.

Le nom “Pirate” est un coup de génie marketing autant qu’un pied de nez aux détracteurs. Il joue sur l’ambiguïté. Le Pirate, c’est à la fois le hors-la-loi des mers et le rebelle qui défie les systèmes oppressifs. Falkvinge et ses compagnons veulent défendre le partage de fichiers et repenser la propriété intellectuelle, la vie privée, ainsi que la démocratie elle-même. Leur premier programme est radical: abolition des brevets logiciels, réduction drastique du droit d’auteur, et transparence absolue des institutions.

Lors de la première réunion du parti, les membres se retrouvent dans un petit local à Stockholm. Parmi eux, un jeune homme timide, Christian Engström, futur député européen. Il racontera plus tard que le groupe, composé d’informaticiens, d’artistes et de juristes, passait plus de temps à débattre de la licence des logos qu’à élaborer une stratégie électorale. Un détail qui en dit long sur leur obsession pour la cohérence idéologique.

En 2009, le Parti Pirate suédois réalise l’impensable. Il obtient 7,1 % des voix aux élections européennes, envoyant Christian Engström et Amelia Andersdotter au Parlement de Strasbourg. Le monde politique est sous le choc. Comment un parti marginal, sans machine partisane, a-t-il pu séduire des centaines de milliers d’électeurs ? La réponse tient en un mot, Internet.

L’âge d’or et les illusions perdues

Les années 2010 marquent l’apogée des Pirates. Le mouvement se propage dans le monde entier: Allemagne, France, Espagne, Islande… Partout, des militants adoptent le drapeau noir et les valeurs du parti. En 2011, le Parti Pirate allemand frôle les 9% dans les sondages, tandis qu’en Islande, Birgitta Jónsdóttir, une figure emblématique, devient députée et co-écrit une nouvelle constitution avec l’aide de citoyens via les réseaux sociaux.

Les Pirates incarnent alors une promesse, celle d’une démocratie horizontale, où les décisions se prennent en ligne, où les programmes s’écrivent collaborativement et où les élus ne sont que des porte-paroles temporaires. Leur arme ? La liquid democracy, un système où chaque citoyen peut déléguer son vote à un expert ou voter directement sur les lois.

En 2012, lors d’un congrès du Parti Pirate français, une motion est proposée pour interdire les logiciels privateurs (comme Windows) sur les ordinateurs des élus. Le débat dure des heures. Certains y voient un dogmatisme excessif, d’autres, une question de principe. Finalement, la motion est adoptée… mais jamais appliquée. Cette tension entre idéalisme et pragmatisme deviendra une constante du mouvement.

Pourtant, malgré leurs succès, les Pirates peinent à se structurer. Leur rejet des hiérarchies traditionnelles se retourne contre eux. Les conflits internes se multiplient, les scissions aussi. En Allemagne, le parti se déchire entre modérés et radicaux. En France, les querelles de personne épuisent les militants. Et surtout, le monde change.

Le tourbillon des désillusions

À partir de 2013, le vent tourne. Les révélations d’Edward Snowden sur la surveillance de masse par la NSA donnent raison aux Pirates sur le fond mais ne se traduisent pas par un regain de popularité. Pire, les grands partis traditionnels récupèrent leurs thèmes. La commission européenne parle de “protection des données”, les gouvernements adoptent des lois sur la transparence et même les conservateurs se mettent à critiquer les GAFAM.

Les Pirates, eux, restent coincés dans leur image de geeks utopistes. Leur discours sur la propriété intellectuelle, pourtant visionnaire, est réduit à une défense du téléchargement gratuit. Leur refus des compromis les isole. En 2014, le Parti Pirate suédois s’effondre aux élections, passant de 7% à 0,5%.

En 2016, lors d’un débat télévisé en France, une candidate pirate est interrogée sur sa position face au terrorisme. Elle répond par un plaidoyer pour la vie privée et contre la surveillance de masse. Le présentateur, visiblement agacé, lui rétorque: “Mais madame, on parle d’attentats, pas de vos téléchargements !” La séquence devient virale, mais comme un symbole de l’incompréhension persistante dont souffrent les Pirates.

Les valeurs pirates à l’épreuve du monde

Aujourd’hui, en 2026, le Parti Pirate n’est plus le phénomène médiatique qu’il fut autrefois. Pourtant, ses idées n’ont jamais été aussi pertinentes. Examinons comment ses trois piliers (la liberté numérique, la transparence, et la démocratie participative) résonnent avec les enjeux contemporains.

La liberté numérique — Entre censure et capitalisme de surveillance

Les Pirates ont toujours défendu une vision libre d’Internet: neutralité du net, chiffrement fort et droit à l’anonymat. Aujourd’hui, ces combats sont plus urgents que jamais. La Chine a généralisé son système de crédit social, l’Europe impose des filtres automatisés de contenu (comme l’article 17 de la directive Copyright) et les GAFAM monétisent chaque clic, chaque like et chaque mouvement de souris.

Pire encore, les États utilisent les mêmes outils. En 2023, la France a adopté une loi permettant l’usage de caméras intelligentes dans l’espace public, sous prétexte de sécurité. Les Pirates, eux, rappellent que la surveillance de masse ne protège pas. Elle contrôle. Leur solution ? Des infrastructures décentralisées, comme Mastodon pour les réseaux sociaux ou Matrix pour la messagerie, qui échappent aux géants du numérique.

L’année dernière par exemple, le Parti Pirate islandais a lancé CitizenOS, une plateforme open-source pour les assemblées citoyennes. Utilisée par plusieurs municipalités, elle permet de voter sur des projets locaux sans passer par Facebook ou Google.

La transparence — L’arme contre la corruption

“La transparence est le nouveau pouvoir.”

Cette phrase, souvent attribuée à Falkvinge, résume une conviction pirate. Un gouvernement opaque est un gouvernement corrompu. En 2026, après les scandales des Pandora Papers, du Qatargate et des lobbies pharmaceutiques pendant la crise du Covid, cette idée fait son chemin. Les Pirates ont été les premiers à exiger:

- La publication des comptes des élus en temps réel.

- L’ouverture des algorithmes utilisés par l’administration (comme ceux de Parcoursup ou des allocations chômage).

- La fin du secret des négociations commerciales (comme le CETA ou le Mercosur).

En 2024, sous la pression des associations (dont plusieurs inspirées par les Pirates), l’Union Européenne a adopté une directive imposant aux plateformes numériques de rendre publics leurs algorithmes de recommandation. Une victoire indirecte, mais une victoire tout de même.

La démocratie participative — L’utopie en pratique

Le rêve pirate d’une démocratie sans intermédiaires a inspiré des mouvements comme les gilets jaunes, les assemblées citoyennes pour le climat, ou même les primaires ouvertes de la France Insoumise. Pourtant, la réalité est plus compliquée. Les Pirates ont cru que le numérique permettrait une démocratie directe. Mais ils ont sous-estimé deux choses:

- La fatigue démocratique: les citoyens n’ont pas toujours le temps ou l’envie de débattre de chaque loi.

- La manipulation algorithmique: les réseaux sociaux, au lieu de libérer la parole, l’ont polarisée et fragmentée.

En 2022, le Parti Pirate allemand a tenté de faire adopter une loi via une plateforme de vote en ligne. Résultat, seuls 0,3% des membres ont participé. La démocratie liquide, si séduisante sur le papier, se heurte à l’apathie et à la complexité du réel.

Les Pirates en 2026 — Reliques ou visionnaires ?

Alors, les Pirates sont-ils morts ? Non. Mais ils ont muté. Aujourd’hui, on les trouve moins dans les parlements que dans les collectifs de hackers, les associations de défense des libertés numériques (comme La Quadrature du Net, fondée par d’anciens Pirates), ou les municipalités expérimentales.

En Islande, Birgitta Jónsdóttir, toujours active, travaille sur un projet de constitution numérique pour protéger les lanceurs d’alerte. En France, des anciens Pirates ont rejoint les Communs ou Europe Écologie-Les Verts, apportant avec eux leur expertise sur les enjeux techno-politiques.

L’année dernière, Rickard Falkvinge, le fondateur, a publié un essai. Il y écrit:

“Nous avons perdu des batailles, mais nous sommes en train de gagner la guerre. Parce que nos idées, autrefois marginales, sont devenues du bon sens. Personne ne remet plus en cause le droit à la vie privée. Personne ne défend plus les brevets logiciels. Personne ne croit plus que la démocratie peut se réduire à un vote tous les cinq ans.”

L’héritage invisible des Pirates

L’histoire du Parti Pirate est celle d’un rêve inachevé. Un rêve où la technologie servirait l’émancipation, où les citoyens reprendraient le contrôle de leurs données et où la politique ne serait plus l’affaire d’une élite mais d’une communauté active.

Aujourd’hui, alors que l’intelligence artificielle redessine les rapports de pouvoir, que les cryptomonnaies questionnent la souveraineté des États et que les jeunes générations réclament une démocratie plus directe, les Pirates nous rappellent une chose, le futur se construit aussi dans les marges. Peut-être n’ont-ils pas changé le monde comme ils l’espéraient. Mais ils ont modifié notre façon de le regarder. Et ça, c’est déjà une révolution.

- Persos A à L

- Carmine

- Mona CHOLLET

- Anna COLIN-LEBEDEV

- Julien DEVAUREIX

- Cory DOCTOROW

- Lionel DRICOT (PLOUM)

- EDUC.POP.FR

- Marc ENDEWELD

- Michel GOYA

- Hubert GUILLAUD

- Gérard FILOCHE

- Alain GRANDJEAN

- Hacking-Social

- Samuel HAYAT

- Dana HILLIOT

- François HOUSTE

- Tagrawla INEQQIQI

- Infiltrés (les)

- Clément JEANNEAU

- Paul JORION

- Christophe LEBOUCHER

- Michel LEPESANT

- Persos M à Z

- Henri MALER

- Christophe MASUTTI

- Jean-Luc MÉLENCHON

- MONDE DIPLO (Blogs persos)

- Richard MONVOISIN

- Corinne MOREL-DARLEUX

- Timothée PARRIQUE

- Thomas PIKETTY

- VisionsCarto

- Yannis YOULOUNTAS

- Michaël ZEMMOUR

- LePartisan.info

- Numérique

- Thomas BEAUFILS

- Blog Binaire

- Christophe DESCHAMPS

- Dans les Algorithmes

- Louis DERRAC

- Olivier ERTZSCHEID

- Olivier EZRATY

- Framablog

- Fake Tech (C. LEBOUCHER)

- Romain LECLAIRE

- Tristan NITOT

- Francis PISANI

- Irénée RÉGNAULD

- Nicolas VIVANT

- Collectifs

- Arguments

- Blogs Mediapart

- Bondy Blog

- Dérivation

- Économistes Atterrés

- Dissidences

- Mr Mondialisation

- Palim Psao

- Paris-Luttes.info

- Rojava Info

- X-Alternative

- Créatifs / Art / Fiction

- Nicole ESTEROLLE

- Julien HERVIEUX

- Alessandro PIGNOCCHI

- Laura VAZQUEZ

- XKCD